Gli account vengono collegati utilizzando i flussi implicito e codice di autorizzazione OAuth 2.0 standard del settore.

Il servizio deve supportare endpoint di autorizzazione e scambio di token conformi a OAuth 2.0.

Nel flusso implicito, Google apre l'endpoint di autorizzazione nel browser dell'utente. Dopo aver eseguito l'accesso, restituisci a Google un token di accesso a lunga durata. Questo token di accesso è ora incluso in ogni richiesta inviata da Google.

Nel flusso del codice di autorizzazione, sono necessari due endpoint:

L'endpoint di autorizzazione, che presenta l'interfaccia utente di accesso agli utenti che non hanno ancora eseguito l'accesso. L'endpoint di autorizzazione crea anche un codice di autorizzazione a breve durata per registrare il consenso degli utenti all'accesso richiesto.

L'endpoint di scambio di token, responsabile di due tipi di scambi:

- Scambia un codice di autorizzazione con un token di aggiornamento a lunga durata e un token di accesso a breve durata. Questo scambio avviene quando l'utente esegue il flusso di collegamento dell'account.

- Scambia un token di aggiornamento a lunga durata con un token di accesso a breve durata. Questo scambio avviene quando Google ha bisogno di un nuovo token di accesso perché quello che aveva è scaduto.

Scegliere un flusso OAuth 2.0

Sebbene il flusso implicito sia più semplice da implementare, Google consiglia che i token di accesso emessi dal flusso implicito non scadano mai. Questo perché l'utente è costretto a ricollegare il proprio account dopo la scadenza di un token con il flusso implicito. Se hai bisogno della scadenza dei token per motivi di sicurezza, ti consigliamo vivamente di utilizzare il flusso del codice di autorizzazione.

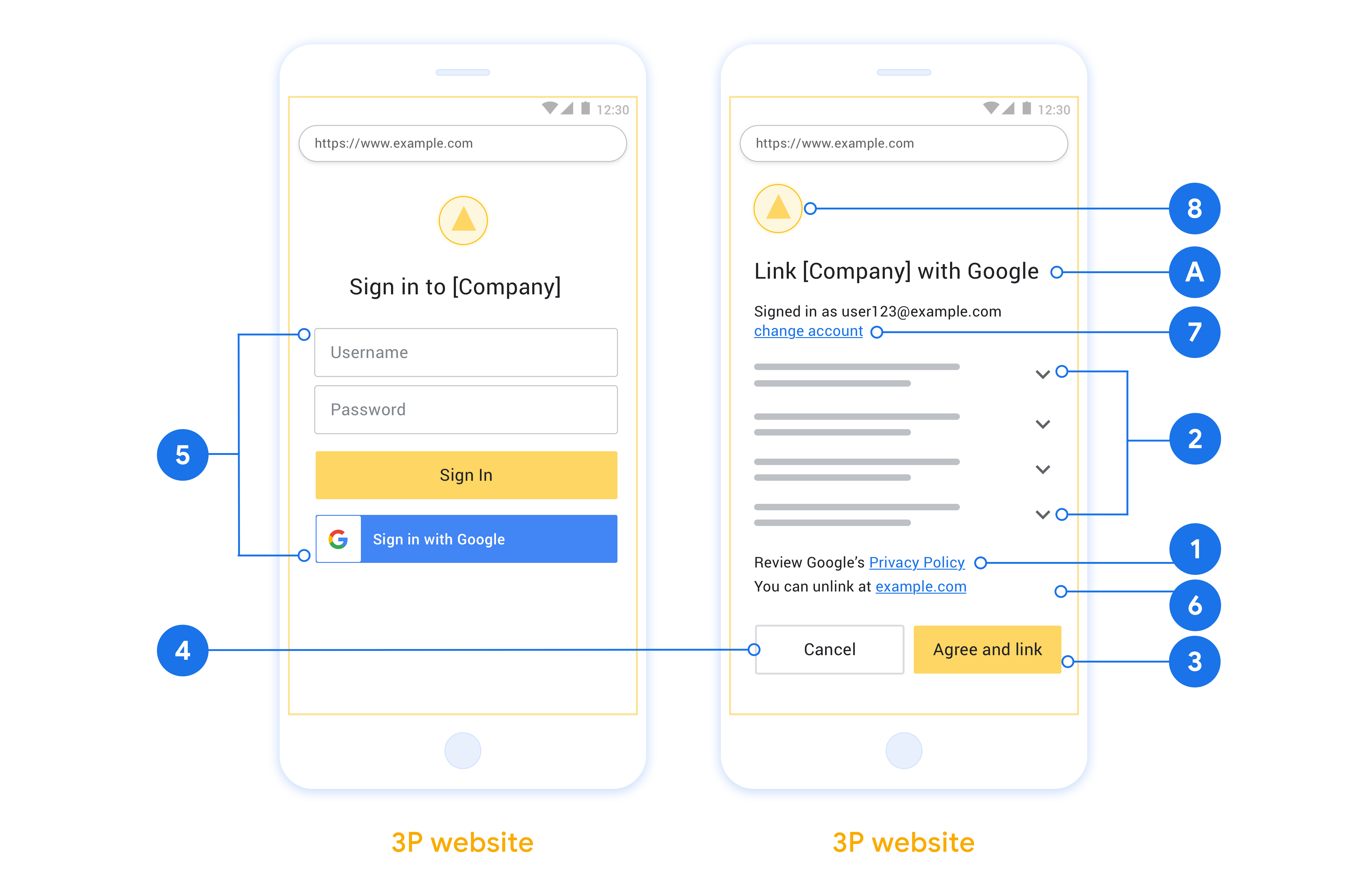

Istruzioni sul design

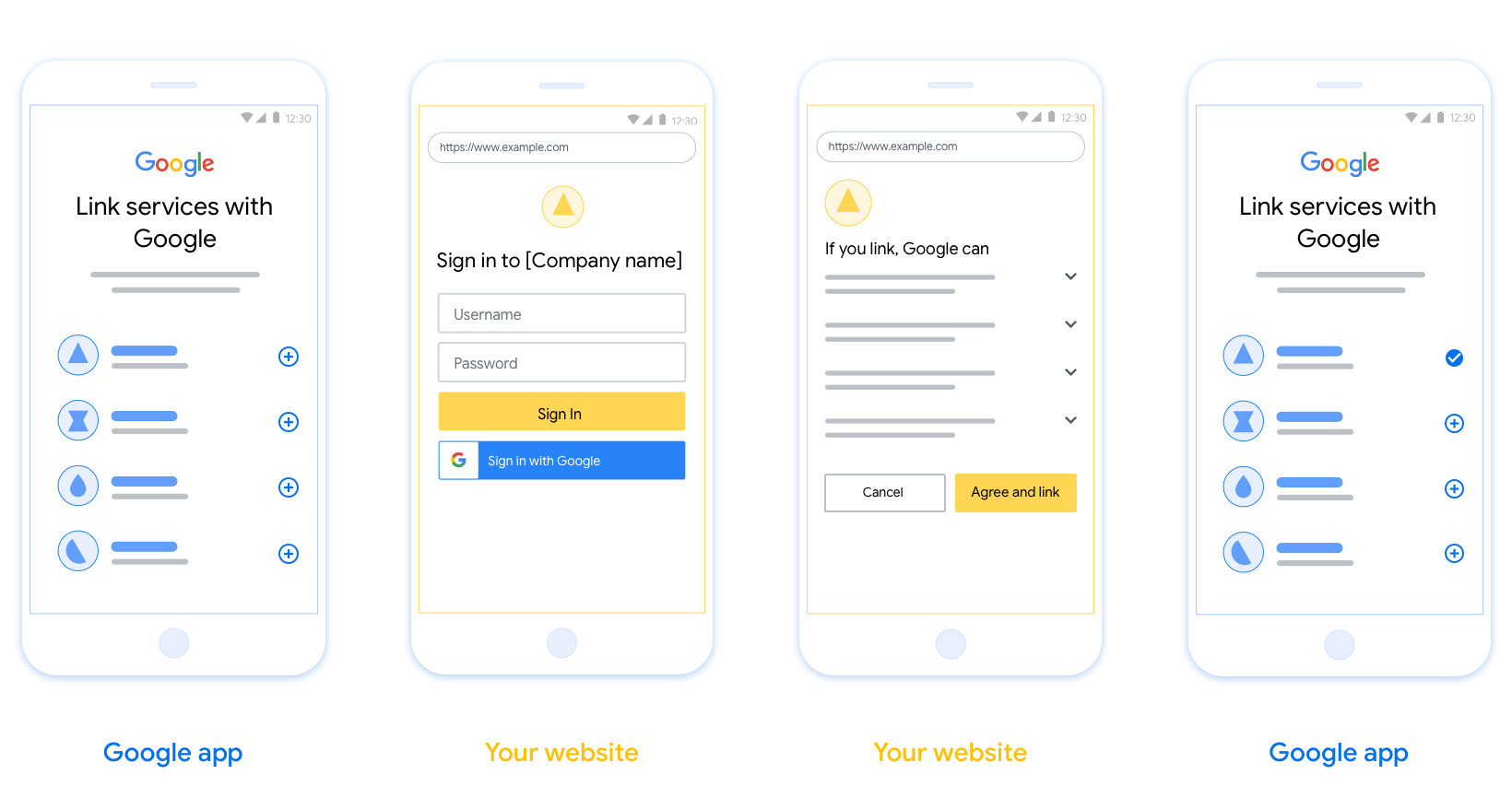

Questa sezione descrive i requisiti e i consigli di progettazione per la schermata utente che ospiti per i flussi di collegamento OAuth. Dopo che l'app di Google la chiama, la tua piattaforma mostra all'utente una pagina di accesso a Google e una schermata di consenso per il collegamento dell'account. L'utente viene reindirizzato all'app di Google dopo aver dato il consenso al collegamento degli account.

Requisiti

- Devi comunicare che l'account dell'utente verrà collegato a Google, non a un prodotto Google specifico come Google Home o l'Assistente Google.

Consigli

Ti consigliamo di procedere come segue:

Visualizza le Norme sulla privacy di Google. Includi un link a Norme sulla privacy di Google nella schermata per il consenso.

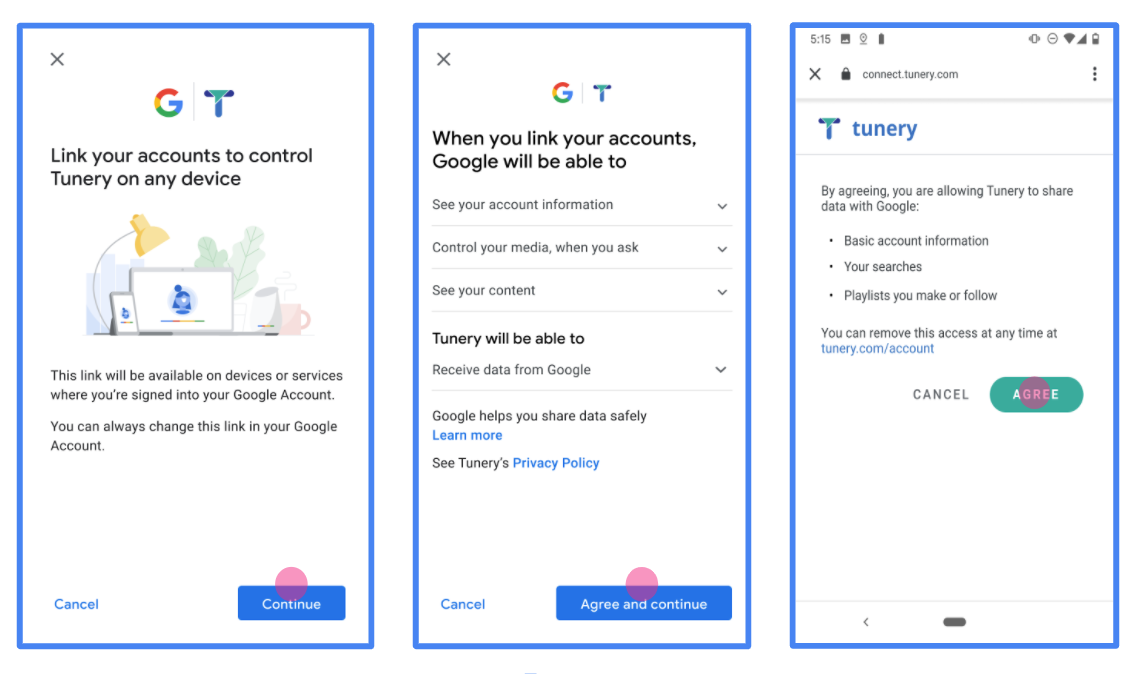

Dati da condividere. Utilizza un linguaggio chiaro e conciso per comunicare all'utente quali dati di sua proprietà sono richiesti da Google e perché.

Chiaro invito all'azione. Indica un chiaro invito all'azione nella schermata per il consenso, ad esempio "Accetta e collega". Questo perché gli utenti devono capire quali dati sono tenuti a condividere con Google per collegare i propri account.

Possibilità di annullare. Fornisci agli utenti un modo per tornare indietro o annullare, se scelgono di non collegare gli account.

Procedura di accesso chiara. Assicurati che gli utenti abbiano un metodo chiaro per accedere al proprio Account Google, ad esempio campi per il nome utente e la password o Accedi con Google.

Possibilità di scollegare. Offri agli utenti un meccanismo per scollegare gli account, ad esempio un URL alle impostazioni dell'account sulla tua piattaforma. In alternativa, puoi includere un link a Account Google in cui gli utenti possono gestire il proprio account collegato.

Possibilità di cambiare l'account utente. Suggerisci agli utenti un metodo per cambiare account. Questo è particolarmente utile se gli utenti tendono ad avere più account.

- Se un utente deve chiudere la schermata per il consenso per cambiare account, invia un errore recuperabile a Google in modo che l'utente possa accedere all'account selezionato con il collegamento OAuth e il flusso implicito.

Includi il tuo logo. Mostra il logo della tua azienda nella schermata per il consenso. Utilizza le tue linee guida di stile per posizionare il logo. Se vuoi o devi mostrare anche il logo di Google, consulta la sezione Loghi e marchi.

Creare il progetto

Per creare il progetto da utilizzare per il collegamento dell'account:

- Vai alla console dell'API di Google.

- Fai clic su Crea progetto.

- Inserisci un nome o accetta il suggerimento generato.

- Conferma o modifica i campi rimanenti.

- Fai clic su Crea.

Per visualizzare l'ID progetto:

- Vai alla console dell'API di Google.

- Trova il tuo progetto nella tabella della pagina di destinazione. L'ID progetto viene visualizzato nella ID colonna.

Configurare la schermata per il consenso OAuth

La procedura di collegamento dell'Account Google include una schermata per il consenso che indica agli utenti l'applicazione che richiede l'accesso ai loro dati, il tipo di dati richiesti e i termini applicabili. Prima di generare un ID client dell'API Google, devi configurare la schermata per il consenso OAuth.

- Apri la pagina della schermata per il consenso OAuth della console API di Google.

- Se ti viene richiesto, seleziona il progetto che hai appena creato.

Nella pagina "Schermata per il consenso OAuth", compila il modulo e fai clic sul pulsante "Salva".

Nome dell'applicazione: il nome dell'applicazione che richiede il consenso. Il nome deve riflettere con precisione l'applicazione ed essere coerente con il nome dell'applicazione visualizzato dagli utenti altrove. Il nome dell'applicazione verrà mostrato nella schermata per il consenso del collegamento dell'account.

Logo dell'applicazione: un'immagine nella schermata per il consenso che aiuterà gli utenti a riconoscere la tua app. Il logo viene mostrato nella schermata per il consenso del collegamento dell'account e nelle impostazioni dell'account.

Email di assistenza: gli utenti possono contattarti per domande sul loro consenso.

Ambiti per le API Google: gli ambiti consentono alla tua applicazione di accedere ai dati privati di Google dell'utente. Per il caso d'uso del collegamento dell'Account Google, l'ambito predefinito (email, profilo, openid) è sufficiente, non devi aggiungere ambiti sensibili. In genere, è una best practice richiedere gli ambiti in modo incrementale, nel momento in cui è necessario l'accesso, anziché in anticipo. Scopri di più.

Domini autorizzati: per proteggere te e i tuoi utenti, Google consente l'utilizzo dei domini autorizzati alle sole applicazioni che eseguono l'autenticazione tramite OAuth. I link delle tue applicazioni devono essere ospitati su domini autorizzati. Scopri di più.

Link alla home page dell'applicazione: la home page della tua applicazione. Deve essere ospitata su un dominio autorizzato.

Link alle norme sulla privacy dell'applicazione: viene mostrato nella schermata per il consenso del collegamento dell'Account Google. Deve essere ospitata su un dominio autorizzato.

(Facoltativo) Link ai Termini di servizio dell'applicazione: deve essere ospitato su un dominio autorizzato.

Figura 1. Schermata per il consenso del collegamento dell'Account Google per un'applicazione fittizia, Tunery

Controlla lo "Stato della verifica". Se la tua applicazione richiede la verifica, fai clic sul pulsante "Invia per la verifica" per inviarla. Per i dettagli, consulta i requisiti di verifica OAuth.

Implementa il server OAuth

n

Per supportare il flusso implicito OAuth 2.0, il tuo servizio rende disponibile un endpoint di autorizzazione tramite HTTPS. Questo endpoint è responsabile dell'autenticazione e dell'ottenimento del consenso degli utenti per l'accesso ai dati. L'endpoint di autorizzazione presenta un'interfaccia utente di accesso agli utenti che non hanno ancora eseguito l'accesso e registra il consenso all'accesso richiesto.

Quando un'applicazione Google deve chiamare una delle API autorizzate del tuo servizio, Google utilizza questo endpoint per ottenere l'autorizzazione dagli utenti a chiamare queste API per loro conto.

Collegamento dell'Account Google: flusso implicito OAuth

Il seguente diagramma di sequenza descrive in dettaglio le interazioni tra l'utente, Google e gli endpoint del tuo servizio.

Ruoli e responsabilità

La tabella seguente definisce i ruoli e le responsabilità degli attori nel flusso implicito OAuth di collegamento dell'Account Google (GAL). Tieni presente che in GAL Google funge da client OAuth, mentre il tuo servizio funge da provider di identità/servizi.

| Attore / componente | Ruolo GAL | Responsabilità |

|---|---|---|

| App / server Google | Client OAuth | Avvia il flusso, riceve il token di accesso utilizzando un reindirizzamento del browser, e lo archivia in modo sicuro per accedere alle API del tuo servizio. |

| Endpoint di autorizzazione | Server di autorizzazione | Autentica gli utenti, ottiene il loro consenso ed emette token di accesso di lunga durata accesso direttamente a Google. |

| URI di reindirizzamento di Google | Endpoint di richiamata | Riceve il reindirizzamento dell'utente dal tuo servizio di autorizzazione con i

access_token e state valori nel frammento dell'URL. |

Una sessione tipica del flusso implicito OAuth 2.0 avviata da Google ha il seguente flusso:

- Google apre l'endpoint di autorizzazione nel browser dell'utente. L'utente esegue l'accesso, se non l'ha già fatto, e concede a Google l'autorizzazione ad accedere ai suoi dati con la tua API, se non l'ha già fatto.

- Il tuo servizio crea un token di accesso e lo restituisce a Google. Per farlo, reindirizza il browser dell'utente a Google con il token di accesso allegato alla richiesta.

- Google chiama le API del tuo servizio e allega il token di accesso a ogni richiesta. Il tuo servizio verifica che il token di accesso conceda a Google l'autorizzazione ad accedere all'API e completa la chiamata API.

Gestire le richieste di autorizzazione

Quando un'applicazione Google deve eseguire il collegamento dell'account utilizzando un flusso implicito OAuth 2.0, Google invia l'utente all'endpoint di autorizzazione con una richiesta che include i seguenti parametri:

| Parametri dell'endpoint di autorizzazione | |

|---|---|

client_id |

L'ID client che hai assegnato a Google. |

redirect_uri |

L'URL a cui invii la risposta a questa richiesta. |

state |

Un valore di riferimento che viene restituito a Google senza modifiche nell' URI di reindirizzamento. |

response_type |

Il tipo di valore da restituire nella risposta. Per il flusso implicito OAuth 2.0

il tipo di risposta è sempre token. |

user_locale |

L'impostazione della lingua dell'Account Google in RFC5646 formato utilizzata per localizzare i contenuti nella lingua preferita dell'utente. |

Ad esempio, se l'endpoint di autorizzazione è disponibile all'indirizzo https://myservice.example.com/auth, una richiesta potrebbe avere il seguente aspetto:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token&user_locale=LOCALE

Per consentire all'endpoint di autorizzazione di gestire le richieste di accesso:

Verifica i valori

client_ideredirect_uriper impedire la concessione dell'accesso ad app client non intenzionali o configurate in modo errato:- Verifica che

client_idcorrisponda all'ID client che hai assegnato a Google. - Verifica che l'URL specificato dal parametro

redirect_uriabbia il seguente formato:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- Verifica che

Controlla se l'utente ha eseguito l'accesso al tuo servizio. Se l'utente non ha eseguito l'accesso, completa il flusso di accesso o registrazione del tuo servizio.

Genera un token di accesso che Google possa utilizzare per accedere alla tua API. Il token di accesso può essere qualsiasi valore stringa, ma deve rappresentare in modo univoco l' utente e il client per cui è destinato e non deve essere intuibile.

Invia una risposta HTTP che reindirizza il browser dell'utente all'URL specificato dal parametro

redirect_uri. Includi tutti i seguenti parametri nel frammento di URL:access_token: il token di accesso appena generatotoken_type: la stringabearerstate: il valore dello stato non modificato della richiesta originale

Di seguito è riportato un esempio dell'URL risultante:

https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Il gestore di reindirizzamento OAuth 2.0 di Google riceve il token di accesso e conferma che il valore state non è cambiato. Dopo che Google ha ottenuto un token di accesso per il tuo servizio, lo allega alle chiamate successive alle API del tuo servizio.

Gestire le richieste di informazioni utente

L'endpoint userinfo è una risorsa protetta da OAuth 2.0 che restituisce attestazioni sull'utente collegato. L'implementazione e l'hosting dell'endpoint userinfo sono facoltative, ad eccezione dei seguenti casi d'uso:

- Accesso a un account collegato con Google One Tap.

- Abbonamento senza problemi su AndroidTV.

Dopo che il token di accesso è stato recuperato correttamente dall'endpoint del token, Google invia una richiesta all'endpoint userinfo per recuperare le informazioni di base del profilo dell'utente collegato.

| intestazioni delle richieste endpoint userinfo | |

|---|---|

Authorization header |

Il token di accesso di tipo Bearer. |

Ad esempio, se l'endpoint userinfo è disponibile su

https://myservice.example.com/userinfo, una richiesta potrebbe avere il seguente aspetto:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

Affinché l'endpoint userinfo possa gestire le richieste, segui questi passaggi:

- Estrai il token di accesso dall'intestazione Autorizzazione e restituisci le informazioni per l'utente associato al token di accesso.

- Se il token di accesso non è valido, restituisce un errore HTTP 401 Autorizzazione non autorizzata utilizzando l'intestazione della risposta

WWW-Authenticate. Di seguito è riportato un esempio di risposta di errore userinfo:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

Se il token di accesso è valido, restituisce e invia una risposta HTTP 200 con il seguente oggetto JSON nel corpo dell'HTTPS risposta:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }risposta endpoint userinfo subUn ID univoco che identifica l'utente nel sistema. emailIndirizzo email dell'utente. given_nameFacoltativo:nome dell'utente. family_nameFacoltativo:il cognome dell'utente. nameFacoltativo:nome completo dell'utente. picture(Facoltativo) Immagine del profilo dell'utente.

Convalida dell'implementazione

Puoi convalidare l'implementazione utilizzando lo strumento OAuth 2.0 Playground.

Nello strumento, segui questi passaggi:

- Fai clic su Configurazione per aprire la finestra di configurazione di OAuth 2.0.

- Nel campo Flusso OAuth, seleziona Lato client.

- Nel campo Endpoint OAuth, seleziona Personalizzato.

- Specifica l'endpoint OAuth 2.0 e l'ID client che hai assegnato a Google nei campi corrispondenti.

- Nella sezione Passaggio 1, non selezionare alcun ambito Google. Lascia invece questo campo vuoto o digita un ambito valido per il tuo server (o una stringa arbitraria se non utilizzi gli ambiti OAuth). Quando hai finito, fai clic su Autorizza API.

- Nelle sezioni Passaggio 2 e Passaggio 3, segui il flusso OAuth 2.0 e verifica che ogni passaggio funzioni come previsto.

Puoi convalidare l'implementazione utilizzando lo strumento Demo di collegamento dell'Account Google.

Nello strumento, segui questi passaggi:

- Fai clic sul pulsante Accedi con Google.

- Scegli l'account che vuoi collegare.

- Inserisci l'ID servizio.

- (Facoltativo) Inserisci uno o più ambiti per i quali richiederai l'accesso.

- Fai clic su Avvia demo.

- Quando richiesto, conferma che puoi dare il consenso e rifiutare la richiesta di collegamento.

- Verifica di essere reindirizzato alla tua piattaforma.