Các tài khoản được liên kết bằng quy trình mã uỷ quyền OAuth 2.0 theo tiêu chuẩn ngành.

OAuth 2.1 và PKCE cho nhân viên hỗ trợ

Đối với các tác nhân AI không trạng thái và quy trình đa phương thức, bạn nên thực thi OAuth 2.1.

- PKCE (Khoá bằng chứng để trao đổi mã): Phải được dùng để bảo mật quy trình sử dụng mã uỷ quyền, ngăn chặn các cuộc tấn công chặn.

- Không có luồng cấp quyền trực tiếp: Luồng cấp quyền trực tiếp cho phép hiển thị mã truy cập trong URL, đây là một rủi ro bảo mật đối với môi trường tác nhân.

Dịch vụ của bạn phải hỗ trợ các điểm cuối uỷ quyền và trao đổi mã thông báo tuân thủ OAuth 2.0/2.1.

创建项目

如需创建项目以使用账号关联,请执行以下操作:

- 前往 Google API 控制台。

- 点击 Create project 。

- 输入名称或接受生成的建议。

- 确认或修改任何剩余字段。

- 点击创建 。

如需查看项目 ID,请执行以下操作:

- 前往 Google API 控制台。

- 在着陆页的表格中找到您的项目。项目 ID 会显示在 ID 列中。

配置 OAuth 权限请求页面

Google 账号关联过程包含一个权限请求页面,该页面会告知用户请求访问其数据的应用、应用请求的数据类型以及适用的条款。您需要先配置 OAuth 权限请求页面,然后才能生成 Google API 客户端 ID。

- 打开 Google API 控制台的 OAuth 权限请求页面 页面。

- 如果系统提示您选择项目,请选择您刚刚创建的项目。

在“OAuth 权限请求页面”上,填写表单,然后点击“保存”按钮。

应用名称 :向用户征求同意的应用的名称。该名称应准确反映您的应用,并且与用户在其他位置看到的应用名称保持一致。应用名称将显示在账号关联权限请求页面上。

应用徽标:权限请求页面上显示的一张图片,用以让用户认出您的应用。徽标会显示在账号关联权限请求页面和账号设置中

支持邮箱 :用户用于针对其同意问题与您联系的邮箱。

Google API 的范围 :范围允许您的应用访问用户的私有 Google 数据。对于 Google 账号关联用例,默认范围(邮箱、个人资料、openid)就足够了,您无需添加任何敏感范围。通常,最佳做法是在需要访问权限时逐步请求范围,而不是提前请求。了解详情。

已获授权的网域 :为了保护您和您的用户,Google 只允许使用 OAuth 进行身份验证的应用使用已获授权的网域。您应用的链接必须托管在已获授权的网域上。了解详情。

应用首页链接 :应用的首页。必须托管在已获授权的网域上。

应用隐私权政策链接 :显示在 Google 账号关联权限请求页面上。必须托管在已获授权的网域上。

应用服务条款链接(可选) :必须托管在已获授权的网域上。

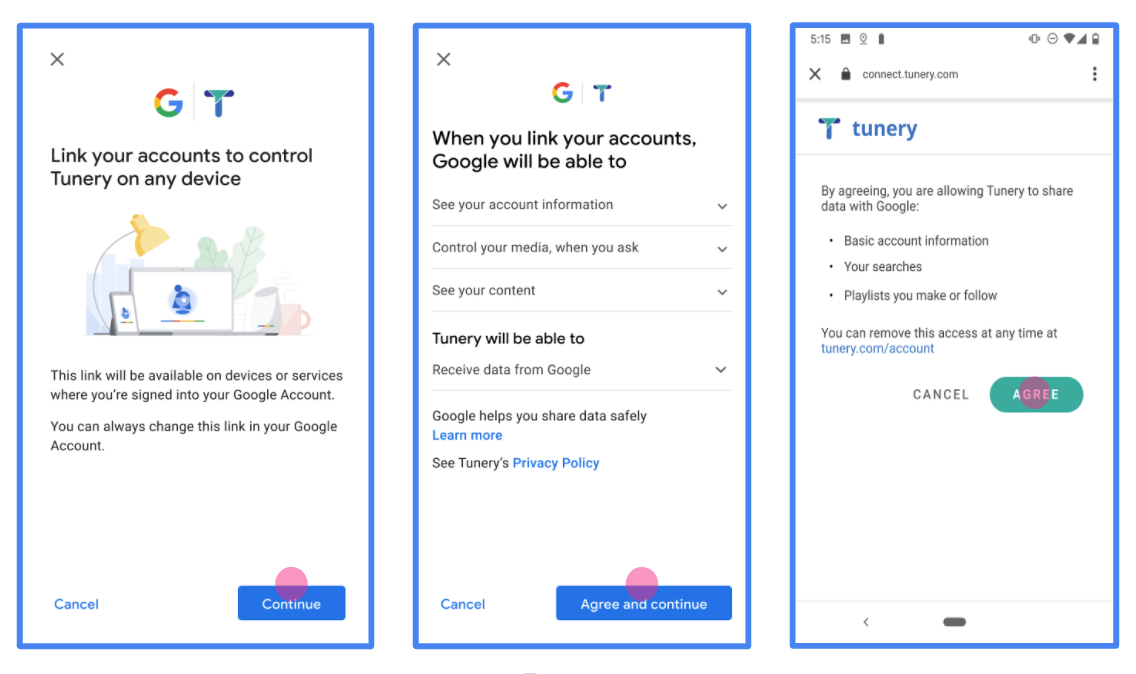

图 1. 虚构应用 Tunery 的 Google 账号关联权限请求页面

查看“验证状态”,如果您的应用需要验证,请点击“提交以进行验证”按钮,提交应用以进行验证。如需了解详情,请参阅 OAuth 验证要求。

Triển khai máy chủ OAuth

Việc triển khai máy chủ OAuth 2.0 của quy trình mã uỷ quyền bao gồm 2 điểm cuối mà dịch vụ của bạn cung cấp bằng HTTPS. Điểm cuối đầu tiên là điểm cuối uỷ quyền, chịu trách nhiệm tìm hoặc lấy sự đồng ý của người dùng để truy cập vào dữ liệu. Điểm cuối uỷ quyền trình bày một giao diện người dùng đăng nhập cho những người dùng chưa đăng nhập và ghi lại sự đồng ý đối với quyền truy cập được yêu cầu. Điểm cuối thứ hai là điểm cuối trao đổi mã thông báo. Điểm cuối này được dùng để lấy các chuỗi được mã hoá (gọi là mã thông báo) cho phép người dùng truy cập vào dịch vụ của bạn.

Khi một ứng dụng của Google cần gọi một trong các API của dịch vụ, Google sẽ sử dụng các điểm cuối này cùng nhau để được người dùng của bạn cho phép gọi các API này thay cho họ.

Liên kết Tài khoản Google: Quy trình sử dụng mã uỷ quyền OAuth

Sơ đồ trình tự sau đây trình bày chi tiết các hoạt động tương tác giữa Người dùng, Google và các điểm cuối của dịch vụ.

Vai trò và trách nhiệm

Bảng sau đây xác định vai trò và trách nhiệm của các bên trong quy trình OAuth liên kết Tài khoản Google (GAL). Xin lưu ý rằng trong GAL, Google đóng vai trò là Ứng dụng OAuth, trong khi dịch vụ của bạn đóng vai trò là Nhà cung cấp danh tính/dịch vụ.

| Người thực hiện / Thành phần | Vai trò GAL | Yêu cầu của công việc |

|---|---|---|

| Ứng dụng / Máy chủ của Google | Ứng dụng OAuth | Khởi tạo quy trình, nhận mã uỷ quyền, trao đổi mã này để lấy mã thông báo và lưu trữ mã thông báo một cách an toàn để truy cập vào các API của dịch vụ. |

| Điểm cuối uỷ quyền của bạn | Máy chủ uỷ quyền | Xác thực người dùng và nhận được sự đồng ý của họ để chia sẻ quyền truy cập vào dữ liệu của họ với Google. |

| Điểm cuối trao đổi mã thông báo | Máy chủ uỷ quyền | Xác thực mã uỷ quyền và mã làm mới, đồng thời cấp mã truy cập cho Máy chủ của Google. |

| URI chuyển hướng của Google | Điểm cuối gọi lại | Nhận lệnh chuyển hướng người dùng từ dịch vụ uỷ quyền của bạn bằng các giá trị code và state. |

Một phiên quy trình sử dụng mã uỷ quyền OAuth 2.0 do Google khởi tạo có quy trình như sau:

- Google sẽ mở điểm cuối uỷ quyền của bạn trong trình duyệt của người dùng. Nếu quy trình bắt đầu trên một thiết bị chỉ có giọng nói cho một Thao tác, thì Google sẽ chuyển việc thực thi sang điện thoại.

- Người dùng đăng nhập (nếu chưa đăng nhập) và cấp cho Google quyền truy cập vào dữ liệu của họ bằng API của bạn (nếu họ chưa cấp quyền).

- Dịch vụ của bạn tạo một mã uỷ quyền và trả mã đó về cho Google. Để làm như vậy, hãy chuyển hướng trình duyệt của người dùng trở lại Google bằng mã uỷ quyền được đính kèm vào yêu cầu.

- Google gửi mã uỷ quyền đến điểm cuối trao đổi mã thông báo của bạn. Điểm cuối này xác minh tính xác thực của mã và trả về một mã truy cập và một mã làm mới. Mã truy cập là một mã ngắn hạn mà dịch vụ của bạn chấp nhận làm thông tin đăng nhập để truy cập vào các API. Mã làm mới là một mã thông báo có thời hạn sử dụng dài mà Google có thể lưu trữ và sử dụng để lấy mã truy cập mới khi mã truy cập hết hạn.

- Sau khi người dùng hoàn tất quy trình liên kết tài khoản, mọi yêu cầu tiếp theo được gửi từ Google đều chứa mã truy cập.

Công thức triển khai

Hãy làm theo các bước sau để triển khai quy trình Mã uỷ quyền.

Bước 1: Xử lý yêu cầu uỷ quyền

Khi Google bắt đầu liên kết tài khoản, Google sẽ chuyển hướng người dùng đến điểm cuối uỷ quyền của bạn. Để biết các hợp đồng giao thức và yêu cầu về tham số chi tiết, hãy xem Điểm cuối uỷ quyền.

Để xử lý yêu cầu, hãy thực hiện các thao tác sau:

Xác thực yêu cầu:

- Xác nhận rằng

client_idkhớp với Mã ứng dụng khách được chỉ định cho Google. - Xác nhận rằng

redirect_urikhớp với URL chuyển hướng dự kiến của Google:none https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID - Xác minh rằng

response_typelàcode.

- Xác nhận rằng

Xác thực người dùng:

- Kiểm tra xem người dùng đã đăng nhập vào dịch vụ của bạn hay chưa.

- Nếu người dùng chưa đăng nhập, hãy nhắc họ hoàn tất quy trình đăng nhập hoặc đăng ký của bạn.

Tạo mã uỷ quyền:

- Tạo một mã uỷ quyền duy nhất, không đoán được, được liên kết với người dùng và ứng dụng.

- Đặt thời gian hết hạn của mã là khoảng 10 phút.

Chuyển hướng trở lại Google:

- Chuyển hướng trình duyệt đến URL được cung cấp trong

redirect_uri. - Thêm các tham số truy vấn sau:

code: Mã uỷ quyền mà bạn đã tạo.state: Giá trị trạng thái chưa được sửa đổi nhận được từ Google.

- Chuyển hướng trình duyệt đến URL được cung cấp trong

Bước 2: Xử lý yêu cầu trao đổi mã thông báo

Điểm cuối trao đổi mã thông báo của bạn xử lý hai loại yêu cầu: trao đổi mã để lấy mã thông báo và làm mới mã truy cập đã hết hạn. Để biết các hợp đồng giao thức và yêu cầu về tham số chi tiết, hãy xem Điểm cuối trao đổi mã thông báo.

A. Đổi mã uỷ quyền lấy mã thông báo

Khi nhận được mã uỷ quyền, Google sẽ gọi điểm cuối trao đổi mã thông báo của bạn (POST) để truy xuất mã thông báo.

Xác thực yêu cầu:

- Xác minh

client_idvàclient_secret. - Xác minh rằng mã uỷ quyền còn hiệu lực và chưa hết hạn.

- Xác nhận rằng

redirect_urikhớp với giá trị được dùng ở Bước 1. - Nếu xác thực không thành công, hãy trả về một HTTP

400 Bad Requestcó{"error": "invalid_grant"}.

- Xác minh

Phát hành mã thông báo:

- Tạo một

refresh_tokencó thời gian tồn tại lâu dài và mộtaccess_tokencó thời gian tồn tại ngắn (thường là 1 giờ). - Trả về một

200 OKHTTP với phản hồi mã thông báo JSON tiêu chuẩn.

- Tạo một

B. Làm mới mã truy cập

Khi mã truy cập hết hạn, Google sẽ yêu cầu một mã mới bằng mã làm mới.

Xác thực yêu cầu:

- Xác minh

client_id,client_secretvàrefresh_token. - Nếu xác thực không thành công, hãy trả về một HTTP

400 Bad Requestcó{"error": "invalid_grant"}.

- Xác minh

Phát hành mã truy cập mới:

- Tạo một

access_tokencó thời hạn ngắn mới. - Trả về một

200 OKHTTP với phản hồi mã thông báo JSON (bạn có thể thêm mã làm mới mới).

- Tạo một

Xử lý các yêu cầu thông tin người dùng

Điểm cuối userinfo là một tài nguyên được bảo vệ bằng OAuth 2.0. Tài nguyên này trả về các thông báo xác nhận quyền sở hữu về người dùng được liên kết. Việc triển khai và lưu trữ điểm cuối userinfo là không bắt buộc, ngoại trừ các trường hợp sử dụng sau:

- Đăng nhập vào tài khoản được liên kết bằng tính năng Google One Chạm.

- Gói thuê bao dễ dàng trên Android TV.

Sau khi đã truy xuất thành công mã truy cập từ điểm cuối của mã thông báo, Google sẽ gửi yêu cầu đến điểm cuối userinfo của bạn để truy xuất thông tin hồ sơ cơ bản về người dùng được liên kết.

| tiêu đề của yêu cầu điểm cuối userinfo | |

|---|---|

Authorization header |

Mã truy cập thuộc loại Bearer. |

Ví dụ: nếu điểm cuối userinfo của bạn có sẵn tại

https://myservice.example.com/userinfo, một yêu cầu có thể có dạng như sau:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

Để điểm cuối userinfo xử lý các yêu cầu, hãy làm theo các bước sau:

- Trích xuất mã truy cập từ tiêu đề Uỷ quyền và trả về thông tin cho người dùng được liên kết với mã truy cập.

- Nếu mã truy cập không hợp lệ, hãy trả về lỗi HTTP 401 unauthorized (Không được phép sử dụng tiêu đề phản hồi

WWW-Authenticate). Dưới đây là ví dụ về phản hồi khi xảy ra lỗi thông tin người dùng:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

Nếu mã truy cập hợp lệ, hãy trả về và phản hồi HTTP 200 kèm theo đối tượng JSON sau trong phần nội dung của HTTPS trả lời:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }phản hồi của thiết bị đầu cuối userinfo subMã nhận dạng duy nhất giúp nhận dạng người dùng trong hệ thống của bạn. emailĐịa chỉ email của người dùng. given_nameKhông bắt buộc: Tên của người dùng. family_nameKhông bắt buộc: Họ của người dùng. nameKhông bắt buộc: Tên đầy đủ của người dùng. pictureKhông bắt buộc: Ảnh hồ sơ của người dùng.

Xác thực quá trình triển khai

您可以使用 OAuth 2.0 Playground 工具验证您的实现。

在该工具中,执行以下步骤:

- 点击配置 以打开“OAuth 2.0 配置”窗口。

- 在 OAuth flow(OAuth 流程)字段中,选择 Client-side(客户端)。

- 在 OAuth Endpoints 字段中,选择 Custom。

- 在相应字段中指定您的 OAuth 2.0 端点以及您分配给 Google 的客户端 ID。

- 在第 1 步部分中,请勿选择任何 Google 范围。请将此字段留空,或输入适用于您服务器的范围(如果您不使用 OAuth 范围,则输入任意字符串)。完成后,点击 Authorize APIs。

- 在第 2 步和第 3 步部分中,完成 OAuth 2.0 流程,并验证每个步骤是否按预期运行。

您可以使用 Google 账号关联演示工具验证您的实现。

在该工具中,执行以下步骤:

- 点击使用 Google 账号登录按钮。

- 选择您要关联的账号。

- 输入服务 ID。

- (可选)输入您将请求访问的一个或多个范围。

- 点击开始演示。

- 当系统提示时,请确认您可以同意或拒绝关联请求。

- 确认您已重定向到相应平台。