শিল্প-মানসম্মত OAuth 2.0 ইমপ্লিসিট এবং অথরাইজেশন কোড ফ্লো ব্যবহার করে অ্যাকাউন্টগুলো লিঙ্ক করা হয়।

আপনার পরিষেবাতে অবশ্যই OAuth 2.0-সম্মত অনুমোদন এবং টোকেন বিনিময় এন্ডপয়েন্ট সমর্থন থাকতে হবে।

In the implicit flow, Google opens your authorization endpoint in the user's browser. After successful sign in, you return a long-lived access token to Google. This access token is now included in every request sent from Google.

In the authorization code flow, you need two endpoints:

The authorization endpoint, which presents the sign-in UI to your users that aren't already signed in. The authorization endpoint also creates a short-lived authorization code to record users' consent to the requested access.

The token exchange endpoint, which is responsible for two types of exchanges:

- Exchanges an authorization code for a long-lived refresh token and a short-lived access token. This exchange happens when the user goes through the account linking flow.

- Exchanges a long-lived refresh token for a short-lived access token. This exchange happens when Google needs a new access token because the one it had expired.

Choose an OAuth 2.0 flow

Although the implicit flow is simpler to implement, Google recommends that access tokens issued by the implicit flow never expire. This is because the user is forced to link their account again after a token expires with the implicit flow. If you need token expiration for security reasons, we strongly recommend that you use the authorization code flow instead.

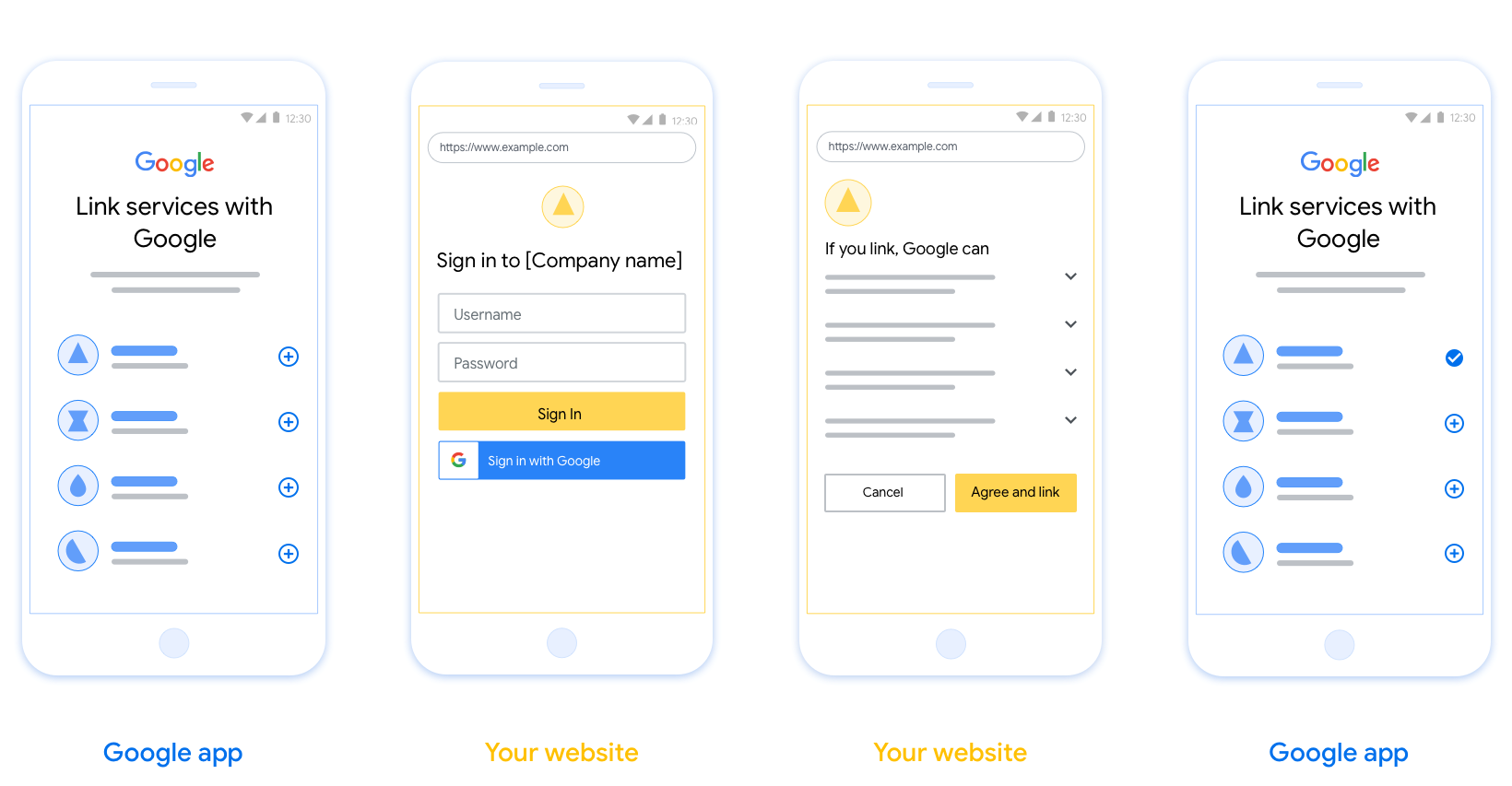

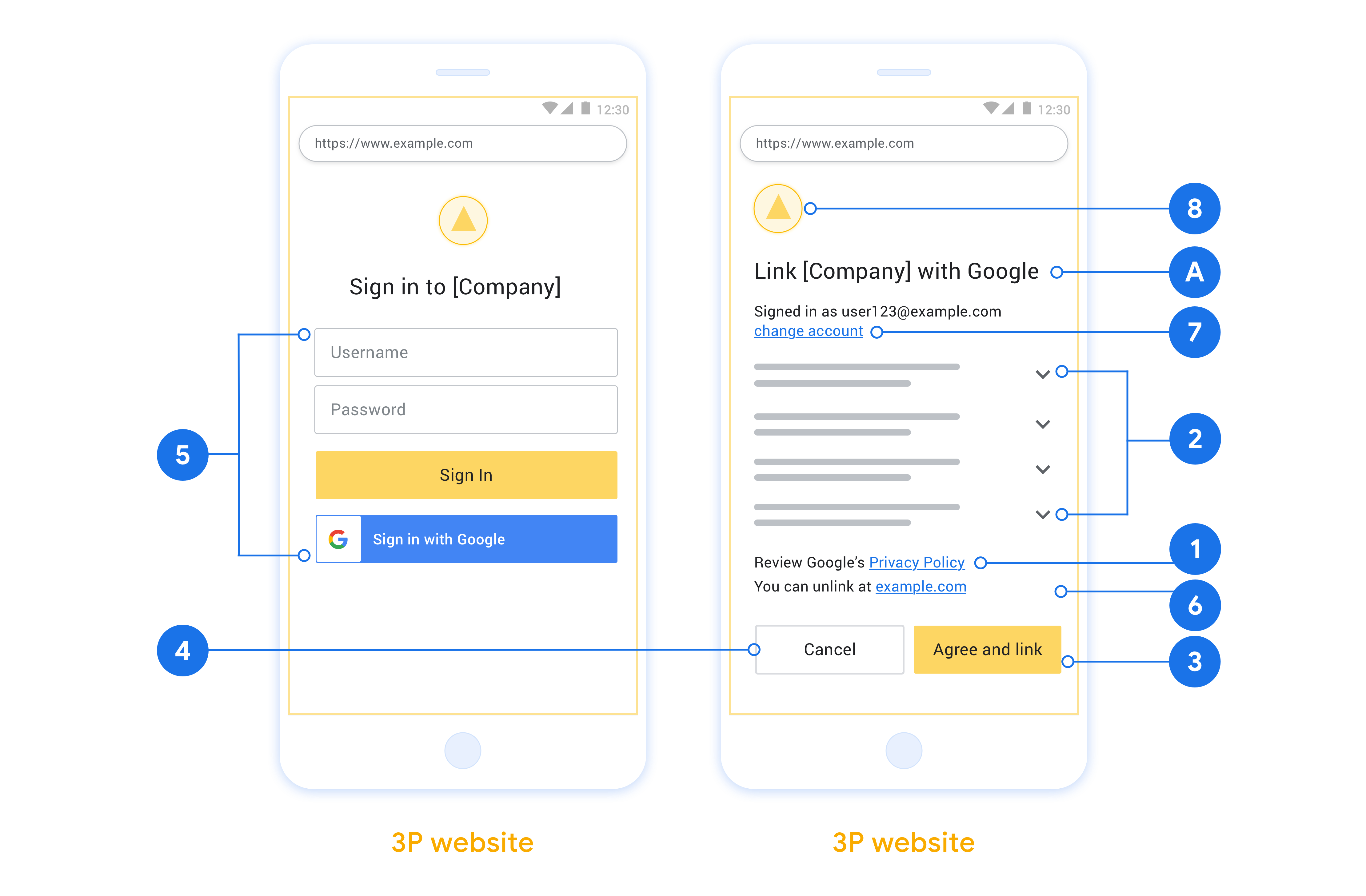

Design guidelines

This section describes the design requirements and recommendations for the user screen that you host for OAuth linking flows. After it's called by Google's app, your platform displays a sign in to Google page and account linking consent screen to the user. The user is directed back to Google's app after giving their consent to link accounts.

Requirements

- You must communicate that the user’s account will be linked to Google, not a specific Google product like Google Home or Google Assistant.

Recommendations

We recommend that you do the following:

Display Google's Privacy Policy. Include a link to Google’s Privacy Policy on the consent screen.

Data to be shared. Use clear and concise language to tell the user what data of theirs Google requires and why.

Clear call-to-action. State a clear call-to-action on your consent screen, such as “Agree and link.” This is because users need to understand what data they're required to share with Google to link their accounts.

Ability to cancel. Provide a way for users to go back or cancel, if they choose not to link.

Clear sign-in process. Ensure that users have clear method for signing in to their Google account, such as fields for their username and password or Sign in with Google.

Ability to unlink. Offer a mechanism for users to unlink, such as a URL to their account settings on your platform. Alternatively, you can include a link to Google Account where users can manage their linked account.

Ability to change user account. Suggest a method for users to switch their account(s). This is especially beneficial if users tend to have multiple accounts.

- If a user must close the consent screen to switch accounts, send a recoverable error to Google so the user can sign in to the desired account with OAuth linking and the implicit flow.

Include your logo. Display your company logo on the consent screen. Use your style guidelines to place your logo. If you wish to also display Google's logo, see Logos and trademarks.

创建项目

如需创建项目以使用账号关联,请执行以下操作:

- 前往 Google API 控制台。

- 点击 Create project 。

- 输入名称或接受生成的建议。

- 确认或修改任何剩余字段。

- 点击创建 。

如需查看项目 ID,请执行以下操作:

- 前往 Google API 控制台。

- 在着陆页的表格中找到您的项目。项目 ID 会显示在 ID 列中。

配置 OAuth 权限请求页面

Google 账号关联过程包含一个权限请求页面,该页面会告知用户请求访问其数据的应用、应用请求的数据类型以及适用的条款。您需要先配置 OAuth 权限请求页面,然后才能生成 Google API 客户端 ID。

- 打开 Google API 控制台的 OAuth 权限请求页面 页面。

- 如果系统提示您选择项目,请选择您刚刚创建的项目。

在“OAuth 权限请求页面”上,填写表单,然后点击“保存”按钮。

应用名称 :向用户征求同意的应用的名称。该名称应准确反映您的应用,并且与用户在其他位置看到的应用名称保持一致。应用名称将显示在账号关联权限请求页面上。

应用徽标:权限请求页面上显示的一张图片,用以让用户认出您的应用。徽标会显示在账号关联权限请求页面和账号设置中

支持邮箱 :用户用于针对其同意问题与您联系的邮箱。

Google API 的范围 :范围允许您的应用访问用户的私有 Google 数据。对于 Google 账号关联用例,默认范围(邮箱、个人资料、openid)就足够了,您无需添加任何敏感范围。通常,最佳做法是在需要访问权限时逐步请求范围,而不是提前请求。了解详情。

已获授权的网域 :为了保护您和您的用户,Google 只允许使用 OAuth 进行身份验证的应用使用已获授权的网域。您应用的链接必须托管在已获授权的网域上。了解详情。

应用首页链接 :应用的首页。必须托管在已获授权的网域上。

应用隐私权政策链接 :显示在 Google 账号关联权限请求页面上。必须托管在已获授权的网域上。

应用服务条款链接(可选) :必须托管在已获授权的网域上。

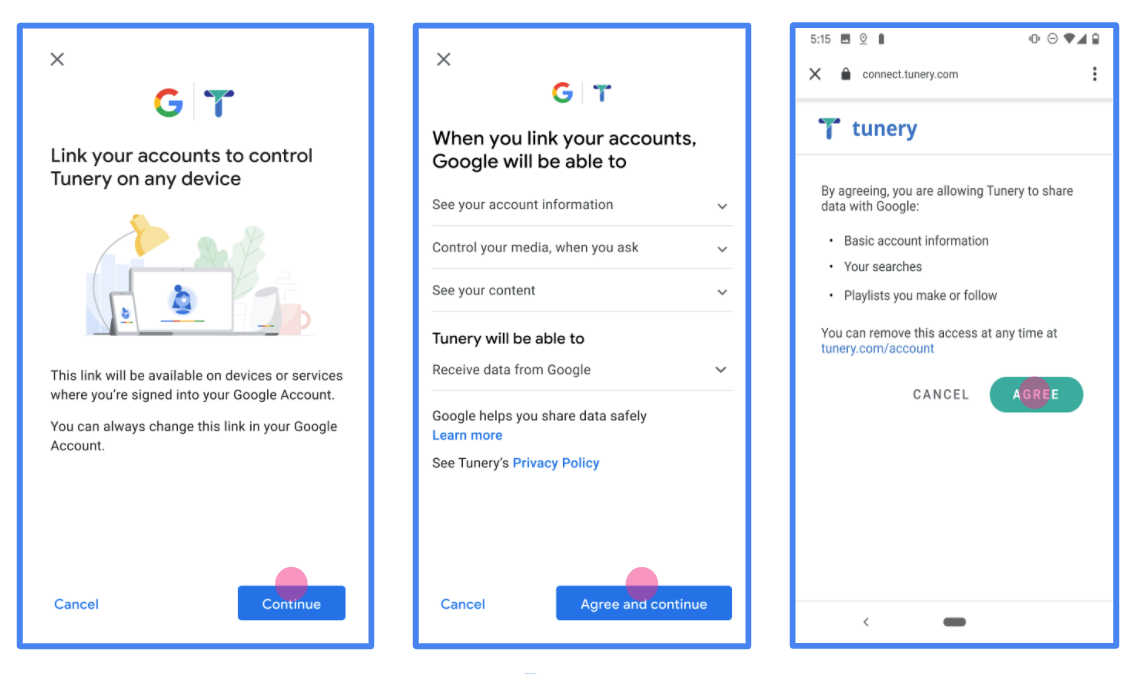

图 1. 虚构应用 Tunery 的 Google 账号关联权限请求页面

查看“验证状态”,如果您的应用需要验证,请点击“提交以进行验证”按钮,提交应用以进行验证。如需了解详情,请参阅 OAuth 验证要求。

আপনার OAuth সার্ভার বাস্তবায়ন করুন

এন

OAuth 2.0 ইমপ্লিসিট ফ্লো সমর্থন করার জন্য, আপনার সার্ভিস HTTPS-এর মাধ্যমে একটি অথরাইজেশন এন্ডপয়েন্ট উপলব্ধ করে। এই এন্ডপয়েন্টটি অথেন্টিকেশন এবং ডেটা অ্যাক্সেসের জন্য ব্যবহারকারীদের কাছ থেকে সম্মতি গ্রহণের দায়িত্বে থাকে। অথরাইজেশন এন্ডপয়েন্টটি সেইসব ব্যবহারকারীদের জন্য একটি সাইন-ইন UI প্রদর্শন করে যারা আগে থেকে সাইন-ইন করা নেই এবং অনুরোধ করা অ্যাক্সেসের জন্য সম্মতি রেকর্ড করে।

যখন কোনো গুগল অ্যাপ্লিকেশনের আপনার পরিষেবার অনুমোদিত এপিআইগুলোর কোনো একটিকে কল করার প্রয়োজন হয়, তখন গুগল আপনার ব্যবহারকারীদের পক্ষ থেকে এই এপিআইগুলো কল করার জন্য তাদের কাছ থেকে অনুমতি নিতে এই এন্ডপয়েন্টটি ব্যবহার করে।

গুগল অ্যাকাউন্ট লিঙ্কিং: OAuth ইমপ্লিসিট ফ্লো

নিম্নলিখিত সিকোয়েন্স ডায়াগ্রামটি ব্যবহারকারী, গুগল এবং আপনার পরিষেবার এন্ডপয়েন্টগুলির মধ্যেকার মিথস্ক্রিয়া বিশদভাবে বর্ণনা করে।

ভূমিকা ও দায়িত্ব

নিম্নলিখিত সারণীটি গুগল অ্যাকাউন্ট লিঙ্কিং (GAL) OAuth ইমপ্লিসিট ফ্লো-তে অংশগ্রহণকারীদের ভূমিকা ও দায়িত্ব সংজ্ঞায়িত করে। উল্লেখ্য যে, GAL-এ গুগল OAuth ক্লায়েন্ট হিসেবে কাজ করে, অপরদিকে আপনার পরিষেবাটি আইডেন্টিটি/সার্ভিস প্রোভাইডার হিসেবে কাজ করে।

| অভিনেতা / উপাদান | GAL ভূমিকা | দায়িত্বসমূহ |

|---|---|---|

| গুগল অ্যাপ / সার্ভার | OAuth ক্লায়েন্ট | ফ্লোটি শুরু করে, ব্রাউজার রিডাইরেক্টের মাধ্যমে অ্যাক্সেস টোকেন গ্রহণ করে এবং আপনার সার্ভিসের এপিআইগুলো অ্যাক্সেস করার জন্য তা নিরাপদে সংরক্ষণ করে। |

| আপনার অনুমোদন এন্ডপয়েন্ট | অনুমোদন সার্ভার | আপনার ব্যবহারকারীদের পরিচয় যাচাই করে, তাদের সম্মতি গ্রহণ করে এবং সরাসরি গুগলকে দীর্ঘস্থায়ী অ্যাক্সেস টোকেন প্রদান করে। |

| গুগল রিডাইরেক্ট ইউআরআই | কলব্যাক এন্ডপয়েন্ট | আপনার অনুমোদন পরিষেবা থেকে ব্যবহারকারীর পুনঃনির্দেশনা গ্রহণ করে, যেখানে URL খণ্ডে access_token এবং state মানগুলো থাকে। |

গুগল দ্বারা শুরু করা একটি সাধারণ OAuth 2.0 ইমপ্লিসিট ফ্লো সেশনের প্রবাহটি নিম্নরূপ:

- গুগল ব্যবহারকারীর ব্রাউজারে আপনার অথরাইজেশন এন্ডপয়েন্টটি খোলে। ব্যবহারকারী যদি আগে থেকে সাইন ইন করা না থাকে, তবে সাইন ইন করেন এবং যদি আগে থেকে অনুমতি না দিয়ে থাকেন, তবে আপনার এপিআই ব্যবহার করে তাদের ডেটা অ্যাক্সেস করার জন্য গুগলকে অনুমতি দেন।

- আপনার পরিষেবা একটি অ্যাক্সেস টোকেন তৈরি করে এবং সেটি গুগলে ফেরত পাঠায়। এটি করার জন্য, অনুরোধের সাথে অ্যাক্সেস টোকেনটি সংযুক্ত করে ব্যবহারকারীর ব্রাউজারকে আবার গুগলে রিডাইরেক্ট করুন।

- গুগল আপনার পরিষেবার এপিআই-গুলোকে কল করে এবং প্রতিটি অনুরোধের সাথে অ্যাক্সেস টোকেন সংযুক্ত করে। আপনার পরিষেবা যাচাই করে যে অ্যাক্সেস টোকেনটি গুগলকে এপিআই অ্যাক্সেস করার অনুমোদন দেয় কি না এবং তারপর এপিআই কলটি সম্পন্ন করে।

অনুমোদনের অনুরোধগুলি পরিচালনা করুন

যখন কোনো গুগল অ্যাপ্লিকেশনকে OAuth 2.0 ইমপ্লিসিট ফ্লো ব্যবহার করে অ্যাকাউন্ট লিঙ্কিং করতে হয়, তখন গুগল ব্যবহারকারীকে আপনার অথরাইজেশন এন্ডপয়েন্টে একটি রিকোয়েস্ট পাঠায়, যাতে নিম্নলিখিত প্যারামিটারগুলো অন্তর্ভুক্ত থাকে:

| অনুমোদন এন্ডপয়েন্ট প্যারামিটার | |

|---|---|

client_id | আপনি গুগলকে যে ক্লায়েন্ট আইডিটি দিয়েছেন। |

redirect_uri | যে URL-টিতে আপনি এই অনুরোধের প্রতিক্রিয়া পাঠান। |

state | একটি হিসাবরক্ষণ মান যা রিডাইরেক্ট ইউআরআই-এর মাধ্যমে অপরিবর্তিতভাবে গুগলে ফেরত পাঠানো হয়। |

response_type | রেসপন্সে যে ধরনের ভ্যালু ফেরত দেওয়া হবে। OAuth 2.0 ইমপ্লিসিট ফ্লো-এর ক্ষেত্রে, রেসপন্স টাইপ সর্বদা token হয়। |

user_locale | RFC5646 ফরম্যাটে থাকা গুগল অ্যাকাউন্টের ভাষা সেটিংটি ব্যবহারকারীর পছন্দের ভাষায় আপনার কন্টেন্টকে স্থানীয়করণ করতে ব্যবহৃত হয়। |

উদাহরণস্বরূপ, যদি আপনার অথরাইজেশন এন্ডপয়েন্টটি https://myservice.example.com/auth -এ উপলব্ধ থাকে, তাহলে একটি অনুরোধ নিম্নলিখিতের মতো দেখতে হতে পারে:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token&user_locale=LOCALE

আপনার অথরাইজেশন এন্ডপয়েন্ট যাতে সাইন-ইন অনুরোধগুলি পরিচালনা করতে পারে, তার জন্য নিম্নলিখিত ধাপগুলি অনুসরণ করুন:

অনাকাঙ্ক্ষিত বা ভুলভাবে কনফিগার করা ক্লায়েন্ট অ্যাপগুলোকে অ্যাক্সেস দেওয়া থেকে বিরত থাকতে

client_idএবংredirect_uriমানগুলো যাচাই করুন:- নিশ্চিত করুন যে

client_idটি Google-কে আপনার দেওয়া ক্লায়েন্ট আইডির সাথে মেলে। - নিশ্চিত করুন যে

redirect_uriপ্যারামিটার দ্বারা নির্দিষ্ট URL-টির গঠন নিম্নলিখিত রকম:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- নিশ্চিত করুন যে

ব্যবহারকারী আপনার পরিষেবাতে সাইন ইন করেছেন কিনা তা পরীক্ষা করুন। যদি ব্যবহারকারী সাইন ইন না করে থাকেন, তাহলে আপনার পরিষেবার সাইন-ইন বা সাইন-আপ প্রক্রিয়াটি সম্পন্ন করুন।

আপনার এপিআই (API) অ্যাক্সেস করার জন্য গুগলের ব্যবহারের জন্য একটি অ্যাক্সেস টোকেন তৈরি করুন। অ্যাক্সেস টোকেনটি যেকোনো স্ট্রিং ভ্যালু হতে পারে, তবে এটি অবশ্যই ব্যবহারকারী এবং ক্লায়েন্টের পরিচয়কে অনন্যভাবে প্রকাশ করবে এবং অনুমানযোগ্য হবে না।

একটি HTTP প্রতিক্রিয়া পাঠান যা ব্যবহারকারীর ব্রাউজারকে

redirect_uriপ্যারামিটার দ্বারা নির্দিষ্ট URL-এ পুনঃনির্দেশিত করে। URL খণ্ডে নিম্নলিখিত সমস্ত প্যারামিটার অন্তর্ভুক্ত করুন:-

access_token: আপনি এইমাত্র যে অ্যাক্সেস টোকেনটি তৈরি করেছেন -

token_type: স্ট্রিংbearer -

state: মূল অনুরোধ থেকে প্রাপ্ত অপরিবর্তিত অবস্থার মান

ফলাফলস্বরূপ প্রাপ্ত URL-টির একটি উদাহরণ নিচে দেওয়া হলো:

https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

-

গুগলের OAuth 2.0 রিডাইরেক্ট হ্যান্ডলার অ্যাক্সেস টোকেনটি গ্রহণ করে এবং নিশ্চিত করে যে state ভ্যালুটি পরিবর্তিত হয়নি। আপনার সার্ভিসের জন্য অ্যাক্সেস টোকেন পাওয়ার পর, গুগল আপনার সার্ভিসের এপিআই-গুলোতে পরবর্তী কলগুলোর সাথে টোকেনটি সংযুক্ত করে।

处理 userinfo 请求

userinfo 端点是受 OAuth 2.0 保护的资源,会返回关联用户的声明。实现和托管 userinfo 端点是可选的,但以下用例除外:

从您的令牌端点成功检索到访问令牌后,Google 会向您的 userinfo 端点发送请求,以检索关联用户的基本个人资料信息。

| userinfo 端点请求标头 | |

|---|---|

Authorization header |

Bearer 类型的访问令牌。 |

例如,如果您的 userinfo 端点可通过

https://myservice.example.com/userinfo 时,请求可能如下所示:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

为了让 userinfo 端点能够处理请求,请执行以下步骤:

- 从 Authorization 标头中提取访问令牌,并返回与访问令牌相关联的用户的信息。

- 如果访问令牌无效,则使用

WWW-Authenticate响应标头返回 HTTP 401 Unauthorized 错误。下面是一个 userinfo 错误响应示例:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

如果访问令牌有效,则返回 HTTPS 正文中包含以下 JSON 对象的 HTTP 200 响应 回答:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo 端点响应 sub系统中用于识别用户的唯一 ID。 email用户的电子邮件地址。 given_name可选:用户的名字。 family_name可选:用户的姓氏。 name可选:用户的全名。 picture可选:用户的个人资料照片。

আপনার বাস্তবায়ন যাচাই করা

আপনি OAuth 2.0 প্লেগ্রাউন্ড টুলটি ব্যবহার করে আপনার বাস্তবায়ন যাচাই করতে পারেন।

টুলটিতে, নিম্নলিখিত ধাপগুলো অনুসরণ করুন:

- OAuth 2.0 কনফিগারেশন উইন্ডোটি খুলতে কনফিগারেশন ক্লিক করুন।

- OAuth ফ্লো ফিল্ডে ক্লায়েন্ট-সাইড নির্বাচন করুন।

- OAuth Endpoints ফিল্ডে Custom নির্বাচন করুন।

- আপনার OAuth 2.0 এন্ডপয়েন্ট এবং Google-কে বরাদ্দ করা ক্লায়েন্ট আইডি সংশ্লিষ্ট ফিল্ডগুলিতে উল্লেখ করুন।

- ধাপ ১ অংশে, কোনো গুগল স্কোপ নির্বাচন করবেন না। এর পরিবর্তে, এই ক্ষেত্রটি খালি রাখুন অথবা আপনার সার্ভারের জন্য বৈধ একটি স্কোপ টাইপ করুন (যদি আপনি OAuth স্কোপ ব্যবহার না করেন তবে একটি ইচ্ছামতো স্ট্রিং টাইপ করুন)। আপনার কাজ শেষ হলে, 'Authorize APIs'-এ ক্লিক করুন।

- ধাপ ২ এবং ধাপ ৩ অংশে, OAuth 2.0 ফ্লোটি অনুসরণ করুন এবং যাচাই করুন যে প্রতিটি ধাপ উদ্দেশ্য অনুযায়ী কাজ করছে।

আপনি গুগল অ্যাকাউন্ট লিঙ্কিং ডেমো টুলটি ব্যবহার করে আপনার বাস্তবায়ন যাচাই করতে পারেন।

টুলটিতে, নিম্নলিখিত ধাপগুলো অনুসরণ করুন:

- ‘Sign in with Google’ বোতামটিতে ক্লিক করুন।

- যে অ্যাকাউন্টটি লিঙ্ক করতে চান, সেটি বেছে নিন।

- সার্ভিস আইডিটি প্রবেশ করান।

- ঐচ্ছিকভাবে এক বা একাধিক স্কোপ লিখুন যেগুলোর জন্য আপনি অ্যাক্সেসের অনুরোধ করবেন।

- স্টার্ট ডেমো-তে ক্লিক করুন।

- অনুরোধ করা হলে, লিঙ্কিং অনুরোধে সম্মতি ও অস্বীকৃতি জানিয়ে তা নিশ্চিত করুন।

- আপনাকে আপনার প্ল্যাটফর্মে পুনঃনির্দেশিত করা হয়েছে কিনা তা নিশ্চিত করুন।