ระบบจะลิงก์บัญชีโดยใช้ขั้นตอน โดยนัย และ รหัสการให้สิทธิ์ ของ OAuth 2.0 ซึ่งเป็นมาตรฐานอุตสาหกรรม

บริการของคุณต้องรองรับปลายทาง การให้สิทธิ์ และ การแลกเปลี่ยนโทเค็น ที่เป็นไปตามข้อกำหนดของ OAuth 2.0

ในขั้นตอน การให้สิทธิ์โดยนัย Google จะเปิดปลายทางการให้สิทธิ์ในเบราว์เซอร์ของผู้ใช้ หลังจากลงชื่อเข้าใช้สำเร็จแล้ว คุณจะส่งคืนโทเค็นเพื่อการเข้าถึงที่ใช้ได้นานให้ Google ตอนนี้โทเค็นเพื่อการเข้าถึงนี้จะรวมอยู่ในคำขอทุกรายการที่ส่งจาก Google

ในขั้นตอน รหัสการให้สิทธิ์ คุณต้องมีปลายทาง 2 รายการ

ปลายทาง การให้สิทธิ์ ซึ่งแสดง UI การลงชื่อเข้าใช้แก่ผู้ใช้ที่ยังไม่ได้ลงชื่อเข้าใช้ นอกจากนี้ ปลายทางการให้สิทธิ์ยังสร้างรหัสการให้สิทธิ์ที่ใช้ได้ในระยะสั้นเพื่อบันทึกความยินยอมของผู้ใช้ในการเข้าถึงที่ขอ

ปลายทาง การแลกเปลี่ยนโทเค็น ซึ่งมีหน้าที่รับผิดชอบการแลกเปลี่ยน 2 ประเภท

- แลกเปลี่ยนรหัสการให้สิทธิ์เป็นโทเค็นการรีเฟรชที่ใช้ได้นานและโทเค็นเพื่อการเข้าถึงที่ใช้ได้ในระยะสั้น การแลกเปลี่ยนนี้จะเกิดขึ้นเมื่อผู้ใช้ทำตามขั้นตอนการลิงก์บัญชี

- แลกเปลี่ยนโทเค็นการรีเฟรชที่ใช้ได้นานเป็นโทเค็นเพื่อการเข้าถึงที่ใช้ได้ในระยะสั้น การแลกเปลี่ยนนี้จะเกิดขึ้นเมื่อ Google ต้องการโทเค็นเพื่อการเข้าถึงใหม่เนื่องจากโทเค็นเดิมหมดอายุ

เลือกขั้นตอน OAuth 2.0

แม้ว่าขั้นตอน การให้สิทธิ์โดยนัย จะนำไปใช้งานได้ง่ายกว่า แต่ Google ขอแนะนำว่าโทเค็นเพื่อการเข้าถึงที่ออกโดยขั้นตอนการให้สิทธิ์โดยนัยไม่ควรหมดอายุ เนื่องจากผู้ใช้จะต้องลิงก์บัญชีอีกครั้งหลังจากโทเค็นหมดอายุในขั้นตอนโดยนัย หากคุณต้องการให้โทเค็นหมดอายุด้วยเหตุผลด้านความปลอดภัย เราขอแนะนำให้ใช้ขั้นตอน รหัสการให้สิทธิ์ แทน

หลักเกณฑ์การออกแบบ

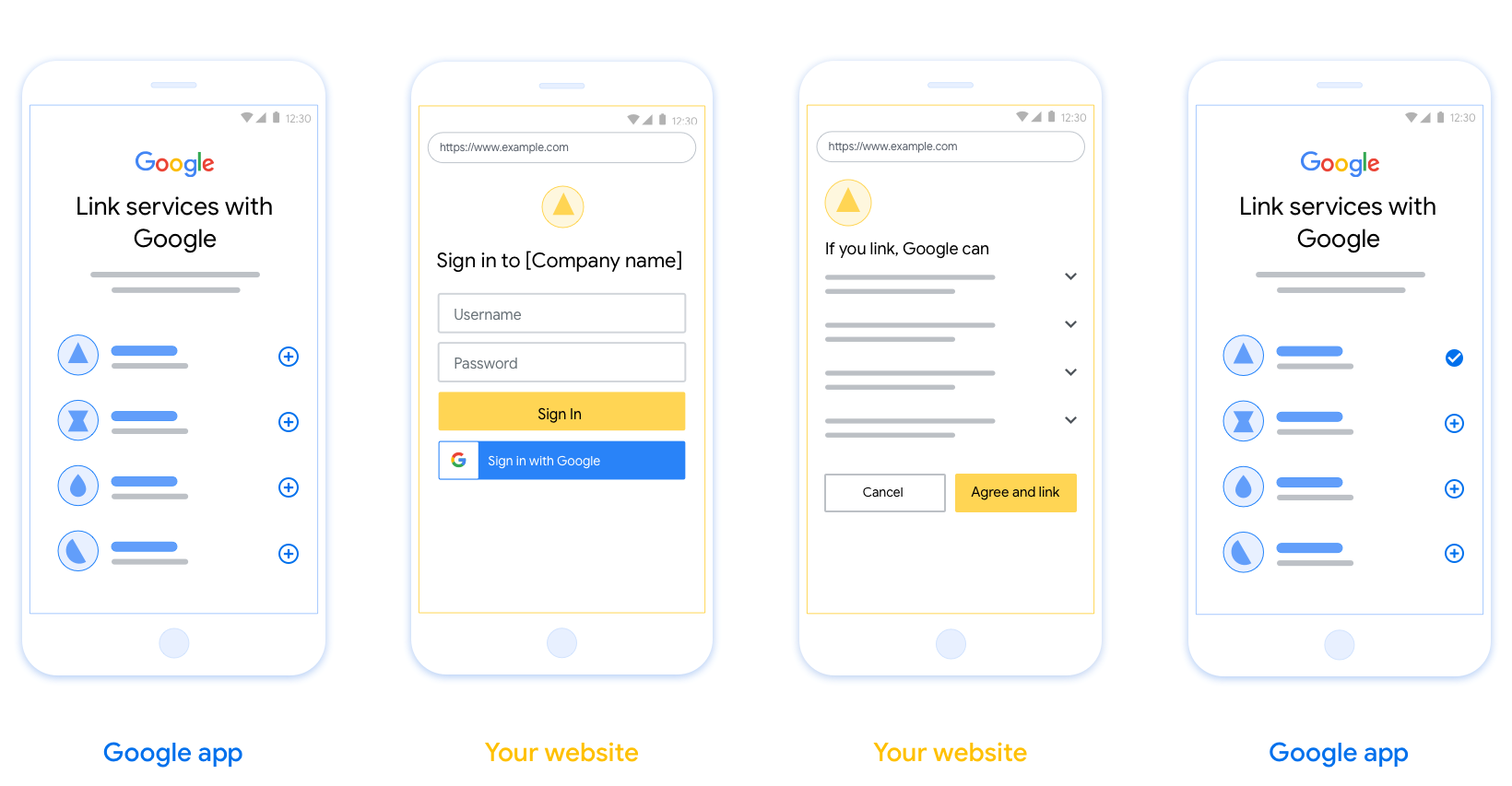

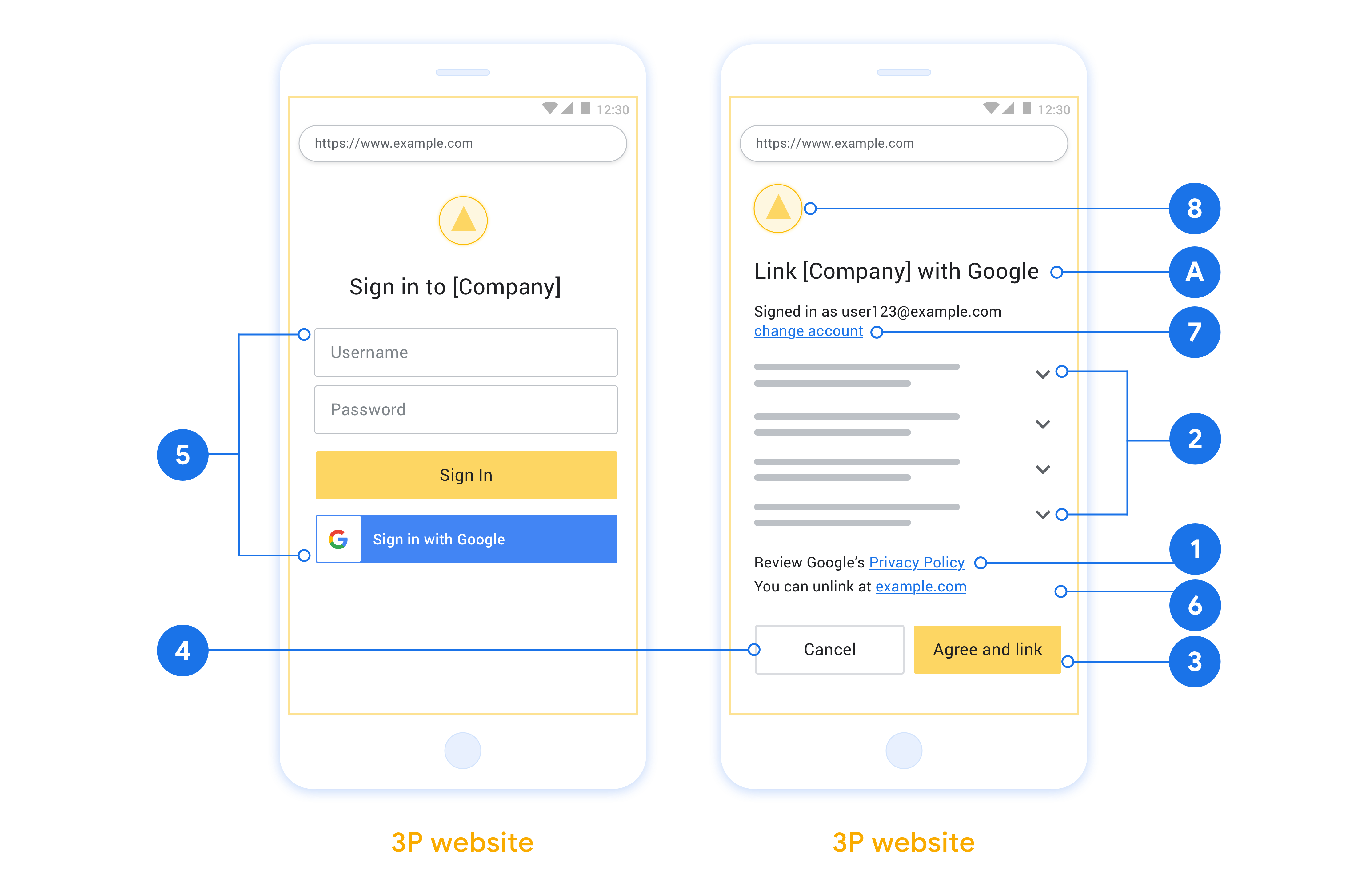

ส่วนนี้อธิบายข้อกำหนดและคำแนะนำในการออกแบบสำหรับหน้าจอผู้ใช้ที่คุณโฮสต์สำหรับขั้นตอนการลิงก์ OAuth หลังจากที่แอปของ Google เรียกแล้ว แพลตฟอร์มของคุณจะแสดงหน้าลงชื่อเข้าใช้ Google และหน้าจอขอความยินยอมในการลิงก์บัญชีให้ผู้ใช้ ระบบจะนำผู้ใช้กลับไปที่แอปของ Google หลังจากที่ผู้ใช้ให้ความยินยอมในการลิงก์บัญชี

ข้อกำหนด

- คุณต้องแจ้งให้ทราบว่าบัญชีของผู้ใช้จะลิงก์กับ Google, ไม่ใช่ ผลิตภัณฑ์ที่เฉพาะเจาะจงของ Google เช่น Google Home หรือ Google Assistant

คำแนะนำ

เราขอแนะนำให้คุณทำดังนี้

แสดงนโยบายความเป็นส่วนตัวของ Google ใส่ลิงก์ไปยัง นโยบายความเป็นส่วนตัวของ Google ในหน้าจอขอความยินยอม

ข้อมูลที่จะแชร์ ใช้ภาษาที่ชัดเจนและกระชับเพื่อบอกผู้ใช้ว่า Google ต้องการข้อมูลใดของผู้ใช้และเพราะเหตุใด

คำกระตุ้นการตัดสินใจที่ชัดเจน ระบุคำกระตุ้นการตัดสินใจที่ชัดเจนในหน้าจอขอความยินยอม เช่น "ยอมรับและลิงก์" เนื่องจากผู้ใช้ต้องเข้าใจว่าตนเองต้องแชร์ข้อมูลใดกับ Google เพื่อลิงก์บัญชี

ความสามารถในการยกเลิก จัดเตรียมวิธีให้ผู้ใช้กลับไปหรือยกเลิกได้หากเลือกที่จะไม่ลิงก์

กระบวนการลงชื่อเข้าใช้ที่ชัดเจน ตรวจสอบว่าผู้ใช้มีวิธีที่ชัดเจนในการลงชื่อเข้าใช้บัญชี Google เช่น ช่องสำหรับชื่อผู้ใช้และรหัสผ่าน หรือ ลงชื่อเข้าใช้ด้วย Google

ความสามารถในการยกเลิกการลิงก์ จัดเตรียมกลไกให้ผู้ใช้ยกเลิกการลิงก์ได้ เช่น URL ไปยังการตั้งค่าบัญชีในแพลตฟอร์มของคุณ หรือคุณจะใส่ ลิงก์ไปยังบัญชี Google ที่ผู้ใช้ จัดการบัญชีที่ลิงก์ได้ก็ได้

ความสามารถในการเปลี่ยนบัญชีผู้ใช้ แนะนำวิธีให้ผู้ใช้เปลี่ยนบัญชี วิธีนี้มีประโยชน์อย่างยิ่งหากผู้ใช้มีแนวโน้มที่จะมีหลายบัญชี

- หากผู้ใช้ต้องปิดหน้าจอขอความยินยอมเพื่อเปลี่ยนบัญชี ให้ส่งข้อผิดพลาดที่กู้คืนได้ไปยัง Google เพื่อให้ผู้ใช้ลงชื่อเข้าใช้บัญชีที่เลือกด้วย การลิงก์ OAuth และขั้นตอน โดยนัย

ใส่โลโก้ของคุณ แสดงโลโก้บริษัทในหน้าจอขอความยินยอม ใช้หลักเกณฑ์ด้านสไตล์เพื่อวางโลโก้ หากต้องการแสดงโลโก้ของ Google ด้วย โปรดดู โลโก้และเครื่องหมายการค้า

创建项目

如需创建项目以使用账号关联,请执行以下操作:

- 前往 Google API 控制台。

- 点击 Create project 。

- 输入名称或接受生成的建议。

- 确认或修改任何剩余字段。

- 点击创建 。

如需查看项目 ID,请执行以下操作:

- 前往 Google API 控制台。

- 在着陆页的表格中找到您的项目。项目 ID 会显示在 ID 列中。

配置 OAuth 权限请求页面

Google 账号关联过程包含一个权限请求页面,该页面会告知用户请求访问其数据的应用、应用请求的数据类型以及适用的条款。您需要先配置 OAuth 权限请求页面,然后才能生成 Google API 客户端 ID。

- 打开 Google API 控制台的 OAuth 权限请求页面 页面。

- 如果系统提示您选择项目,请选择您刚刚创建的项目。

在“OAuth 权限请求页面”上,填写表单,然后点击“保存”按钮。

应用名称 :向用户征求同意的应用的名称。该名称应准确反映您的应用,并且与用户在其他位置看到的应用名称保持一致。应用名称将显示在账号关联权限请求页面上。

应用徽标:权限请求页面上显示的一张图片,用以让用户认出您的应用。徽标会显示在账号关联权限请求页面和账号设置中

支持邮箱 :用户用于针对其同意问题与您联系的邮箱。

Google API 的范围 :范围允许您的应用访问用户的私有 Google 数据。对于 Google 账号关联用例,默认范围(邮箱、个人资料、openid)就足够了,您无需添加任何敏感范围。通常,最佳做法是在需要访问权限时逐步请求范围,而不是提前请求。了解详情。

已获授权的网域 :为了保护您和您的用户,Google 只允许使用 OAuth 进行身份验证的应用使用已获授权的网域。您应用的链接必须托管在已获授权的网域上。了解详情。

应用首页链接 :应用的首页。必须托管在已获授权的网域上。

应用隐私权政策链接 :显示在 Google 账号关联权限请求页面上。必须托管在已获授权的网域上。

应用服务条款链接(可选) :必须托管在已获授权的网域上。

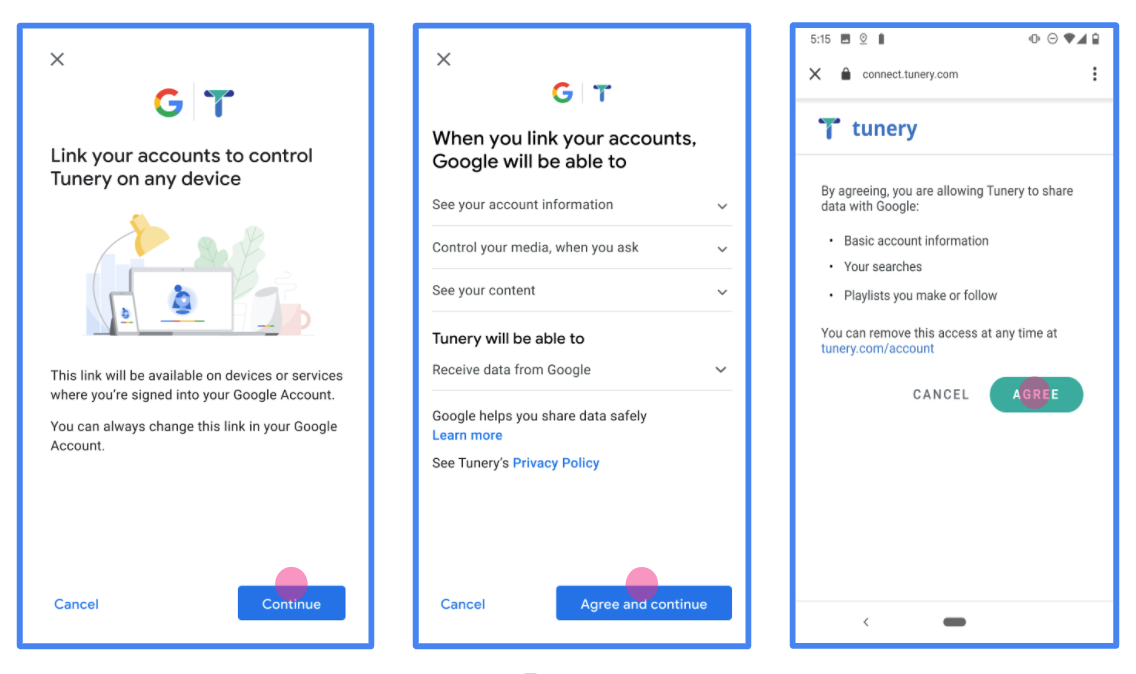

图 1. 虚构应用 Tunery 的 Google 账号关联权限请求页面

查看“验证状态”,如果您的应用需要验证,请点击“提交以进行验证”按钮,提交应用以进行验证。如需了解详情,请参阅 OAuth 验证要求。

ติดตั้งใช้งานเซิร์ฟเวอร์ OAuth

授权代码流程的 OAuth 2.0 服务器实现包含两个端点,您的服务通过 HTTPS 提供这两个端点。第一个端点是授权端点,负责查找或征得用户同意以获取数据访问权限。授权端点会向尚未登录的用户显示登录界面,并记录用户对所请求访问权限的同意情况。第二个端点是令牌交换端点,用于获取加密字符串(称为令牌),这些令牌可授权用户访问您的服务。

当 Google 应用需要调用您某项服务的 API 时,Google 会同时使用这些端点来征得用户同意,以便代表用户调用这些 API。

Google 账号关联:OAuth 授权代码流程

以下序列图详细说明了用户、Google 和您服务的端点之间的互动。

角色和职责

下表定义了 Google 账号关联 (GAL) OAuth 流中各个参与者的角色和职责。请注意,在 GAL 中,Google 充当 OAuth 客户端,而您的服务充当身份/服务提供方。

| 执行者 / 组件 | GAL 角色 | 职责 |

|---|---|---|

| Google 应用 / 服务器 | OAuth 客户端 | 启动流程,接收授权代码,将其换成令牌,并安全地存储这些令牌以访问服务的 API。 |

| 您的授权端点 | 授权服务器 | 对用户进行身份验证,并征得用户同意,允许其与 Google 分享对自身数据的访问权限。 |

| 您的令牌交换端点 | 授权服务器 | 验证授权代码和刷新令牌,并向 Google 服务器发放访问令牌。 |

| Google 重定向 URI | 回调端点 | 从您的授权服务接收包含 code 和 state 值的用户重定向。 |

由 Google 发起的 OAuth 2.0 授权代码流程会话具有以下流程:

- Google 会在用户的浏览器中打开您的授权端点。如果流程是在仅支持语音的设备上针对某项操作启动的,Google 会将执行转移到手机。

- 用户登录(如果尚未登录),并授予 Google 权限以通过您的 API 访问其数据(如果尚未授予权限)。

- 您的服务创建授权代码并将其返回给 Google。为此,请将用户的浏览器重定向回 Google,并在请求中附上授权代码。

- Google 会将授权代码发送到您的令牌交换端点,该端点会验证代码的真实性,并返回访问令牌和刷新令牌。访问令牌是一种短期有效的令牌,您的服务会将其作为凭据来接受,以便访问 API。刷新令牌是一种长期有效的令牌,Google 可以存储并使用它在访问令牌过期时获取新的访问令牌。

- 用户完成账号关联流程后,Google 发送的每个后续请求都包含一个访问令牌。

处理授权请求

当您需要使用 OAuth 2.0 授权码流程执行账号关联时,Google 会将用户发送到您的授权端点,并发送包含以下参数的请求:

| 授权端点参数 | |

|---|---|

client_id |

您分配给 Google 的客户端 ID。 |

redirect_uri |

您将对此请求的响应发送到的网址。 |

state |

一种簿记值,在重定向 URI 中原封不动地传递回 Google。 |

scope |

可选:一组以空格分隔的范围字符串,用于指定 Google 请求授权的数据。 |

response_type |

要在响应中返回的值的类型。对于 OAuth 2.0 授权代码流程,响应类型始终为 code。 |

user_locale |

采用 RFC5646 格式的 Google 账号语言设置,用于以用户的首选语言本地化您的内容。 |

例如,如果您的授权端点位于 https://myservice.example.com/auth,则请求可能如下所示:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code&user_locale=LOCALE

如需让授权端点处理登录请求,请执行以下步骤:

- 验证

client_id是否与您分配给 Google 的客户端 ID 一致,以及redirect_uri是否与 Google 为您的服务提供的重定向网址一致。这些检查对于防止向意外或配置错误的客户端应用授予访问权限非常重要。如果您支持多个 OAuth 2.0 流程,还需确认response_type是否为code。 - 检查用户是否已登录您的服务。如果用户未登录,请完成服务的登录或注册流程。

- 生成一个授权代码,供 Google 用于访问您的 API。 授权代码可以是任何字符串值,但必须唯一表示用户、令牌所针对的客户端和代码的过期时间,并且不得可猜测。您通常会签发大约 10 分钟后过期的授权码。

- 确认

redirect_uri参数指定的网址具有以下格式:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- 将用户的浏览器重定向到

redirect_uri参数指定的网址。通过附加code和state参数进行重定向时,请添加您刚刚生成的授权代码和原始的未修改状态值。以下是生成的网址示例:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

处理令牌交换请求

您服务的令牌交换端点负责处理两种类型的令牌交换:

- 将授权代码交换为访问令牌和刷新令牌

- 将刷新令牌换成访问令牌

令牌交换请求包含以下参数:

| 令牌交换端点参数 | |

|---|---|

client_id |

此字符串用于将请求源标识为 Google。此字符串必须在您的系统中注册为 Google 的唯一标识符。 |

client_secret |

您向 Google 注册的用于服务的密钥字符串。 |

grant_type |

要兑换的令牌的类型。值为 authorization_code 或 refresh_token。 |

code |

如果值为 grant_type=authorization_code,则此参数是 Google 从您的登录或令牌交换端点收到的代码。 |

redirect_uri |

如果值为 grant_type=authorization_code,则此参数是初始授权请求中使用的网址。 |

refresh_token |

如果值为 grant_type=refresh_token,则此参数是 Google 从您的令牌交换端点收到的刷新令牌。 |

将授权代码交换为访问令牌和刷新令牌

用户登录后,您的授权端点会向 Google 返回一个时效很短的授权代码,然后 Google 会向您的令牌交换端点发送请求,以将该授权代码换成访问令牌和刷新令牌。

对于这些请求,grant_type 的值为 authorization_code,code 的值为您之前授予 Google 的授权代码的值。以下是使用授权代码交换访问令牌和刷新令牌的请求示例:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

如需使用授权代码换取访问令牌和刷新令牌,令牌交换端点会通过执行以下步骤来响应 POST 请求:

- 验证

client_id是否将请求来源标识为授权来源,以及client_secret是否与预期值匹配。 - 验证授权代码是否有效且未过期,以及请求中指定的客户端 ID 是否与授权代码关联的客户端 ID 相符。

- 确认

redirect_uri参数指定的网址与初始授权请求中使用的值完全相同。 - 如果您无法验证上述所有条件,请返回 HTTP 400 Bad Request 错误,并将

{"error": "invalid_grant"}作为正文。 - 否则,使用授权代码中的用户 ID 生成刷新令牌和访问令牌。这些令牌可以是任何字符串值,但必须唯一表示用户和令牌所针对的客户端,并且不得可猜测。对于访问令牌,还要记录令牌的过期时间,该时间通常是在您发放令牌后一小时。刷新令牌不会过期。

- 在 HTTPS 响应的正文中返回以下 JSON 对象:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Google 会存储用户的访问令牌和刷新令牌,并记录访问令牌的过期时间。当访问令牌过期时,Google 会使用刷新令牌从您的令牌交换端点获取新的访问令牌。

将刷新令牌换成访问令牌

当访问令牌过期时,Google 会向您的令牌交换端点发送请求,以将刷新令牌换成新的访问令牌。

对于这些请求,grant_type 的值为 refresh_token,而 refresh_token 的值为您之前授予 Google 的刷新令牌的值。以下是将刷新令牌换成访问令牌的请求示例:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

如需将刷新令牌换成访问令牌,令牌交换端点会通过执行以下步骤来响应 POST 请求:

- 验证

client_id是否将请求源标识为 Google,以及client_secret是否与预期值一致。 - 验证刷新令牌是否有效,以及请求中指定的客户端 ID 是否与刷新令牌关联的客户端 ID 相符。

- 如果您无法验证上述所有条件,请返回 HTTP 400 Bad Request 错误,并将

{"error": "invalid_grant"}作为正文。 - 否则,请使用刷新令牌中的用户 ID 生成访问令牌。这些令牌可以是任何字符串值,但必须唯一表示用户和令牌所针对的客户端,并且不得可猜测。对于访问令牌,还要记录令牌的过期时间,通常是在您发放令牌后一小时。

- 在 HTTPS 响应的正文中返回以下 JSON 对象:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

处理 userinfo 请求

userinfo 端点是受 OAuth 2.0 保护的资源,会返回关联用户的声明。实现和托管 userinfo 端点是可选的,但以下用例除外:

从您的令牌端点成功检索到访问令牌后,Google 会向您的 userinfo 端点发送请求,以检索关联用户的基本个人资料信息。

| userinfo 端点请求标头 | |

|---|---|

Authorization header |

Bearer 类型的访问令牌。 |

例如,如果您的 userinfo 端点可通过

https://myservice.example.com/userinfo 时,请求可能如下所示:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

为了让 userinfo 端点能够处理请求,请执行以下步骤:

- 从 Authorization 标头中提取访问令牌,并返回与访问令牌相关联的用户的信息。

- 如果访问令牌无效,则使用

WWW-Authenticate响应标头返回 HTTP 401 Unauthorized 错误。下面是一个 userinfo 错误响应示例:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

如果访问令牌有效,则返回 HTTPS 正文中包含以下 JSON 对象的 HTTP 200 响应 回答:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo 端点响应 sub系统中用于识别用户的唯一 ID。 email用户的电子邮件地址。 given_name可选:用户的名字。 family_name可选:用户的姓氏。 name可选:用户的全名。 picture可选:用户的个人资料照片。

การตรวจสอบการติดตั้งใช้งาน

您可以使用 OAuth 2.0 Playground 工具验证您的实现。

在该工具中,执行以下步骤:

- 点击配置 以打开“OAuth 2.0 配置”窗口。

- 在 OAuth flow(OAuth 流程)字段中,选择 Client-side(客户端)。

- 在 OAuth Endpoints 字段中,选择 Custom。

- 在相应字段中指定您的 OAuth 2.0 端点以及您分配给 Google 的客户端 ID。

- 在第 1 步部分中,请勿选择任何 Google 范围。请将此字段留空,或输入适用于您服务器的范围(如果您不使用 OAuth 范围,则输入任意字符串)。完成后,点击 Authorize APIs。

- 在第 2 步和第 3 步部分中,完成 OAuth 2.0 流程,并验证每个步骤是否按预期运行。

您可以使用 Google 账号关联演示工具验证您的实现。

在该工具中,执行以下步骤:

- 点击使用 Google 账号登录按钮。

- 选择您要关联的账号。

- 输入服务 ID。

- (可选)输入您将请求访问的一个或多个范围。

- 点击开始演示。

- 当系统提示时,请确认您可以同意或拒绝关联请求。

- 确认您已重定向到相应平台。