Konten werden über den Branchenstandard-OAuth 2.0-Vorgang mit Autorisierungscode verknüpft.

OAuth 2.1 und PKCE für Agents

Für zustandslose KI-Agents und multimodale Pipelines wird die OAuth 2.1-Durchsetzung empfohlen.

- PKCE (Proof Key for Code Exchange): Muss verwendet werden, um den Autorisierungscode-Vorgang zu schützen und Abfangangriffe zu verhindern.

- Kein impliziter Ablauf: Beim impliziten Ablauf werden Zugriffstokens in der URL verfügbar gemacht, was ein Sicherheitsrisiko für Agent-Umgebungen darstellt.

Ihr Dienst muss OAuth 2.0-/2.1-konforme Autorisierungs- und Tokenaustausch-Endpunkte unterstützen.

创建项目

如需创建项目以使用账号关联,请执行以下操作:

- 前往 Google API 控制台。

- 点击 Create project 。

- 输入名称或接受生成的建议。

- 确认或修改任何剩余字段。

- 点击创建 。

如需查看项目 ID,请执行以下操作:

- 前往 Google API 控制台。

- 在着陆页的表格中找到您的项目。项目 ID 会显示在 ID 列中。

配置 OAuth 权限请求页面

Google 账号关联过程包含一个权限请求页面,该页面会告知用户请求访问其数据的应用、应用请求的数据类型以及适用的条款。您需要先配置 OAuth 权限请求页面,然后才能生成 Google API 客户端 ID。

- 打开 Google API 控制台的 OAuth 权限请求页面 页面。

- 如果系统提示您选择项目,请选择您刚刚创建的项目。

在“OAuth 权限请求页面”上,填写表单,然后点击“保存”按钮。

应用名称 :向用户征求同意的应用的名称。该名称应准确反映您的应用,并且与用户在其他位置看到的应用名称保持一致。应用名称将显示在账号关联权限请求页面上。

应用徽标:权限请求页面上显示的一张图片,用以让用户认出您的应用。徽标会显示在账号关联权限请求页面和账号设置中

支持邮箱 :用户用于针对其同意问题与您联系的邮箱。

Google API 的范围 :范围允许您的应用访问用户的私有 Google 数据。对于 Google 账号关联用例,默认范围(邮箱、个人资料、openid)就足够了,您无需添加任何敏感范围。通常,最佳做法是在需要访问权限时逐步请求范围,而不是提前请求。了解详情。

已获授权的网域 :为了保护您和您的用户,Google 只允许使用 OAuth 进行身份验证的应用使用已获授权的网域。您应用的链接必须托管在已获授权的网域上。了解详情。

应用首页链接 :应用的首页。必须托管在已获授权的网域上。

应用隐私权政策链接 :显示在 Google 账号关联权限请求页面上。必须托管在已获授权的网域上。

应用服务条款链接(可选) :必须托管在已获授权的网域上。

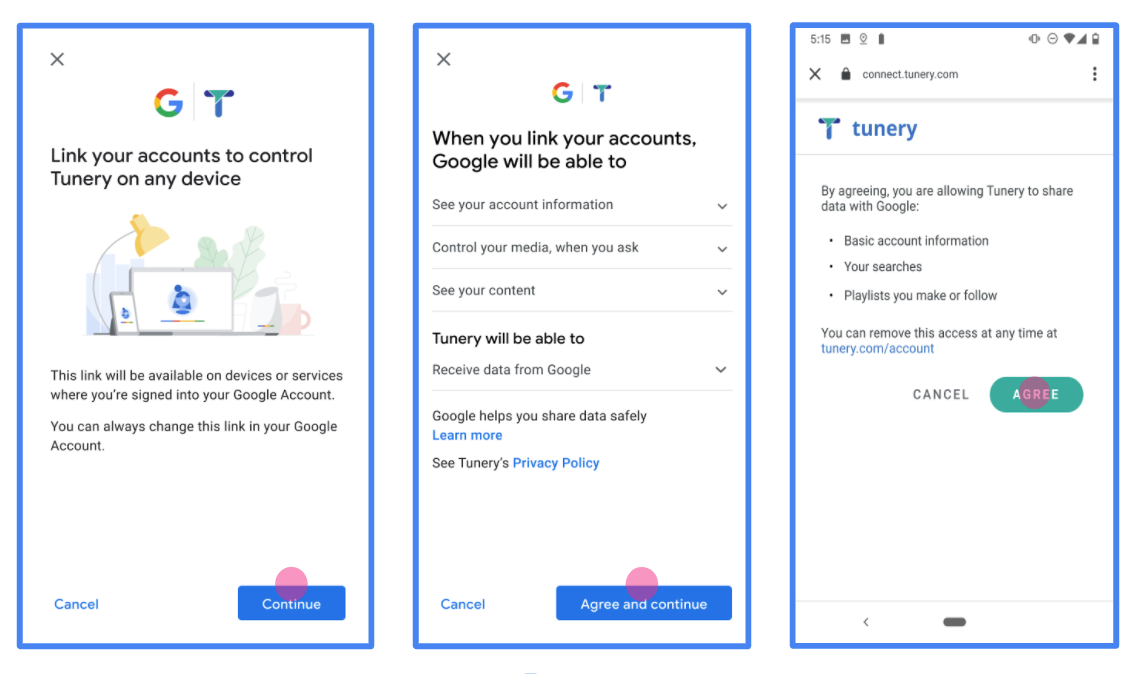

图 1. 虚构应用 Tunery 的 Google 账号关联权限请求页面

查看“验证状态”,如果您的应用需要验证,请点击“提交以进行验证”按钮,提交应用以进行验证。如需了解详情,请参阅 OAuth 验证要求。

OAuth-Server implementieren

OAuth 2.0 服务器的 授权代码流程实现包含两个端点,您的服务通过 HTTPS 提供这两个端点。第一个端点是授权端点,负责查找用户或征得用户同意以获取数据访问权限。授权端点会向尚未登录的用户显示登录界面,并记录用户对所请求访问权限的同意情况。第二个端点是令牌交换端点,用于获取加密字符串(称为令牌),这些令牌授权用户访问您的服务。

当 Google 应用需要调用您服务的某个 API 时,Google 会同时使用这些端点,以获取用户授权代表他们调用这些 API。

Google 账号关联:OAuth 授权代码流程

以下序列图详细介绍了用户、Google 和您服务的端点之间的交互。

角色和职责

下表定义了 Google 账号关联 (GAL) OAuth 流程中参与者的角色和职责。请注意,在 GAL 中,Google 充当 OAuth 客户端 ,而您的服务充当 身份/服务提供方 。

| 参与者 / 组件 | GAL 角色 | 职责 |

|---|---|---|

| Google 应用 / 服务器 | OAuth 客户端 | 发起流程,接收授权代码,将其交换为 令牌,并安全地存储这些令牌以访问您服务的 API。 |

| 您的授权端点 | 授权服务器 | 对用户进行身份验证,并征得用户同意与 Google 分享其数据访问权限。 |

| 您的令牌交换端点 | 授权服务器 | 验证授权代码和刷新令牌,并向 Google 服务器颁发访问 令牌。 |

| Google 重定向 URI | 回调端点 | 接收来自您的授权服务的用户重定向,其中包含

code 和 state 值。 |

由 Google 发起的 OAuth 2.0 授权代码流程会话具有以下流程:

- Google 在用户的浏览器中打开您的授权端点。如果流程是在仅支持语音的设备上为 Action 启动的,Google 会将执行转移到手机。

- 用户登录(如果尚未登录),并授予 Google 权限以使用您的 API 访问其数据(如果尚未授予权限)。

- 您的服务会创建 授权代码并将其返回给 Google。为此,请将用户的浏览器重定向回 Google,并将授权代码附加到请求中。

- Google 会将授权代码发送到您的令牌交换端点,该端点会验证代码的真实性并返回 访问令牌和 刷新令牌。访问令牌是一种短期令牌,您的服务会将其作为访问 API 的凭据。刷新令牌是一种长期令牌,Google 可以存储该令牌,并在访问令牌过期时使用它来获取新的访问令牌。

- 用户完成账号关联流程后,Google 发送的每个后续请求都包含访问令牌。

实现方案

请按照以下步骤实现授权代码流程。

第 1 步:处理授权请求

当 Google 发起账号关联时,它会将用户重定向到您的授权端点。如需了解详细的协议合同和参数要求,请参阅授权端点。

如需处理请求,请执行以下操作:

验证请求:

- 确认

client_id与分配给 Google 的客户端 ID 相匹配。 - 确认

redirect_uri与预期的 Google 重定向 网址:none https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID相匹配 - 验证

response_type是否为code。

- 确认

对用户进行身份验证:

- 检查用户是否已登录您的服务。

- 如果用户未登录,请提示他们完成您的登录或注册流程。

生成授权代码:

- 创建与用户和客户端关联的唯一且难以猜测的授权代码。

- 将代码设置为在约 10 分钟后过期。

重定向回 Google:

- 将浏览器重定向到

redirect_uri中提供的网址。 - 附加以下查询参数:

code:您生成的授权代码。state:从 Google 收到的未修改的状态值。

- 将浏览器重定向到

第 2 步:处理令牌交换请求

您的令牌交换端点会处理两种类型的请求:将代码交换为令牌,以及刷新过期的访问令牌。如需了解详细的协议合同和参数要求,请参阅令牌交换端点。

A. 将授权代码交换为令牌

当 Google 收到授权代码时,它会调用您的令牌交换端点 (POST) 以检索令牌。

验证请求:

- 验证

client_id和client_secret。 - 验证授权代码是否有效且未过期。

- 确认

redirect_uri与第 1 步中使用的值相匹配。 - 如果验证失败,则返回 HTTP

400 Bad Request,并返回{"error": "invalid_grant"}。

- 验证

颁发令牌:

- 生成长期有效的

refresh_token和短期有效的access_token(通常为 1 小时)。 - 返回 HTTP

200 OK,并返回标准 JSON 令牌响应。

- 生成长期有效的

B. 刷新访问令牌

当访问令牌过期时,Google 会使用刷新令牌请求新的访问令牌。

验证请求:

- 验证

client_id、client_secret和refresh_token。 - 如果验证失败,则返回 HTTP

400 Bad Request,并返回{"error": "invalid_grant"}。

- 验证

颁发新的访问令牌:

- 生成新的短期有效的

access_token。 - 返回 HTTP

200 OK,并返回 JSON 令牌响应(可以选择包含新的刷新令牌)。

- 生成新的短期有效的

userinfo-Anfragen verarbeiten

Der userinfo-Endpunkt ist eine geschützte OAuth 2.0-Ressource, die Ansprüche über den verknüpften Nutzer zurückgibt. Die Implementierung und das Hosten des userinfo-Endpunkts sind mit Ausnahme der folgenden Anwendungsfälle optional:

- Anmeldung in einem verknüpften Konto über Google One Tap.

- Reibungsloses Abo auf Android TV

Nachdem das Zugriffstoken erfolgreich von Ihrem Tokenendpunkt abgerufen wurde, sendet Google eine Anfrage an Ihren userinfo-Endpunkt, um grundlegende Profilinformationen über den verknüpften Nutzer abzurufen.

| Anfrageheader für userinfo-Endpunkt | |

|---|---|

Authorization header |

Das Zugriffstoken vom Typ „Bearer“. |

Wenn Ihr userinfo-Endpunkt beispielsweise unter

https://myservice.example.com/userinfo, kann eine Anfrage so aussehen:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

Führen Sie die folgenden Schritte aus, damit der userinfo-Endpunkt Anfragen verarbeiten kann:

- Extrahieren Sie das Zugriffstoken aus dem Autorisierungs-Header und geben Sie Informationen für den Nutzer zurück, der mit dem Zugriffstoken verknüpft ist.

- Wenn das Zugriffstoken ungültig ist, gib den Fehler „HTTP 401 Unauthorized“ mit dem Antwortheader

WWW-Authenticatezurück. Hier ist ein Beispiel für eine Userinfo-Fehlerantwort:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

Wenn das Zugriffstoken gültig ist, geben Sie eine HTTP 200-Antwort mit dem folgenden JSON-Objekt im Text des HTTPS-Objekts zurück. Antwort:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }Userinfo-Endpunktantwort subEine eindeutige ID, die den Nutzer in Ihrem System identifiziert. emailE-Mail-Adresse des Nutzers given_nameOptional:Vorname des Nutzers. family_nameOptional:Nachname des Nutzers. nameOptional:Vollständiger Name des Nutzers. pictureOptional:Profilbild des Nutzers.

Implementierung validieren

Sie können Ihre Implementierung mit dem OAuth 2.0 Playground Tool validieren.

Führen Sie im Tool die folgenden Schritte aus:

- Klicken Sie auf die Konfigurationseinstellungen , um das Fenster „OAuth 2.0-Konfiguration“ zu öffnen.

- Wählen Sie im Feld OAuth-Ablauf die Option Clientseitig aus.

- Wählen Sie im Feld OAuth-Endpunkte die Option Benutzerdefiniert aus.

- Geben Sie in den entsprechenden Feldern Ihren OAuth 2.0-Endpunkt und die Client-ID an, die Sie Google zugewiesen haben.

- Wählen Sie im Abschnitt Schritt 1 keine Google-Bereiche aus. Lassen Sie dieses Feld stattdessen leer oder geben Sie einen für Ihren Server gültigen Bereich ein (oder eine beliebige Zeichenfolge, wenn Sie keine OAuth-Bereiche verwenden). Klicken Sie anschließend auf APIs autorisieren.

- Führen Sie in den Abschnitten Schritt 2 und Schritt 3 den OAuth 2.0-Ablauf durch und prüfen Sie, ob jeder Schritt wie vorgesehen funktioniert.

Sie können Ihre Implementierung mit dem Tool „Google-Kontoverknüpfung – Demo“ validieren.

Führen Sie im Tool die folgenden Schritte aus:

- Klicken Sie auf die Schaltfläche Mit Google anmelden.

- Wählen Sie das Konto aus, das Sie verknüpfen möchten.

- Geben Sie die Dienst-ID ein.

- Optional können Sie einen oder mehrere Bereiche eingeben, für die Sie Zugriff anfordern möchten.

- Klicken Sie auf Demo starten.

- Bestätigen Sie bei Aufforderung, dass Sie der Verknüpfungsanfrage zustimmen und sie ablehnen können.

- Bestätigen Sie, dass Sie zu Ihrer Plattform weitergeleitet werden.