Связывание учетных записей осуществляется с использованием стандартных для отрасли потоков неявной авторизации OAuth 2.0 и кодов авторизации .

Ваш сервис должен поддерживать авторизацию и конечные точки обмена токенами , соответствующие стандарту OAuth 2.0.

在隐式流程中,Google 会在用户的浏览器中打开您的授权端点。成功登录后,您将向 Google 返回一个长期访问令牌。现在,此访问令牌会包含在 Google 发送的每个请求中。

在授权代码流程中,您需要两个端点:

授权端点,用于向尚未登录的用户显示登录界面。授权端点还会创建一个短期授权代码,以记录用户对所请求访问权限的同意情况。

令牌交换端点,负责两种类型的交换:

- 使用授权代码换取长期有效的刷新令牌和短期有效的访问令牌。当用户完成账号关联流程时,就会发生此交换。

- 将长期有效的刷新令牌换成短期有效的访问令牌。当 Google 需要新的访问令牌(因为现有访问令牌已过期)时,就会发生这种交换。

选择 OAuth 2.0 流程

虽然隐式流程更易于实现,但 Google 建议通过隐式流程签发的访问令牌永不过期。这是因为,在隐式流程中,令牌过期后,系统会强制用户重新关联其账号。如果您出于安全考虑需要令牌过期,我们强烈建议您改用授权码流程。

设计准则

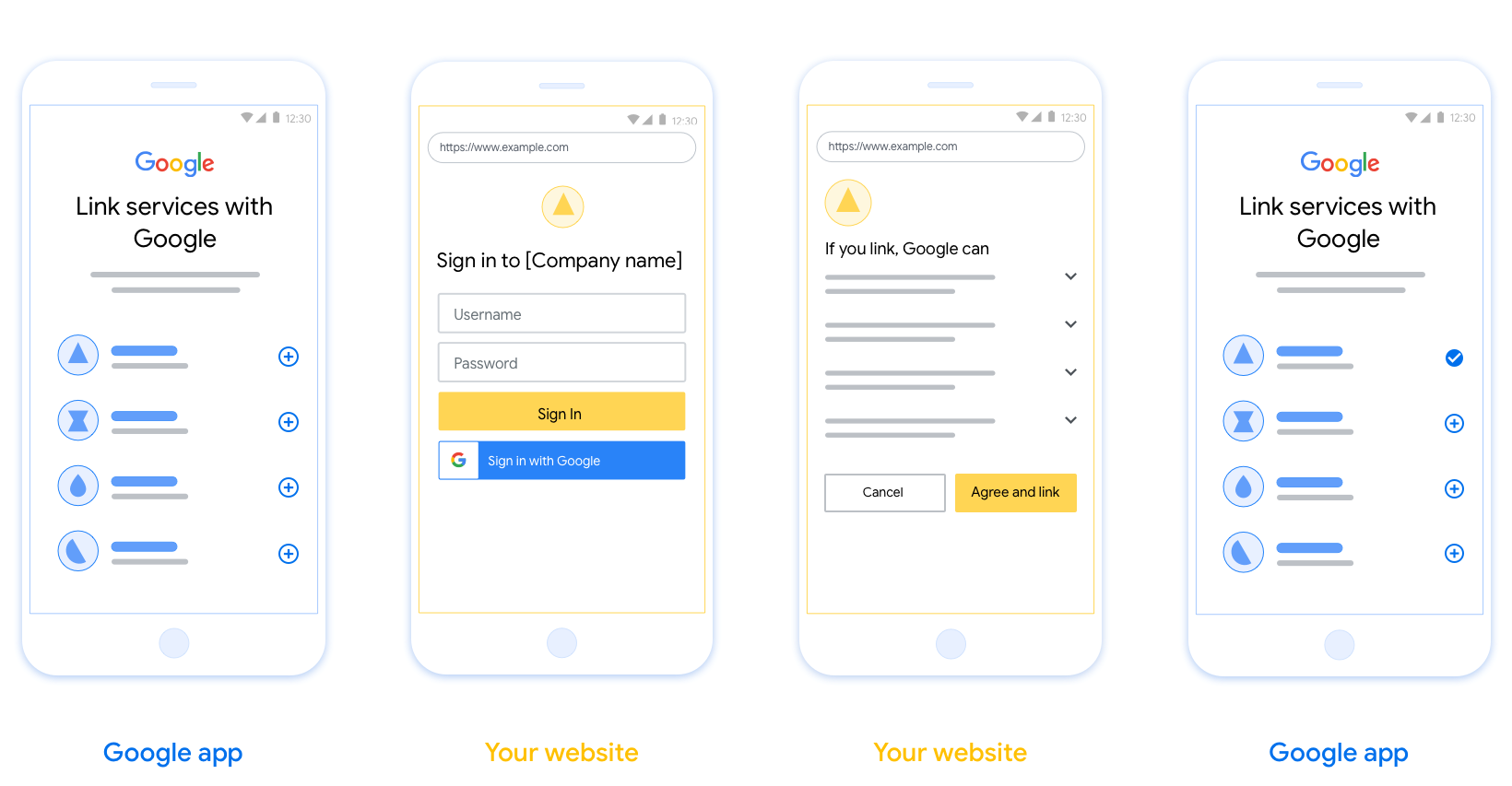

本部分介绍了您为 OAuth 关联流程托管的用户屏幕的设计要求和建议。在 Google 应用调用该 API 后,您的平台会向用户显示登录 Google 页面和账号关联意见征求界面。同意关联账号后,系统会将用户重定向回 Google 的应用。

要求

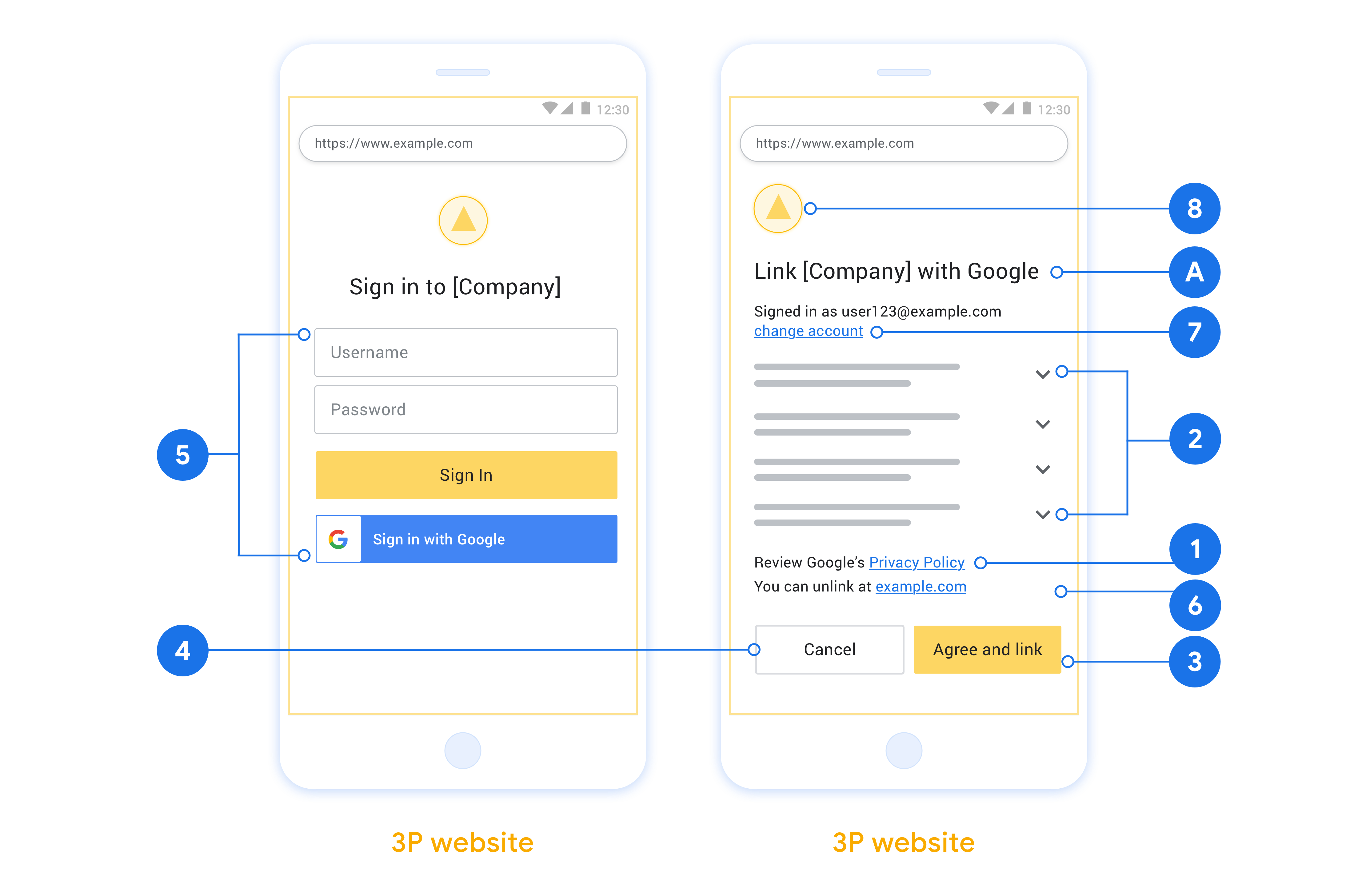

- 您必须说明用户的账号将与 Google 相关联,而非 Google Home 或 Google 助理等特定 Google 产品相关联。

建议

建议您执行以下操作:

显示 Google 的隐私权政策。在同意屏幕上添加指向 Google 隐私权政策的链接。

要共享的数据。使用清晰简洁的语言告知用户 Google 需要哪些用户数据以及原因。

添加醒目的号召性用语。在用户同意页面上提供明确的号召性用语,例如“同意并关联”。这是因为用户需要了解他们需要与 Google 分享哪些数据才能关联账号。

可以取消。为用户提供返回或取消链接的途径,如果用户选择不进行关联。

明确的登录流程。确保用户有明确的 Google 账号登录方法,例如用户名和密码字段或使用 Google 账号登录。

能够解除关联。提供一种可让用户解除关联的机制,例如指向您平台上账号设置的网址。或者,您也可以添加指向 Google 账号的链接,以便用户管理其关联的账号。

能够更改用户账号。建议用户切换账号的方法。如果用户通常拥有多个账号,这种做法尤为有益。

- 如果用户必须关闭意见征求界面才能切换账号,请向 Google 发送可恢复的错误,以便用户可以使用 OAuth 关联和隐式流程登录所需的账号。

添加您的徽标。在意见征求页面上显示您的公司徽标。 按照您的样式准则放置徽标。如果您还想显示 Google 的徽标,请参阅徽标和商标。

Создайте проект

Для создания проекта с использованием привязки учетных записей:

- Перейдите в консоль Google API .

- Нажмите «Создать проект» .

- Введите имя или примите предложенное имя.

- Подтвердите или отредактируйте оставшиеся поля.

- Нажмите «Создать» .

Чтобы просмотреть идентификатор вашего проекта:

- Go to the Google API Console .

- Найдите свой проект в таблице на главной странице. Идентификатор проекта указан в столбце ID .

Настройте экран согласия OAuth.

Процесс привязки учетной записи Google включает в себя экран согласия, который информирует пользователей о приложении, запрашивающем доступ к их данным, о типе запрашиваемых данных и применимых условиях. Вам потребуется настроить экран согласия OAuth перед генерацией идентификатора клиента Google API.

- Откройте страницу согласия OAuth в консоли Google API.

- Если появится запрос, выберите только что созданный вами проект.

На странице «Экран согласия OAuth» заполните форму и нажмите кнопку «Сохранить».

Название приложения: Название приложения, запрашивающего согласие. Название должно точно отражать ваше приложение и соответствовать названию приложения, которое пользователи видят в других местах. Название приложения будет отображаться на экране подтверждения привязки учетной записи.

Логотип приложения: изображение на экране согласия, которое поможет пользователям узнать ваше приложение. Логотип отображается на экране согласия при привязке учетной записи и в настройках учетной записи.

Адрес электронной почты службы поддержки: Для связи с пользователями по вопросам, касающимся их согласия.

Области действия для API Google: Области действия позволяют вашему приложению получать доступ к личным данным пользователей Google. Для сценария использования привязки учетной записи Google достаточно области действия по умолчанию (электронная почта, профиль, OpenID), добавлять какие-либо конфиденциальные области действия не требуется. Как правило, рекомендуется запрашивать области действия постепенно, по мере необходимости доступа, а не сразу. Подробнее .

Авторизованные домены: Для вашей защиты и защиты ваших пользователей Google разрешает использовать авторизованные домены только приложениям, аутентифицирующимся с помощью OAuth. Ссылки на ваши приложения должны размещаться на авторизованных доменах. Подробнее .

Ссылка на главную страницу приложения: Домашняя страница вашего приложения. Должна размещаться на авторизованном домене.

Application Privacy Policy link: Shown on Google Account Linking consent screen. Must be hosted on an Authorized Domain.

Ссылка на Условия использования приложения (необязательно): Приложение должно размещаться на авторизованном домене.

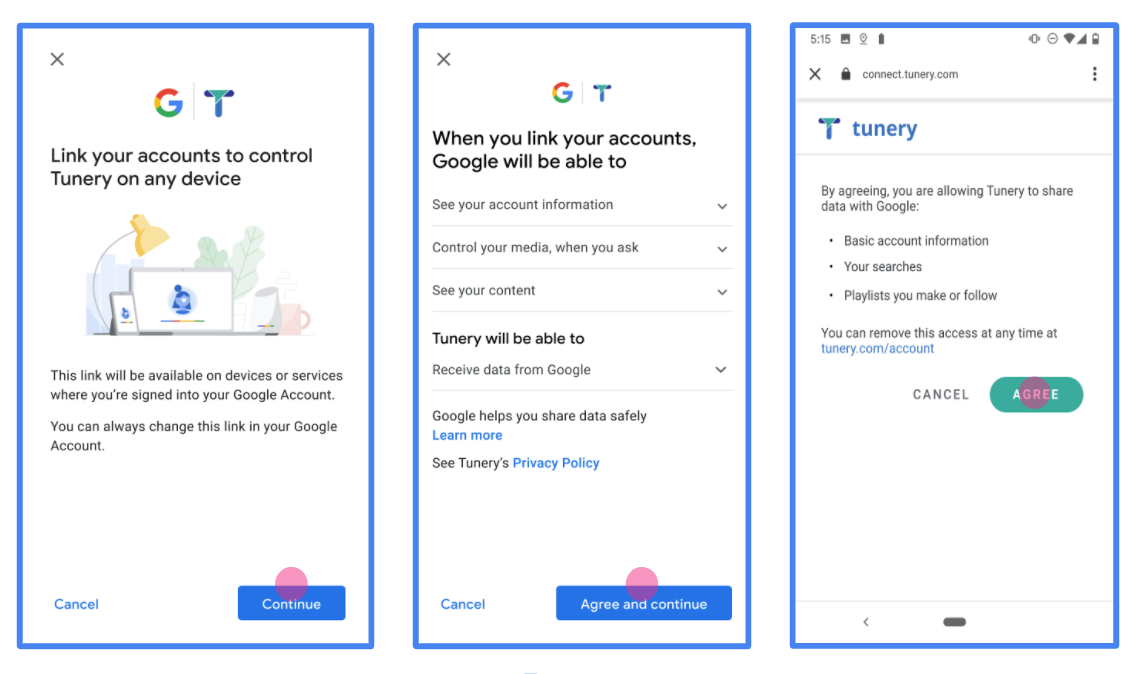

Рисунок 1. Экран согласия на привязку учетной записи Google для вымышленного приложения Tunery.

Проверьте «Статус проверки». Если ваше приложение нуждается в проверке, нажмите кнопку «Отправить на проверку», чтобы отправить приложение на проверку. Подробную информацию см. в требованиях к проверке OAuth .

Реализуйте свой OAuth-сервер.

n

为了支持 OAuth 2.0 隐式流程,您的服务通过 HTTPS 提供授权端点。此端点负责身份验证和征得用户同意以获取数据访问权限。授权端点会向尚未登录的用户显示登录界面,并记录用户对所请求访问权限的同意情况。

当 Google 应用需要调用您服务的某个已获授权的 API 时,Google 会使用此端点来征得用户同意,以便代表用户调用这些 API。

Google 账号关联:OAuth 隐式授权流程

以下序列图详细说明了用户、Google 和您服务的端点之间的互动。

角色和职责

下表定义了 Google 账号关联 (GAL) OAuth 隐式流程中各个参与者的角色和职责。请注意,在 GAL 中,Google 充当 OAuth 客户端,而您的服务充当身份/服务提供方。

| 执行者 / 组件 | GAL 角色 | 职责 |

|---|---|---|

| Google 应用 / 服务器 | OAuth 客户端 | 启动流程,使用浏览器重定向接收访问令牌,并安全地存储该令牌以访问服务的 API。 |

| 您的授权端点 | 授权服务器 | 对用户进行身份验证,征得用户同意,并直接向 Google 签发长期有效的访问令牌。 |

| Google 重定向 URI | 回调端点 | 从授权服务接收用户重定向,其中包含网址 fragment 中的 access_token 和 state 值。 |

由 Google 发起的典型 OAuth 2.0 隐式流程会话具有以下流程:

- Google 会在用户的浏览器中打开您的授权端点。用户登录(如果尚未登录),并授予 Google 权限以通过您的 API 访问其数据(如果尚未授予权限)。

- 您的服务会创建访问令牌并将其返回给 Google。为此,请将用户的浏览器重定向回 Google,并将访问令牌附加到请求中。

- Google 会调用您服务的 API,并在每个请求中附加访问令牌。您的服务会验证该访问令牌是否授予了 Google 访问相应 API 的授权,然后完成 API 调用。

处理授权请求

当 Google 应用需要使用 OAuth 2.0 隐式流程执行账号关联时,Google 会将用户发送到您的授权端点,并发送包含以下参数的请求:

| 授权端点参数 | |

|---|---|

client_id |

您分配给 Google 的客户 ID。 |

redirect_uri |

您将对此请求的响应发送到的网址。 |

state |

一种簿记值,在重定向 URI 中原封不动地传递回 Google。 |

response_type |

要在响应中返回的值的类型。对于 OAuth 2.0 隐式流程,响应类型始终为 token。 |

user_locale |

Google 账号语言设置(采用 RFC5646 格式),用于以用户的首选语言本地化您的内容。 |

例如,如果您的授权端点位于 https://myservice.example.com/auth,则请求可能如下所示:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token&user_locale=LOCALE

如需让授权端点处理登录请求,请执行以下步骤:

验证

client_id和redirect_uri值,以防止向意外或配置错误的客户端应用授予访问权限:- 确认

client_id与您分配给 Google 的客户端 ID 相一致。 - 确认

redirect_uri参数指定的网址具有以下格式:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- 确认

检查用户是否已登录您的服务。如果用户未登录,请完成服务的登录或注册流程。

生成供 Google 用于访问您的 API 的访问令牌。访问令牌可以是任何字符串值,但必须唯一表示用户和令牌所针对的客户端,并且不得是可猜测的值。

发送 HTTP 响应,将用户的浏览器重定向到

redirect_uri参数指定的网址。在网址片段中包含以下所有参数:access_token:您刚刚生成的访问令牌token_type:字符串bearerstate:原始请求中的未修改状态值

以下是生成的网址示例:

https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google 的 OAuth 2.0 重定向处理程序会接收访问令牌,并确认 state 值未发生变化。在 Google 为您的服务获取访问令牌后,Google 会将该令牌附加到后续对您的服务 API 的调用中。

处理 userinfo 请求

userinfo 端点是受 OAuth 2.0 保护的资源,会返回关联用户的声明。实现和托管 userinfo 端点是可选的,但以下用例除外:

从您的令牌端点成功检索到访问令牌后,Google 会向您的 userinfo 端点发送请求,以检索关联用户的基本个人资料信息。

| userinfo 端点请求标头 | |

|---|---|

Authorization header |

Bearer 类型的访问令牌。 |

例如,如果您的 userinfo 端点可通过

https://myservice.example.com/userinfo 时,请求可能如下所示:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

为了让 userinfo 端点能够处理请求,请执行以下步骤:

- 从 Authorization 标头中提取访问令牌,并返回与访问令牌相关联的用户的信息。

- 如果访问令牌无效,则使用

WWW-Authenticate响应标头返回 HTTP 401 Unauthorized 错误。下面是一个 userinfo 错误响应示例:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

如果访问令牌有效,则返回 HTTPS 正文中包含以下 JSON 对象的 HTTP 200 响应 回答:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo 端点响应 sub系统中用于识别用户的唯一 ID。 email用户的电子邮件地址。 given_name可选:用户的名字。 family_name可选:用户的姓氏。 name可选:用户的全名。 picture可选:用户的个人资料照片。

Проверка вашей реализации

Вы можете проверить свою реализацию, используя инструмент OAuth 2.0 Playground .

В инструменте выполните следующие действия:

- Нажмите конфигурации », чтобы открыть окно «Конфигурация OAuth 2.0».

- В поле «Процесс аутентификации OAuth» выберите «На стороне клиента» .

- В поле «Конечные точки OAuth» выберите «Пользовательские» .

- Укажите в соответствующих полях вашу конечную точку OAuth 2.0 и идентификатор клиента, который вы присвоили Google.

- В разделе «Шаг 1» не выбирайте никаких областей действия Google. Вместо этого оставьте это поле пустым или введите область действия, действительную для вашего сервера (или произвольную строку, если вы не используете области действия OAuth). После завершения нажмите «Авторизовать API» .

- В разделах «Шаг 2» и «Шаг 3» пройдите весь процесс аутентификации OAuth 2.0 и убедитесь, что каждый шаг работает должным образом.

Вы можете проверить работоспособность своей реализации, используя демонстрационный инструмент для привязки учетных записей Google .

В инструменте выполните следующие действия:

- Нажмите кнопку « Войти через Google» .

- Выберите учетную запись, которую хотите связать.

- Введите идентификатор службы.

- При желании укажите одну или несколько областей доступа, к которым вы запрашиваете доступ.

- Нажмите «Начать демонстрацию» .

- При появлении запроса подтвердите свое согласие и отклоните запрос на привязку.

- Убедитесь, что вас перенаправили на вашу платформу.