帳戶是透過業界標準的 OAuth 2.0 授權碼流程連結。

代理程式適用的 OAuth 2.1 和 PKCE

對於無狀態 AI 代理程式和多模態管道,建議強制執行 OAuth 2.1。

- PKCE (用於程式碼交換的金鑰證明):必須用於保護授權碼流程,防止攔截攻擊。

- 沒有隱含流程:隱含流程會在網址中公開存取權杖, 這會對代理程式環境造成安全風險。

您的服務必須支援符合 OAuth 2.0/2.1 規範的授權和權杖交換端點。

创建项目

如需创建项目以使用账号关联,请执行以下操作:

- 前往 Google API 控制台。

- 点击 Create project 。

- 输入名称或接受生成的建议。

- 确认或修改任何剩余字段。

- 点击创建 。

如需查看项目 ID,请执行以下操作:

- 前往 Google API 控制台。

- 在着陆页的表格中找到您的项目。项目 ID 会显示在 ID 列中。

配置 OAuth 权限请求页面

Google 账号关联过程包含一个权限请求页面,该页面会告知用户请求访问其数据的应用、应用请求的数据类型以及适用的条款。您需要先配置 OAuth 权限请求页面,然后才能生成 Google API 客户端 ID。

- 打开 Google API 控制台的 OAuth 权限请求页面 页面。

- 如果系统提示您选择项目,请选择您刚刚创建的项目。

在“OAuth 权限请求页面”上,填写表单,然后点击“保存”按钮。

应用名称 :向用户征求同意的应用的名称。该名称应准确反映您的应用,并且与用户在其他位置看到的应用名称保持一致。应用名称将显示在账号关联权限请求页面上。

应用徽标:权限请求页面上显示的一张图片,用以让用户认出您的应用。徽标会显示在账号关联权限请求页面和账号设置中

支持邮箱 :用户用于针对其同意问题与您联系的邮箱。

Google API 的范围 :范围允许您的应用访问用户的私有 Google 数据。对于 Google 账号关联用例,默认范围(邮箱、个人资料、openid)就足够了,您无需添加任何敏感范围。通常,最佳做法是在需要访问权限时逐步请求范围,而不是提前请求。了解详情。

已获授权的网域 :为了保护您和您的用户,Google 只允许使用 OAuth 进行身份验证的应用使用已获授权的网域。您应用的链接必须托管在已获授权的网域上。了解详情。

应用首页链接 :应用的首页。必须托管在已获授权的网域上。

应用隐私权政策链接 :显示在 Google 账号关联权限请求页面上。必须托管在已获授权的网域上。

应用服务条款链接(可选) :必须托管在已获授权的网域上。

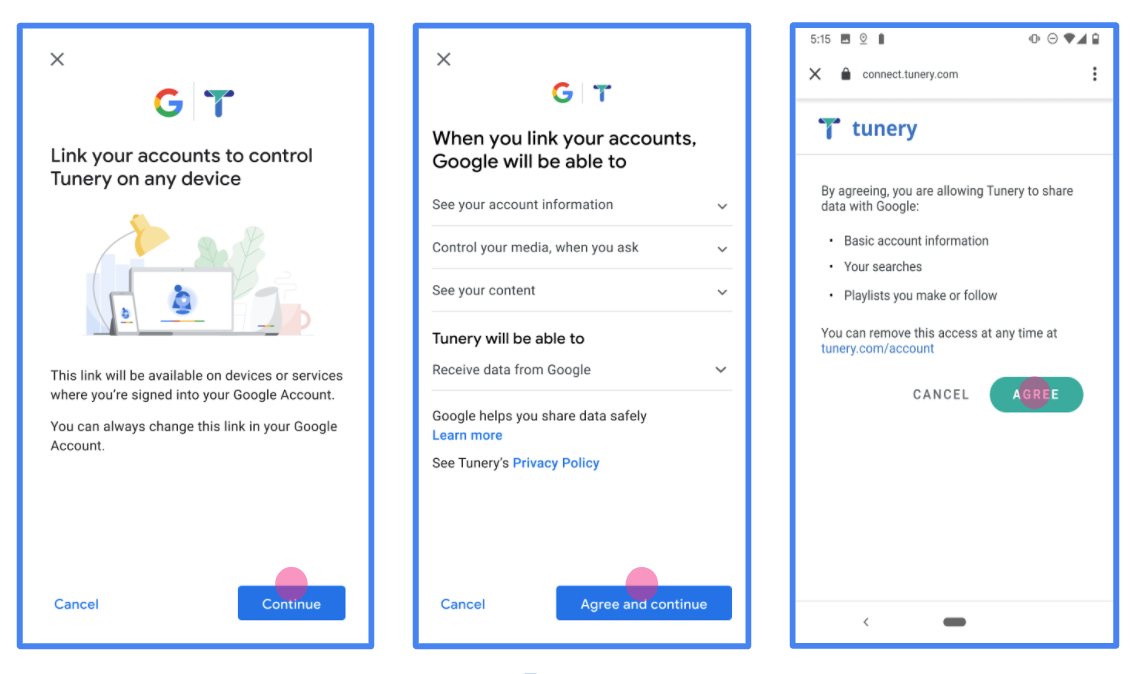

图 1. 虚构应用 Tunery 的 Google 账号关联权限请求页面

查看“验证状态”,如果您的应用需要验证,请点击“提交以进行验证”按钮,提交应用以进行验证。如需了解详情,请参阅 OAuth 验证要求。

導入 OAuth 伺服器

OAuth 2.0 伺服器實作的授權碼流程包含兩個端點,您的服務會透過 HTTPS 提供這些端點。第一個端點是授權端點,負責尋找或取得使用者同意聲明,允許存取資料。授權端點會向尚未登入的使用者顯示登入 UI,並記錄他們對所要求存取的同意聲明。第二個端點是權杖交換端點,用於取得加密字串 (稱為權杖),授權使用者存取您的服務。

當 Google 應用程式需要呼叫您服務的 API 時,Google 會一併使用這些端點,向使用者取得代表他們呼叫這些 API 的權限。

Google 帳戶連結:OAuth 授權碼流程

下方的序列圖詳細說明使用者、Google 和服務端點之間的互動。

角色與職責

下表定義 Google 帳戶連結 (GAL) OAuth 流程中參與者的角色和職責。請注意,在 GAL 中,Google 是 OAuth 用戶端,而您的服務是身分/服務供應商。

| 執行者 / 元件 | GAL 角色 | 職責 |

|---|---|---|

| Google 應用程式 / 伺服器 | OAuth 用戶端 | 啟動流程、接收授權碼、將授權碼換成權杖,並安全地儲存權杖,以便存取服務的 API。 |

| 您的授權端點 | 授權伺服器 | 驗證使用者身分,並徵得同意,允許 Google 存取使用者資料。 |

| 您的權杖交換端點 | 授權伺服器 | 驗證授權碼和更新權杖,並將存取權杖核發給 Google 伺服器。 |

| Google 重新導向 URI | 回呼端點 | 從授權服務接收使用者重新導向,其中包含 code 和 state 值。 |

Google 啟動的 OAuth 2.0 授權碼流程工作階段會依下列流程進行:

- Google 會在使用者瀏覽器中開啟授權端點。如果使用者在僅支援語音的裝置上啟動動作流程,Google 會將執行作業轉移至手機。

- 使用者登入 (如果尚未登入),並授權 Google 透過您的 API 存取資料 (如果尚未授權)。

- 您的服務會建立授權碼,並傳回給 Google。如要這麼做,請將使用者的瀏覽器重新導向回 Google,並在要求中附加授權碼。

- Google 會將授權碼傳送至權杖交換端點,該端點會驗證授權碼的真實性,並傳回存取權杖和更新權杖。存取權杖是短期權杖,服務會接受這類權杖做為存取 API 的憑證。更新權杖是長期有效的權杖,Google 可以儲存並在存取權杖過期時使用,以取得新的存取權杖。

- 使用者完成帳戶連結流程後,Google 傳送的每個後續要求都會包含存取權杖。

導入作業參考資料

請按照下列步驟導入授權碼流程。

步驟 1:處理授權要求

Google 啟動帳戶連結程序時,會將使用者重新導向至授權端點。如需詳細的通訊協定合約和參數規定,請參閱「授權端點」。

如要處理要求,請執行下列動作:

驗證要求:

- 確認

client_id與指派給 Google 的用戶端 ID 相符。 - 確認

redirect_uri與預期的 Google 重新導向網址相符:none https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID - 確認

response_type為code。

- 確認

驗證使用者:

- 確認使用者是否已登入您的服務。

- 如果使用者未登入,請提示他們完成登入或註冊流程。

產生授權碼:

- 建立與使用者和用戶端相關聯的專屬授權碼,且該授權碼無法猜出。

- 將驗證碼的有效期限設為約 10 分鐘。

重新導向回 Google:

- 將瀏覽器重新導向至

redirect_uri中提供的網址。 - 附加下列查詢參數:

code:您產生的授權碼。state:從 Google 收到的未修改狀態值。

- 將瀏覽器重新導向至

步驟 2:處理權杖交換要求

權杖交換端點會處理兩類要求:將代碼換成權杖,以及更新過期的存取權杖。如需詳細的通訊協定合約和參數規定,請參閱「權杖交換端點」。

A. 交換授權碼以取得權杖

Google 收到授權碼後,會呼叫權杖交換端點 (POST) 來擷取權杖。

驗證要求:

- 驗證「

client_id」和「client_secret」。 - 確認授權碼有效且未過期。

- 確認

redirect_uri與步驟 1 中使用的值相符。 - 如果驗證失敗,請傳回含有

{"error": "invalid_grant"}的 HTTP400 Bad Request。

- 驗證「

核發權杖:

- 產生長期

refresh_token和短期access_token(通常為 1 小時)。 - 傳回 HTTP

200 OK,其中包含標準 JSON 權杖回應。

- 產生長期

B. 重新整理存取權杖

存取權杖到期時,Google 會使用更新權杖要求新的存取權杖。

驗證要求:

- 驗證「

client_id」、「client_secret」和「refresh_token」。 - 如果驗證失敗,請傳回含有

{"error": "invalid_grant"}的 HTTP400 Bad Request。

- 驗證「

核發新的存取權杖:

- 產生新的短期

access_token。 - 傳回含有 JSON 權杖回應的 HTTP

200 OK(可選擇是否包含新的更新權杖)。

- 產生新的短期

Handle userinfo requests

The userinfo endpoint is an OAuth 2.0 protected resource that return claims about the linked user. Implementing and hosting the userinfo endpoint is optional, except for the following use cases:

- Linked Account Sign-In with Google One Tap.

- Frictionless subscription on AndroidTV.

After the access token has been successfully retrieved from your token endpoint, Google sends a request to your userinfo endpoint to retrieve basic profile information about the linked user.

| userinfo endpoint request headers | |

|---|---|

Authorization header |

The access token of type Bearer. |

For example, if your userinfo endpoint is available at

https://myservice.example.com/userinfo, a request might look like the following:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

For your userinfo endpoint to handle requests, do the following steps:

- Extract access token from the Authorization header and return information for the user associated with the access token.

- If the access token is invalid, return an HTTP 401 Unauthorized error with using the

WWW-AuthenticateResponse Header. Below is an example of a userinfo error response:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

If the access token is valid, return and HTTP 200 response with the following JSON object in the body of the HTTPS response:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo endpoint response subA unique ID that identifies the user in your system. emailEmail address of the user. given_nameOptional: First name of the user. family_nameOptional: Last name of the user. nameOptional: Full name of the user. pictureOptional: Profile picture of the user.

驗證實作

您可以使用 OAuth 2.0 Playground 工具驗證實作成果。

在工具中執行下列步驟:

- 點選「設定」 開啟「OAuth 2.0 設定」視窗。

- 在「OAuth flow」欄位中,選取「用戶端」。

- 在「OAuth Endpoints」(OAuth 端點) 欄位中,選取「Custom」(自訂)。

- 在對應欄位中,指定 OAuth 2.0 端點和您指派給 Google 的用戶端 ID。

- 在「步驟 1」部分,請勿選取任何 Google 範圍。請將這個欄位留空,或輸入適用於伺服器的範圍 (如果您未使用 OAuth 範圍,則輸入任意字串)。完成後,請按一下「授權 API」。

- 在「步驟 2」和「步驟 3」部分,請完成 OAuth 2.0 流程,並確認每個步驟都能正常運作。

您可以使用 Google 帳戶連結示範工具驗證實作項目。

在工具中執行下列步驟:

- 按一下「使用 Google 帳戶登入」按鈕。

- 選擇要連結的帳戶。

- 輸入服務 ID。

- 選擇性輸入您要要求存取的一或多個範圍。

- 按一下「開始試用」。

- 系統顯示提示時,確認您要同意或拒絕連結要求。

- 確認系統會將你重新導向至平台。