החשבונות מקושרים באמצעות תהליכי הרשאה מרומזת וקוד הרשאה של OAuth 2.0, שהם תהליכים מקובלים בתחום.

השירות שלכם צריך לתמוך בנקודות קצה של הרשאה והחלפת אסימונים שתואמות ל-OAuth 2.0.在 隐式 流程中,Google 会在用户的浏览器中打开您的授权端点。成功登录后,您会向 Google 返回长期有效的访问令牌。此访问令牌现在包含在 Google 发送的每个请求中。

在 授权码 流程中,您需要两个端点:

授权 端点,用于向尚未登录的用户显示登录界面。授权端点还会创建一个短期有效的授权代码,以记录用户对所请求访问权限的同意情况。

令牌交换 端点,负责两种类型的交换:

- 将授权代码交换为长期有效的刷新令牌和短期有效的访问令牌。当用户完成账号关联流程时,会发生此交换。

- 将长期有效的刷新令牌交换为短期有效的访问令牌。 当 Google 需要新的访问令牌(因为其拥有的访问令牌已过期)时,会发生此交换。

选择 OAuth 2.0 流程

虽然 隐式 流程的实现方式较为简单,但 Google 建议通过隐式流程颁发的访问令牌永不过期。这是因为,如果令牌通过隐式流程过期,用户就必须再次关联其账号。如果您出于安全原因需要令牌过期,我们强烈建议您改用 授权码 流程。

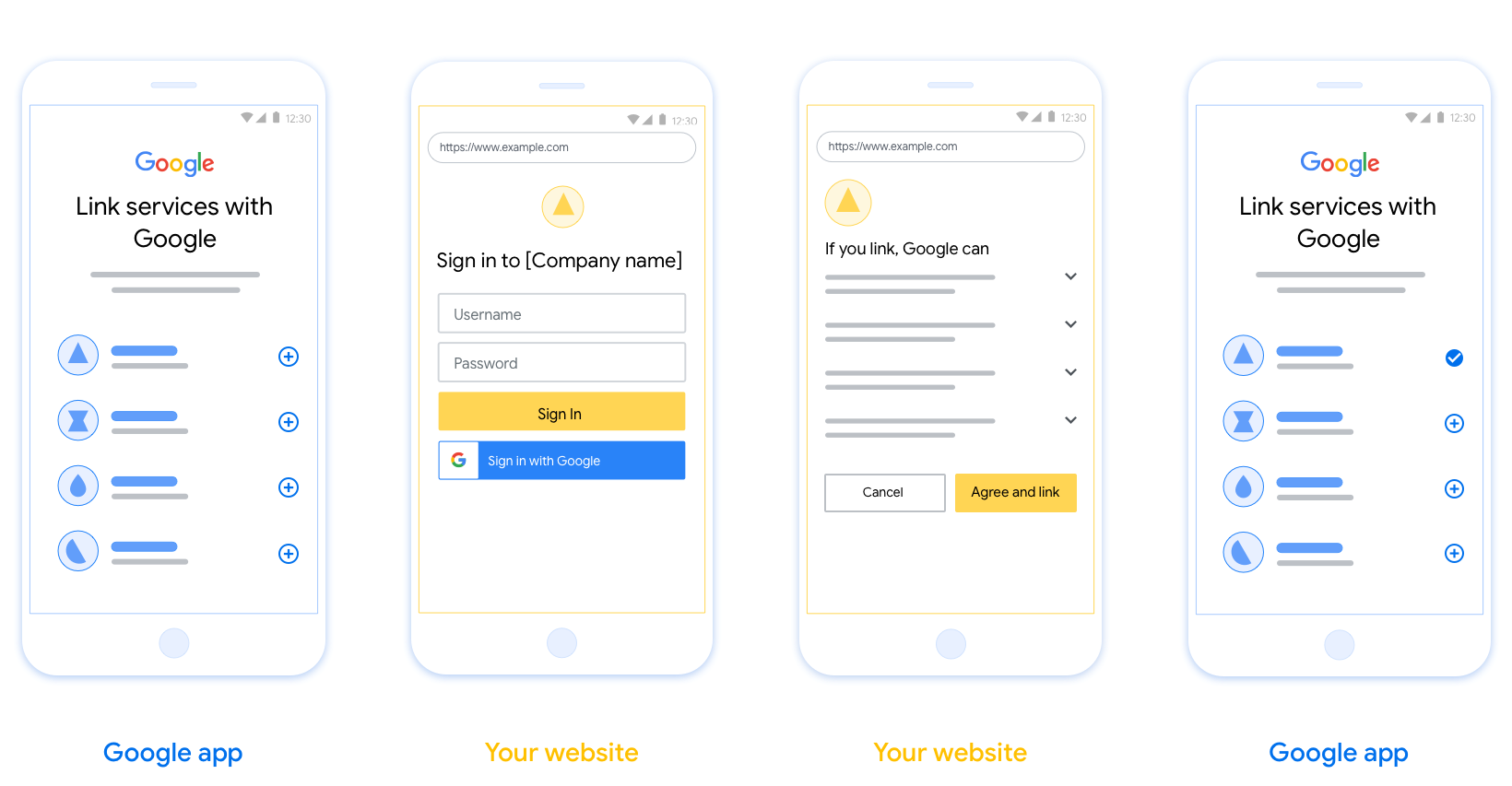

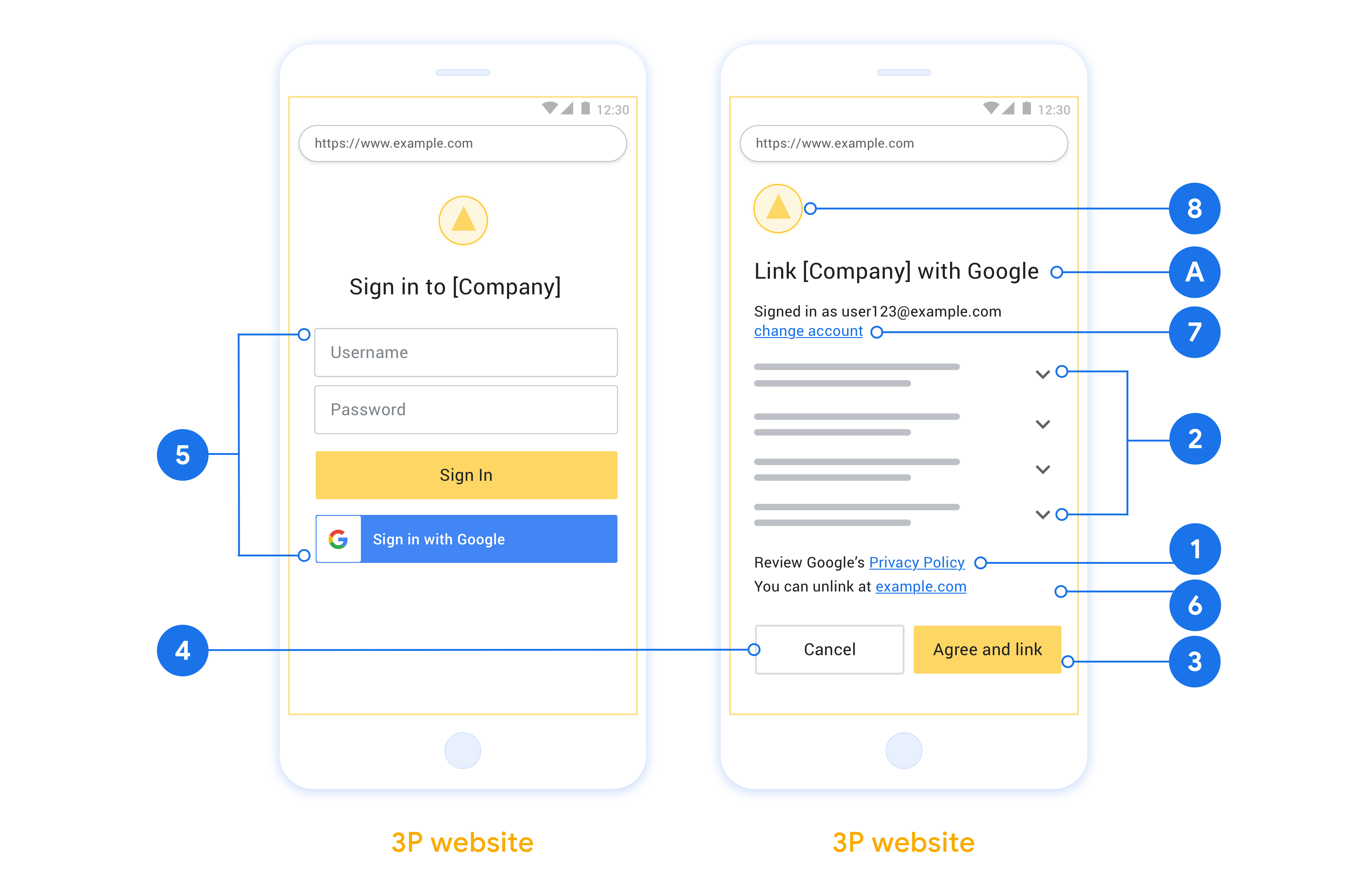

设计准则

本部分介绍了您为 OAuth 关联流程托管的用户界面的设计要求和建议。在 Google 的应用调用后,您的平台会向用户显示“登录 Google”页面和账号关联同意屏幕。用户同意关联账号后,系统会将用户重定向回 Google 的应用。

要求

- 您必须告知用户,其账号将与 Google 关联, 而不是与 Google Home 或 Google 助理等特定 Google 产品关联。

建议

建议您执行以下操作:

显示 Google 的隐私权政策。在权限请求页面上添加指向 Google 隐私权政策 的链接。

要分享的数据。 使用清晰简洁的语言告知用户 Google 需要哪些用户数据以及原因。

明确的号召性用语。 在同意屏幕上添加明确的号召性用语,例如“同意并关联”。这是因为用户需要了解他们需要与 Google 分享哪些数据才能关联其账号。

能够取消。 为用户提供返回或取消的方式,以便用户选择不关联。

清晰的登录流程。 确保用户有清晰的 Google 账号登录方法,例如用于输入用户名和密码的字段,或 使用 Google 账号登录。

能够取消关联。 为用户提供取消关联的机制,例如指向您平台上账号设置的网址。或者,您可以 添加指向 Google 账号的链接,用户 可以在其中管理其关联的账号。

能够更改用户账号。 为用户提供切换账号的方法。如果用户倾向于拥有多个账号,这一点尤其有用。

- 如果用户必须关闭权限请求页面才能切换账号,请向 Google 发送可恢复的错误,以便用户可以使用 OAuth 关联 和 隐式 流程登录所需的账号。

添加您的徽标。 在权限请求页面上显示您的公司徽标。使用您的样式指南放置徽标。如果您还想显示 Google 的徽标,请参阅 徽标和商标。

Create the project

To create your project to use account linking:

- Go to the Google API Console.

- Click Create project.

- Enter a name or accept the generated suggestion.

- Confirm or edit any remaining fields.

- Click Create.

To view your project ID:

- Go to the Google API Console.

- Find your project in the table on the landing page. The project ID appears in the ID column.

Configure your OAuth Consent Screen

The Google Account Linking process includes a consent screen which tells users the application requesting access to their data, what kind of data they are asking for and the terms that apply. You will need to configure your OAuth consent screen before generating a Google API client ID.

- Open the OAuth consent screen page of the Google APIs console.

- If prompted, select the project you just created.

On the "OAuth consent screen" page, fill out the form and click the “Save” button.

Application name: The name of the application asking for consent. The name should accurately reflect your application and be consistent with the application name users see elsewhere. The application name will be shown on the Account Linking consent screen.

Application logo: An image on the consent screen that will help users recognize your app. The logo is shown on Account linking consent screen and on account settings

Support email: For users to contact you with questions about their consent.

Scopes for Google APIs: Scopes allow your application to access your user's private Google data. For the Google Account Linking use case, default scope (email, profile, openid) is sufficient, you don’t need to add any sensitive scopes. It is generally a best practice to request scopes incrementally, at the time access is required, rather than up front. Learn more.

Authorized domains: To protect you and your users, Google only allows applications that authenticate using OAuth to use Authorized Domains. Your applications' links must be hosted on Authorized Domains. Learn more.

Application Homepage link: Home page for your application. Must be hosted on an Authorized Domain.

Application Privacy Policy link: Shown on Google Account Linking consent screen. Must be hosted on an Authorized Domain.

Application Terms of Service link (Optional): Must be hosted on an Authorized Domain.

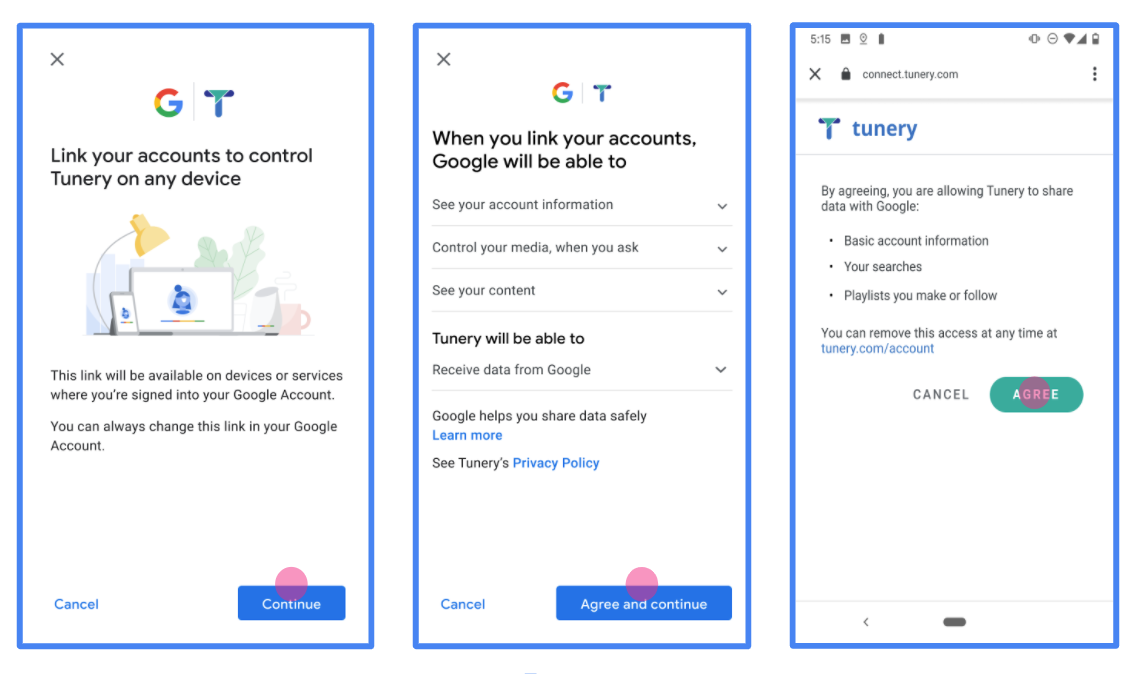

Figure 1. Google Account Linking Consent Screen for a fictitious Application, Tunery

Check "Verification Status", if your application needs verification then click the "Submit For Verification" button to submit your application for verification. Refer to OAuth verification requirements for details.

הטמעת שרת OAuth

הטמעה של שרת OAuth 2.0 של תהליך קוד ההרשאה מורכבת משתי נקודות קצה, שהשירות שלכם מספק באמצעות HTTPS. נקודת הקצה הראשונה היא נקודת הקצה של ההרשאה, שאחראית למציאת הסכמה מהמשתמשים לגישה לנתונים או לקבלת הסכמה כזו. נקודת הקצה של ההרשאה מציגה למשתמשים שלא מחוברים כבר ממשק משתמש לכניסה, ומתעדת את ההסכמה לגישה המבוקשת. נקודת הקצה השנייה היא נקודת הקצה להחלפת טוקנים, שמשמשת לקבלת מחרוזות מוצפנות שנקראות טוקנים, שמאשרות למשתמש גישה לשירות שלכם.

כשיישום של Google צריך לקרוא לאחד מממשקי ה-API של השירות שלכם, Google משתמשת בנקודות הקצה האלה כדי לקבל מהמשתמשים שלכם הרשאה לקרוא לממשקי ה-API האלה בשמם.

קישור של חשבון Google: הרשאה באמצעות קוד OAuth

בתרשים הרצף הבא מפורטות האינטראקציות בין המשתמש, Google ונקודות הקצה של השירות שלכם.

תפקידים ותחומי אחריות

בטבלה הבאה מוגדרים התפקידים ותחומי האחריות של הגורמים בתהליך OAuth של קישור חשבון Google (GAL). חשוב לדעת שב-GAL, Google פועלת כלקוח של OAuth, והשירות שלכם פועל כספק זהויות או ספק שירותים.

| המשתמש / הרכיב | תפקיד ב-GAL | תחומי אחריות |

|---|---|---|

| אפליקציית Google / שרת | לקוח OAuth | מתחיל את התהליך, מקבל את קוד ההרשאה, מחליף אותו באסימונים ומאחסן אותם בצורה מאובטחת כדי לגשת לממשקי ה-API של השירות. |

| נקודת הקצה לאימות | שרת הרשאות | מאמת את המשתמשים ומקבל את הסכמתם לשיתוף הגישה לנתונים שלהם עם Google. |

| נקודת הקצה של חילופי הטוקנים | שרת הרשאות | מאמת את קודי ההרשאה ואסימוני הרענון, ומנפיק אסימוני גישה לשרת Google. |

| URI של הפניה לכתובת אחרת ב-Google | נקודת קצה של קריאה חוזרת (callback) | מקבל את ההפניה האוטומטית של המשתמש משירות ההרשאה עם הערכים code ו-state. |

סשן של הרשאה באמצעות קוד ב-OAuth 2.0 שהופעל על ידי Google מתנהל באופן הבא:

- Google פותחת את נקודת הקצה של ההרשאה בדפדפן של המשתמש. אם התהליך התחיל במכשיר עם קול בלבד לפעולה, Google מעבירה את הביצוע לטלפון.

- המשתמש מתחבר לחשבון שלו, אם הוא לא מחובר כבר, ומעניק ל-Google הרשאה לגשת לנתונים שלו באמצעות ה-API שלכם, אם הוא עדיין לא העניק הרשאה כזו.

- השירות שלכם יוצר קוד הרשאה ומחזיר אותו ל-Google. כדי לעשות זאת, צריך להפנות את הדפדפן של המשתמש בחזרה אל Google עם קוד ההרשאה שמצורף לבקשה.

- Google שולחת את קוד ההרשאה לנקודת הקצה (endpoint) של המרת האסימון, שמאמתת את האותנטיות של הקוד ומחזירה אסימון גישה ואסימון רענון. אסימון הגישה הוא אסימון לטווח קצר שהשירות מקבל כפרטי כניסה לגישה לממשקי API. אסימון הרענון הוא אסימון לטווח ארוך ש-Google יכולה לאחסן ולהשתמש בו כדי לקבל אסימוני גישה חדשים כשהתוקף שלהם פג.

- אחרי שהמשתמש משלים את תהליך קישור החשבון, כל בקשה עוקבת שנשלחת מ-Google מכילה אסימון גישה.

טיפול בבקשות הרשאה

כשצריך לבצע קישור חשבונות באמצעות תהליך קוד ההרשאה של OAuth 2.0, Google שולחת את המשתמש לנקודת הקצה של ההרשאה עם בקשה שכוללת את הפרמטרים הבאים:

| פרמטרים של נקודת קצה להרשאה | |

|---|---|

client_id |

מזהה הלקוח שהקציתם ל-Google. |

redirect_uri |

כתובת ה-URL שאליה שולחים את התשובה לבקשה הזו. |

state |

ערך לניהול חשבונות שמועבר בחזרה ל-Google ללא שינוי ב-URI של ההפניה. |

scope |

אופציונלי: קבוצה של מחרוזות היקף שמופרדות ברווחים ומציינות את הנתונים ש-Google מבקשת הרשאה לגשת אליהם. |

response_type |

סוג הערך שיוחזר בתשובה. בתהליך הרשאה באמצעות קוד של OAuth 2.0, סוג התגובה הוא תמיד code.

|

user_locale |

הגדרת השפה בחשבון Google בפורמט RFC5646, שמשמשת ללוקליזציה של התוכן בשפה המועדפת של המשתמש. |

לדוגמה, אם נקודת הקצה להרשאה זמינה בכתובת https://myservice.example.com/auth, בקשה יכולה להיראות כך:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code&user_locale=LOCALE

כדי שנקודת הקצה של ההרשאה תוכל לטפל בבקשות כניסה, צריך לבצע את השלבים הבאים:

- מוודאים שהערך

client_idזהה למזהה הלקוח שהקציתם ל-Google, ושהערךredirect_uriזהה לכתובת ההפניה האוטומטית ש-Google סיפקה לשירות שלכם. הבדיקות האלה חשובות כדי למנוע מתן גישה לאפליקציות לקוח לא מכוונות או לא מוגדרות. אם אתם תומכים בכמה תהליכי OAuth 2.0, צריך גם לוודא שresponse_typeהואcode. - בודקים אם המשתמש מחובר לשירות שלכם. אם המשתמש לא מחובר, צריך להשלים את תהליך הכניסה או ההרשמה לשירות.

- יוצרים קוד הרשאה ש-Google יכולה להשתמש בו כדי לגשת ל-API שלכם. קוד ההרשאה יכול להיות כל ערך מחרוזת, אבל הוא חייב לייצג באופן ייחודי את המשתמש, את הלקוח שאליו האסימון משויך ואת זמן התפוגה של הקוד, ואי אפשר לנחש אותו. בדרך כלל מנפיקים קודי הרשאה שתוקפם פג אחרי כ-10 דקות.

- מוודאים שכתובת ה-URL שצוינה בפרמטר

redirect_uriהיא מהצורה הבאה:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- הפניית הדפדפן של המשתמש לכתובת ה-URL שצוינה בפרמטר

redirect_uri. כשמפנים מחדש, צריך לצרף את הפרמטריםcodeו-state, ולכלול את קוד ההרשאה שנוצר ואת ערך המצב המקורי שלא שונה. דוגמה לכתובת ה-URL שמתקבלת:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

טיפול בבקשות להחלפת טוקנים

נקודת הקצה של שירות החלפת הטוקנים אחראית לשני סוגים של החלפות טוקנים:

- המרת קודי הרשאה לאסימוני גישה ולאסימוני רענון

- המרת אסימוני רענון לאסימוני גישה

בקשות להחלפת אסימונים כוללות את הפרמטרים הבאים:

| פרמטרים של נקודת קצה להחלפת טוקנים | |

|---|---|

client_id |

מחרוזת שמזהה את מקור הבקשה כ-Google. המחרוזת הזו צריכה להיות רשומה במערכת שלכם כמזהה הייחודי של Google. |

client_secret |

מחרוזת סודית שרשמתם ב-Google לשירות שלכם. |

grant_type |

סוג הטוקן שמוחלף. הערך הזה צריך להיות authorization_code או refresh_token. |

code |

אם הערך הוא grant_type=authorization_code, הפרמטר הזה הוא הקוד ש-Google קיבלה מנקודת הקצה (endpoint) של הכניסה או של החלפת האסימונים. |

redirect_uri |

אם הערך הוא grant_type=authorization_code, הפרמטר הזה הוא כתובת ה-URL שמשמשת בבקשת ההרשאה הראשונית. |

refresh_token |

אם הערך הוא grant_type=refresh_token, הפרמטר הזה הוא טוקן הרענון ש-Google קיבלה מנקודת הקצה (endpoint) של החלפת הטוקנים. |

המרת קודי הרשאה לאסימוני גישה ולאסימוני רענון

אחרי שהמשתמש נכנס ונקודת הקצה של ההרשאה מחזירה ל-Google קוד הרשאה לטווח קצר, Google שולחת בקשה לנקודת הקצה של החלפת הטוקנים כדי להחליף את קוד ההרשאה בטוקן גישה ובטוקן רענון.

בבקשות האלה, הערך של grant_type הוא authorization_code, והערך של code הוא הערך של קוד ההרשאה שהענקתם בעבר ל-Google. הדוגמה הבאה מציגה בקשה להחלפת קוד הרשאה באסימון גישה ובאסימון רענון:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

כדי להחליף קודי הרשאה בטוקן גישה ובטוקן רענון, נקודת הקצה להחלפת טוקנים מגיבה לבקשות של POST על ידי ביצוע השלבים הבאים:

- מוודאים שהפרמטר

client_idמזהה את מקור הבקשה כמקור מורשה, ושהערך של הפרמטרclient_secretתואם לערך הצפוי. - צריך לוודא שקוד ההרשאה תקף ולא פג התוקף שלו, ושמזהה הלקוח שצוין בבקשה זהה למזהה הלקוח שמשויך לקוד ההרשאה.

- מוודאים שכתובת ה-URL שצוינה בפרמטר

redirect_uriזהה לערך שנעשה בו שימוש בבקשת ההרשאה הראשונית. - אם אי אפשר לאמת את כל הקריטריונים הקודמים, צריך להחזיר שגיאת HTTP 400 Bad Request עם

{"error": "invalid_grant"}כתוכן התגובה. - אחרת, משתמשים במזהה המשתמש מקוד ההרשאה כדי ליצור טוקן רענון וטוקן גישה. האסימונים האלה יכולים להיות כל ערך מחרוזת, אבל הם חייבים לייצג באופן ייחודי את המשתמש ואת הלקוח שאליו האסימון משויך, והם לא יכולים להיות ניתנים לניחוש. במקרה של אסימוני גישה, צריך גם לתעד את זמן התפוגה של האסימון, שהוא בדרך כלל שעה אחרי הנפקת האסימון. תוקף אסימוני הרענון לא פג.

- מחזירים את אובייקט ה-JSON הבא בגוף התגובה של HTTPS:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Google שומרת את טוקן הגישה ואת טוקן הרענון של המשתמש, ומתעדת את תפוגת טוקן הגישה. כשפג התוקף של אסימון הגישה, Google משתמשת באסימון הרענון כדי לקבל אסימון גישה חדש מנקודת הקצה של חילופי האסימונים.

המרת אסימוני רענון לאסימוני גישה

כשפג התוקף של אסימון גישה, Google שולחת בקשה לנקודת הקצה של החלפת האסימונים כדי להחליף אסימון רענון באסימון גישה חדש.

בבקשות האלה, הערך של grant_type הוא refresh_token, והערך של refresh_token הוא הערך של טוקן הרענון שנתתם ל-Google בעבר. דוגמה לבקשה להחלפת טוקן רענון בטוקן גישה:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

כדי להחליף טוקן רענון בטוקן גישה, נקודת הקצה להחלפת טוקנים מגיבה לבקשות של POST על ידי ביצוע השלבים הבאים:

- מוודאים שהערך

client_idמזהה את מקור הבקשה כ-Google, ושהערךclient_secretתואם לערך הצפוי. - צריך לוודא שאסימון הרענון תקף, ומזהה הלקוח שצוין בבקשה זהה למזהה הלקוח שמשויך לאסימון הרענון.

- אם אי אפשר לאמת את כל הקריטריונים הקודמים, צריך להחזיר שגיאת בקשה שגויה (HTTP 400) עם

{"error": "invalid_grant"}כתוכן הבקשה. - אחרת, משתמשים במזהה המשתמש מאסימון הרענון כדי ליצור אסימון גישה. האסימונים האלה יכולים להיות כל ערך מחרוזת, אבל הם צריכים לייצג באופן ייחודי את המשתמש ואת הלקוח שאליהם האסימון משויך, ואי אפשר לנחש אותם. במקרה של אסימוני גישה, צריך לתעד גם את זמן התפוגה של האסימון, בדרך כלל שעה אחרי הנפקת האסימון.

- מחזירים את אובייקט ה-JSON הבא בגוף התגובה של HTTPS:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Handle userinfo requests

The userinfo endpoint is an OAuth 2.0 protected resource that return claims about the linked user. Implementing and hosting the userinfo endpoint is optional, except for the following use cases:

- Linked Account Sign-In with Google One Tap.

- Frictionless subscription on AndroidTV.

After the access token has been successfully retrieved from your token endpoint, Google sends a request to your userinfo endpoint to retrieve basic profile information about the linked user.

| userinfo endpoint request headers | |

|---|---|

Authorization header |

The access token of type Bearer. |

For example, if your userinfo endpoint is available at

https://myservice.example.com/userinfo, a request might look like the following:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

For your userinfo endpoint to handle requests, do the following steps:

- Extract access token from the Authorization header and return information for the user associated with the access token.

- If the access token is invalid, return an HTTP 401 Unauthorized error with using the

WWW-AuthenticateResponse Header. Below is an example of a userinfo error response:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

If the access token is valid, return and HTTP 200 response with the following JSON object in the body of the HTTPS response:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo endpoint response subA unique ID that identifies the user in your system. emailEmail address of the user. given_nameOptional: First name of the user. family_nameOptional: Last name of the user. nameOptional: Full name of the user. pictureOptional: Profile picture of the user.

אימות ההטמעה

כדי לאמת את ההטמעה, אפשר להשתמש בכלי OAuth 2.0 Playground.

בכלי, מבצעים את השלבים הבאים:

- לוחצים על Configuration (הגדרה) כדי לפתוח את חלון ההגדרה של OAuth 2.0.

- בשדה OAuth flow (תהליך OAuth), בוחרים באפשרות Client-side (בצד הלקוח).

- בשדה OAuth Endpoints (נקודות קצה של OAuth), בוחרים באפשרות Custom (מותאם אישית).

- בשדות המתאימים, מציינים את נקודת הקצה של OAuth 2.0 ואת מזהה הלקוח שהקציתם ל-Google.

- בקטע Step 1, לא בוחרים אף היקף של Google. במקום זאת, משאירים את השדה הזה ריק או מקלידים היקף הרשאות שתקף לשרת (או מחרוזת שרירותית אם לא משתמשים בהיקפי הרשאות OAuth). בסיום, לוחצים על הרשאת ממשקי API.

- בקטעים שלב 2 ושלב 3, עוברים על תהליך ההרשאה באמצעות OAuth 2.0 ומוודאים שכל שלב פועל כמו שצריך.

כדי לאמת את ההטמעה, אפשר להשתמש בכלי Google Account Linking Demo.

בכלי, מבצעים את השלבים הבאים:

- לוחצים על הכפתור כניסה באמצעות חשבון Google.

- בוחרים את החשבון שרוצים לקשר.

- מזינים את מזהה השירות.

- אפשר להזין היקף אחד או יותר שרוצים לבקש גישה אליהם.

- לוחצים על התחלת ההדגמה.

- כשמופיעה הבקשה, מאשרים שרוצים להסכים לבקשת הקישור או לדחות אותה.

- מוודאים שמופנים לפלטפורמה שלכם.