I collegamenti degli account vengono eseguiti utilizzando i flussi implicito e codice di autorizzazione OAuth 2.0 standard del settore.

Il tuo servizio deve supportare gli endpoint di autorizzazione e scambio di token conformi a OAuth 2.0.在 隐式 流程中,Google 会在用户的浏览器中打开您的授权端点。成功登录后,您会向 Google 返回长期有效的访问令牌。此访问令牌现在包含在 Google 发送的每个请求中。

在 授权码 流程中,您需要两个端点:

授权 端点,用于向尚未登录的用户显示登录界面。授权端点还会创建一个短期有效的授权代码,以记录用户对所请求访问权限的同意情况。

令牌交换 端点,负责两种类型的交换:

- 将授权代码交换为长期有效的刷新令牌和短期有效的访问令牌。当用户完成账号关联流程时,会发生此交换。

- 将长期有效的刷新令牌交换为短期有效的访问令牌。 当 Google 需要新的访问令牌(因为其拥有的访问令牌已过期)时,会发生此交换。

选择 OAuth 2.0 流程

虽然 隐式 流程的实现方式较为简单,但 Google 建议通过隐式流程颁发的访问令牌永不过期。这是因为,如果令牌通过隐式流程过期,用户就必须再次关联其账号。如果您出于安全原因需要令牌过期,我们强烈建议您改用 授权码 流程。

设计准则

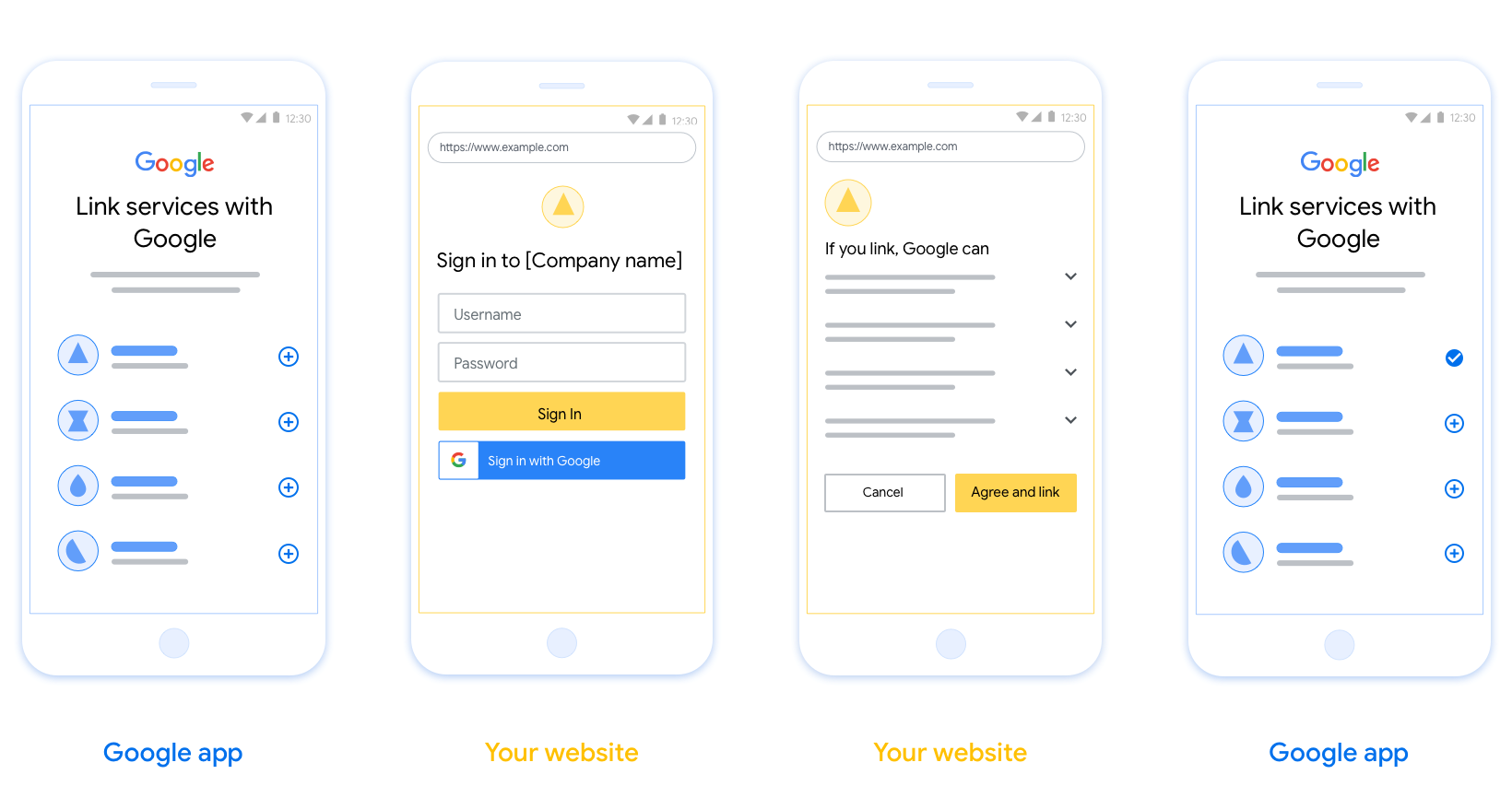

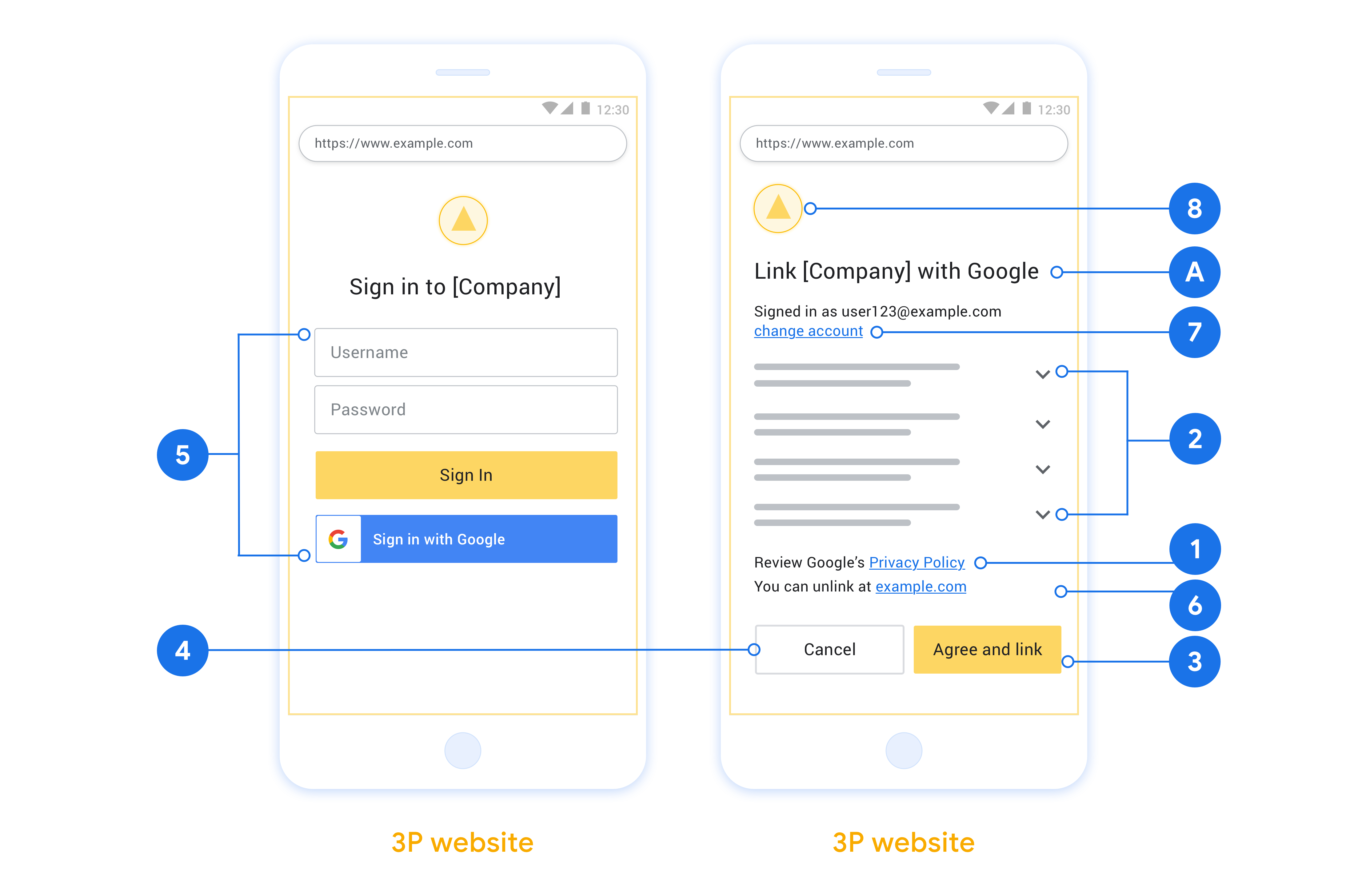

本部分介绍了您为 OAuth 关联流程托管的用户界面的设计要求和建议。在 Google 的应用调用后,您的平台会向用户显示“登录 Google”页面和账号关联同意屏幕。用户同意关联账号后,系统会将用户重定向回 Google 的应用。

要求

- 您必须告知用户,其账号将与 Google 关联, 而不是与 Google Home 或 Google 助理等特定 Google 产品关联。

建议

建议您执行以下操作:

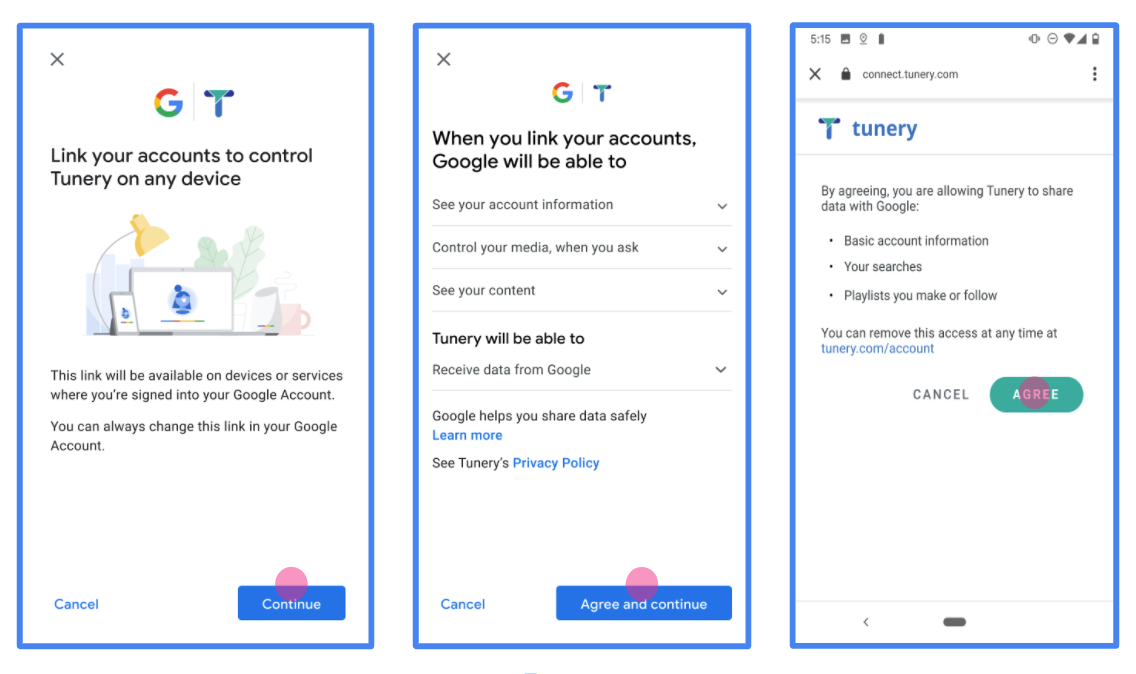

显示 Google 的隐私权政策。在权限请求页面上添加指向 Google 隐私权政策 的链接。

要分享的数据。 使用清晰简洁的语言告知用户 Google 需要哪些用户数据以及原因。

明确的号召性用语。 在同意屏幕上添加明确的号召性用语,例如“同意并关联”。这是因为用户需要了解他们需要与 Google 分享哪些数据才能关联其账号。

能够取消。 为用户提供返回或取消的方式,以便用户选择不关联。

清晰的登录流程。 确保用户有清晰的 Google 账号登录方法,例如用于输入用户名和密码的字段,或 使用 Google 账号登录。

能够取消关联。 为用户提供取消关联的机制,例如指向您平台上账号设置的网址。或者,您可以 添加指向 Google 账号的链接,用户 可以在其中管理其关联的账号。

能够更改用户账号。 为用户提供切换账号的方法。如果用户倾向于拥有多个账号,这一点尤其有用。

- 如果用户必须关闭权限请求页面才能切换账号,请向 Google 发送可恢复的错误,以便用户可以使用 OAuth 关联 和 隐式 流程登录所需的账号。

添加您的徽标。 在权限请求页面上显示您的公司徽标。使用您的样式指南放置徽标。如果您还想显示 Google 的徽标,请参阅 徽标和商标。

创建项目

如需创建项目以使用账号关联,请执行以下操作:

- 前往 Google API 控制台。

- 点击 Create project 。

- 输入名称或接受生成的建议。

- 确认或修改任何剩余字段。

- 点击创建 。

如需查看项目 ID,请执行以下操作:

- 前往 Google API 控制台。

- 在着陆页的表格中找到您的项目。项目 ID 会显示在 ID 列中。

配置 OAuth 权限请求页面

Google 账号关联过程包含一个权限请求页面,该页面会告知用户请求访问其数据的应用、应用请求的数据类型以及适用的条款。您需要先配置 OAuth 权限请求页面,然后才能生成 Google API 客户端 ID。

- 打开 Google API 控制台的 OAuth 权限请求页面 页面。

- 如果系统提示您选择项目,请选择您刚刚创建的项目。

在“OAuth 权限请求页面”上,填写表单,然后点击“保存”按钮。

应用名称 :向用户征求同意的应用的名称。该名称应准确反映您的应用,并且与用户在其他位置看到的应用名称保持一致。应用名称将显示在账号关联权限请求页面上。

应用徽标:权限请求页面上显示的一张图片,用以让用户认出您的应用。徽标会显示在账号关联权限请求页面和账号设置中

支持邮箱 :用户用于针对其同意问题与您联系的邮箱。

Google API 的范围 :范围允许您的应用访问用户的私有 Google 数据。对于 Google 账号关联用例,默认范围(邮箱、个人资料、openid)就足够了,您无需添加任何敏感范围。通常,最佳做法是在需要访问权限时逐步请求范围,而不是提前请求。了解详情。

已获授权的网域 :为了保护您和您的用户,Google 只允许使用 OAuth 进行身份验证的应用使用已获授权的网域。您应用的链接必须托管在已获授权的网域上。了解详情。

应用首页链接 :应用的首页。必须托管在已获授权的网域上。

应用隐私权政策链接 :显示在 Google 账号关联权限请求页面上。必须托管在已获授权的网域上。

应用服务条款链接(可选) :必须托管在已获授权的网域上。

图 1. 虚构应用 Tunery 的 Google 账号关联权限请求页面

查看“验证状态”,如果您的应用需要验证,请点击“提交以进行验证”按钮,提交应用以进行验证。如需了解详情,请参阅 OAuth 验证要求。

Implementare il server OAuth

n

Per supportare il flusso implicito OAuth 2.0, il tuo servizio rende disponibile un endpoint di autorizzazione tramite HTTPS. Questo endpoint è responsabile dell'autenticazione e dell'ottenimento del consenso degli utenti per l'accesso ai dati. L'endpoint di autorizzazione presenta un'interfaccia utente di accesso agli utenti che non hanno ancora eseguito l'accesso e registra il consenso all'accesso richiesto.

Quando un'applicazione Google deve chiamare una delle API autorizzate del tuo servizio, Google utilizza questo endpoint per ottenere l'autorizzazione dagli utenti a chiamare queste API per loro conto.

Collegamento dell'Account Google: flusso implicito OAuth

Il seguente diagramma di sequenza descrive in dettaglio le interazioni tra l'utente, Google e gli endpoint del tuo servizio.

Ruoli e responsabilità

La tabella seguente definisce i ruoli e le responsabilità degli attori nel flusso implicito OAuth di collegamento dell'Account Google (GAL). Tieni presente che in GAL Google funge da client OAuth, mentre il tuo servizio funge da provider di identità/servizi.

| Attore / componente | Ruolo GAL | Responsabilità |

|---|---|---|

| App / server Google | Client OAuth | Avvia il flusso, riceve il token di accesso utilizzando un reindirizzamento del browser, e lo archivia in modo sicuro per accedere alle API del tuo servizio. |

| Endpoint di autorizzazione | Server di autorizzazione | Autentica gli utenti, ottiene il loro consenso ed emette token di accesso di lunga durata accesso direttamente a Google. |

| URI di reindirizzamento di Google | Endpoint di richiamata | Riceve il reindirizzamento dell'utente dal tuo servizio di autorizzazione con i

access_token e state valori nel frammento dell'URL. |

Una sessione tipica del flusso implicito OAuth 2.0 avviata da Google ha il seguente flusso:

- Google apre l'endpoint di autorizzazione nel browser dell'utente. L'utente esegue l'accesso, se non l'ha già fatto, e concede a Google l'autorizzazione ad accedere ai suoi dati con la tua API, se non l'ha già fatto.

- Il tuo servizio crea un token di accesso e lo restituisce a Google. Per farlo, reindirizza il browser dell'utente a Google con il token di accesso allegato alla richiesta.

- Google chiama le API del tuo servizio e allega il token di accesso a ogni richiesta. Il tuo servizio verifica che il token di accesso conceda a Google l'autorizzazione ad accedere all'API e completa la chiamata API.

Gestire le richieste di autorizzazione

Quando un'applicazione Google deve eseguire il collegamento dell'account utilizzando un flusso implicito OAuth 2.0, Google invia l'utente all'endpoint di autorizzazione con una richiesta che include i seguenti parametri:

| Parametri dell'endpoint di autorizzazione | |

|---|---|

client_id |

L'ID client che hai assegnato a Google. |

redirect_uri |

L'URL a cui invii la risposta a questa richiesta. |

state |

Un valore di riferimento che viene restituito a Google senza modifiche nell' URI di reindirizzamento. |

response_type |

Il tipo di valore da restituire nella risposta. Per il flusso implicito OAuth 2.0

il tipo di risposta è sempre token. |

user_locale |

L'impostazione della lingua dell'Account Google in RFC5646 formato utilizzata per localizzare i contenuti nella lingua preferita dell'utente. |

Ad esempio, se l'endpoint di autorizzazione è disponibile all'indirizzo https://myservice.example.com/auth, una richiesta potrebbe avere il seguente aspetto:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token&user_locale=LOCALE

Per consentire all'endpoint di autorizzazione di gestire le richieste di accesso:

Verifica i valori

client_ideredirect_uriper impedire la concessione dell'accesso ad app client non intenzionali o configurate in modo errato:- Verifica che

client_idcorrisponda all'ID client che hai assegnato a Google. - Verifica che l'URL specificato dal parametro

redirect_uriabbia il seguente formato:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- Verifica che

Controlla se l'utente ha eseguito l'accesso al tuo servizio. Se l'utente non ha eseguito l'accesso, completa il flusso di accesso o registrazione del tuo servizio.

Genera un token di accesso che Google possa utilizzare per accedere alla tua API. Il token di accesso può essere qualsiasi valore stringa, ma deve rappresentare in modo univoco l' utente e il client per cui è destinato e non deve essere intuibile.

Invia una risposta HTTP che reindirizza il browser dell'utente all'URL specificato dal parametro

redirect_uri. Includi tutti i seguenti parametri nel frammento di URL:access_token: il token di accesso appena generatotoken_type: la stringabearerstate: il valore dello stato non modificato della richiesta originale

Di seguito è riportato un esempio dell'URL risultante:

https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Il gestore di reindirizzamento OAuth 2.0 di Google riceve il token di accesso e conferma che il valore state non è cambiato. Dopo che Google ha ottenuto un token di accesso per il tuo servizio, lo allega alle chiamate successive alle API del tuo servizio.

处理 userinfo 请求

userinfo 端点是受 OAuth 2.0 保护的资源,会返回关联用户的声明。实现和托管 userinfo 端点是可选的,但以下用例除外:

从您的令牌端点成功检索到访问令牌后,Google 会向您的 userinfo 端点发送请求,以检索关联用户的基本个人资料信息。

| userinfo 端点请求标头 | |

|---|---|

Authorization header |

Bearer 类型的访问令牌。 |

例如,如果您的 userinfo 端点可通过

https://myservice.example.com/userinfo 时,请求可能如下所示:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

为了让 userinfo 端点能够处理请求,请执行以下步骤:

- 从 Authorization 标头中提取访问令牌,并返回与访问令牌相关联的用户的信息。

- 如果访问令牌无效,则使用

WWW-Authenticate响应标头返回 HTTP 401 Unauthorized 错误。下面是一个 userinfo 错误响应示例:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

如果访问令牌有效,则返回 HTTPS 正文中包含以下 JSON 对象的 HTTP 200 响应 回答:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo 端点响应 sub系统中用于识别用户的唯一 ID。 email用户的电子邮件地址。 given_name可选:用户的名字。 family_name可选:用户的姓氏。 name可选:用户的全名。 picture可选:用户的个人资料照片。

Convalidare l'implementazione

Puoi convalidare l'implementazione utilizzando lo strumento OAuth 2.0 Playground.

Nello strumento, segui questi passaggi:

- Fai clic su Configurazione per aprire la finestra di configurazione di OAuth 2.0.

- Nel campo Flusso OAuth, seleziona Lato client.

- Nel campo Endpoint OAuth, seleziona Personalizzato.

- Specifica l'endpoint OAuth 2.0 e l'ID client che hai assegnato a Google nei campi corrispondenti.

- Nella sezione Passaggio 1, non selezionare alcun ambito Google. Lascia invece questo campo vuoto o digita un ambito valido per il tuo server (o una stringa arbitraria se non utilizzi gli ambiti OAuth). Quando hai finito, fai clic su Autorizza API.

- Nelle sezioni Passaggio 2 e Passaggio 3, segui il flusso OAuth 2.0 e verifica che ogni passaggio funzioni come previsto.

Puoi convalidare l'implementazione utilizzando lo strumento Demo di collegamento dell'Account Google.

Nello strumento, segui questi passaggi:

- Fai clic sul pulsante Accedi con Google.

- Scegli l'account che vuoi collegare.

- Inserisci l'ID servizio.

- (Facoltativo) Inserisci uno o più ambiti per i quali richiederai l'accesso.

- Fai clic su Avvia demo.

- Quando richiesto, conferma che puoi dare il consenso e rifiutare la richiesta di collegamento.

- Verifica di essere reindirizzato alla tua piattaforma.