Genel Bakış

OAuth tabanlı Google ile Oturum Açma Basitleştirilmiş bağlama, OAuth bağlamanın üzerine Google ile Oturum Açma'yı ekler. Bu, Google kullanıcıları için sorunsuz bir bağlantı oluşturma deneyimi sağlar. Ayrıca, hesap oluşturma özelliğini etkinleştirerek kullanıcının Google Hesabı'nı kullanarak hizmetinizde yeni bir hesap oluşturmasına olanak tanır.

OAuth ile hesap bağlama ve Google ile oturum açma işlemlerini gerçekleştirmek için aşağıdaki genel adımları uygulayın:

- Öncelikle kullanıcıdan Google profiline erişim izni vermesini isteyin.

- Kullanıcı hesabının mevcut olup olmadığını kontrol etmek için profilindeki bilgileri kullanın.

- Mevcut kullanıcılar için hesapları bağlayın.

- Kimlik doğrulama sisteminizde Google kullanıcısıyla eşleşen bir kullanıcı bulamıyorsanız Google'dan alınan kimlik jetonunu doğrulayın. Daha sonra, kimlik jetonunda yer alan profil bilgilerine göre bir kullanıcı oluşturabilirsiniz.

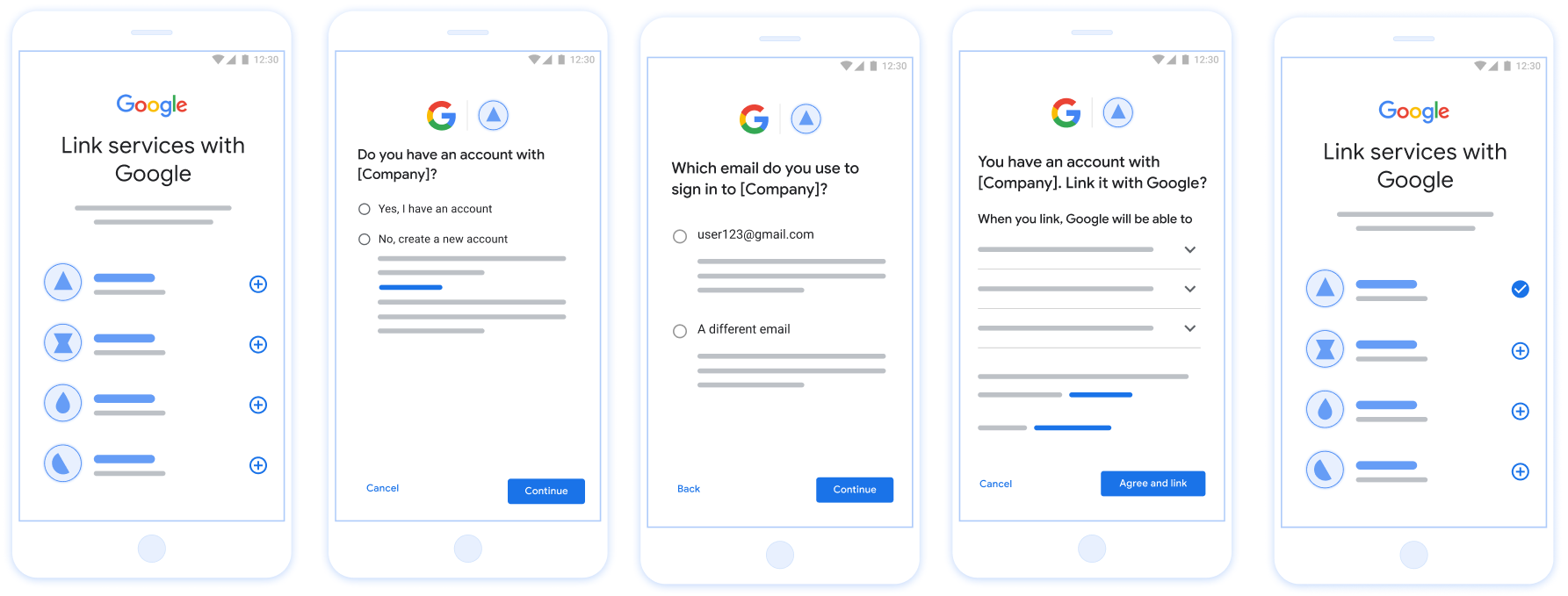

Şekil 1. Basitleştirilmiş Bağlantı ile kullanıcının telefonunda hesap bağlama

Basitleştirilmiş Bağlama: OAuth + Google ile Oturum Açma Akışı

Aşağıdaki sıra şeması, Basitleştirilmiş Bağlantı için Kullanıcı, Google ve jeton değişimi uç noktanız arasındaki etkileşimleri ayrıntılı olarak açıklar.

Roller ve sorumluluklar

Aşağıdaki tabloda, basitleştirilmiş bağlantı oluşturma akışındaki aktörlerin rolleri ve sorumlulukları tanımlanmaktadır.

| İşlemi gerçekleştiren / Bileşen | GAL Rolü | Sorumluluklar |

|---|---|---|

| Google Uygulaması / Sunucusu | OAuth İstemcisi | Google ile oturum açma için kullanıcı izni alır, kimlik onaylarını (JWT) sunucunuza iletir ve sonuç jetonlarını güvenli bir şekilde depolar. |

| Jeton Değişimi Uç Noktanız | Kimlik sağlayıcı / yetkilendirme sunucusu | Kimlik onaylarını doğrular, mevcut hesapları kontrol eder, hesap bağlama amaçlarını (check, get, create) işler ve istenen amaçlara göre jetonlar verir. |

| Hizmet API'niz | Kaynak Sunucusu | Geçerli bir erişim jetonu sunulduğunda kullanıcı verilerine erişim sağlar. |

Basitleştirilmiş bağlantı oluşturma koşulları

- Temel OAuth bağlantısı akışını uygulayın. Hizmetiniz, OAuth 2.0 uyumlu yetkilendirme ve jeton değişimi uç noktalarını desteklemelidir.

- Jeton değişimi uç noktanız JSON Web Token (JWT) onaylarını desteklemeli ve

check,createvegetintent'lerini uygulamalıdır.

Basitleştirilmiş Bağlantı İçin Karar Mantığı

Aşağıdaki mantık, Basitleştirilmiş Bağlantı akışı sırasında amaçların nasıl çağrılacağını belirler:

- Kullanıcının kimlik doğrulama sisteminizde hesabı var mı? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET : Kullanıcı, platformunuzda oturum açmak için Google Hesabı ile ilişkili e-posta adresini kullanıyor mu? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (Onaylamak için

check intentaranır)- EVET :

get intentçağrılır ve get intent başarılı bir şekilde döndürülürse hesap bağlanır. - HAYIR : Yeni Hesap Oluştur? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET :

create intentçağrılır ve oluşturma niyeti başarıyla döndürülürse hesap bağlanır. - HAYIR : OAuth bağlantı akışı tetiklenir, kullanıcı tarayıcısına yönlendirilir ve farklı bir e-postayla bağlantı oluşturma seçeneği sunulur.

- EVET :

- EVET :

- HAYIR : OAuth bağlantı akışı tetiklenir, kullanıcı tarayıcısına yönlendirilir ve farklı bir e-posta adresiyle bağlantı oluşturma seçeneği sunulur.

- EVET : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (Onaylamak için

- HAYIR : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (Onaylamak için

check intentaranır)- EVET :

get intentçağrılır ve get intent başarılı bir şekilde döndürülürse hesap bağlanır. - HAYIR :

create intentçağrılır ve oluşturma amacı başarılı bir şekilde döndürülürse hesap bağlanır.

- EVET :

- EVET : Kullanıcı, platformunuzda oturum açmak için Google Hesabı ile ilişkili e-posta adresini kullanıyor mu? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

Uygulama Tarifi

Jeton değişimi uç noktanız, Basitleştirilmiş Bağlantı'yı desteklemek için check, get ve create amaçlarını uygulamalıdır.

Farklı amaçları işlemek için aşağıdaki adımları uygulayın:

Mevcut bir kullanıcı hesabı olup olmadığını kontrol etme (kontrol amaçlı)

Google, Google kullanıcısının sisteminizde olup olmadığını doğrulamak için jeton değişimi uç noktanızı çağırır. Parametre ayrıntıları için Basitleştirilmiş Bağlantı Oluşturma Amaçları başlıklı makaleyi inceleyin.

Uygulama Tarifi

check amacını işlemek için aşağıdaki işlemleri yapın:

İsteği doğrulayın:

client_id,client_secretvegrant_type'ı doğrulayın (urn:ietf:params:oauth:grant-type:jwt-bearerolmalıdır).assertion(JWT) öğesini JWT Doğrulaması'ndaki ölçütleri kullanarak doğrulayın.

Kullanıcıyı arama:

- JWT'deki Google Hesabı kimliğinin (

sub) veya e-posta adresinin veritabanınızdaki bir kullanıcıyla eşleşip eşleşmediğini kontrol edin.

- JWT'deki Google Hesabı kimliğinin (

Yanıtla:

- Bulunursa:

{"account_found": "true"}ile birlikte HTTP200 OKdöndürülür. - Bulunamazsa:

{"account_found": "false"}ile HTTP404 Not Founddöndürülür.

- Bulunursa:

Otomatik bağlamayı işleme (amaç alma)

Hesap varsa Google, jetonları almak için intent=get ile uç noktanızı çağırır. Parametre ayrıntıları için Basitleştirilmiş Bağlantı Oluşturma Amaçları başlıklı makaleyi inceleyin.

Uygulama Tarifi

get amacını işlemek için aşağıdaki işlemleri yapın:

İsteği doğrulayın:

client_id,client_secretvegrant_typeişletmelerini doğrulayın.assertion(JWT) öğesini doğrulayın.

Kullanıcıyı arama:

- Kullanıcının

subveyaemailtalebini kullanarak mevcut olduğunu doğrulayın.

- Kullanıcının

Yanıtla:

- Başarılı olursa: JSON yanıtında (HTTP

200 OK)access_token,refresh_tokenveexpires_inoluşturup döndürün. - Bağlama işlemi başarısız olursa: Standart OAuth bağlama işlemine geri dönmek için

401 Unauthorizedile{"error": "linking_error"}ve isteğe bağlı olaraklogin_hintHTTP'sini döndürün.

- Başarılı olursa: JSON yanıtında (HTTP

Google ile oturum açma özelliğini kullanarak hesap oluşturma işlemini gerçekleştirme (oluşturma amaçlı)

Hesap yoksa Google, yeni bir kullanıcı oluşturmak için uç noktanızı intent=create ile çağırır. Parametre ayrıntıları için Basitleştirilmiş Bağlantı Oluşturma Amaçları başlıklı makaleyi inceleyin.

Uygulama Tarifi

create amacını işlemek için aşağıdaki işlemleri yapın:

İsteği doğrulayın:

client_id,client_secretvegrant_typeişletmelerini doğrulayın.assertion(JWT) öğesini doğrulayın.

Kullanıcının mevcut olmadığını doğrulayın:

subveyaemailkarakterinin veritabanınızda olup olmadığını kontrol edin.- Kullanıcı varsa: OAuth bağlantısına geri dönüşü zorlamak için

{"error": "linking_error", "login_hint": "USER_EMAIL"}ile birlikte HTTP401 Unauthorizeddöndürün.

Hesap oluşturma:

- Yeni bir kullanıcı kaydı oluşturmak için JWT'deki

sub,email,namevepicturetaleplerini kullanın.

- Yeni bir kullanıcı kaydı oluşturmak için JWT'deki

Yanıtla:

- Jetonları JSON yanıtında oluşturup döndürün (HTTP

200 OK).

- Jetonları JSON yanıtında oluşturup döndürün (HTTP

Google API'si istemci kimliğinizi alma

Hesap bağlama kayıt işlemi sırasında Google API istemci kimliğinizi sağlamanız gerekir. OAuth bağlantısı oluşturma adımlarını tamamlarken oluşturduğunuz projeyi kullanarak API istemci kimliğinizi almak için. Bunun için aşağıdaki adımları uygulayın:

- Müşteriler sayfasına gidin.

Bir Google API'leri projesi oluşturun veya seçin.

Projenizde Web uygulaması türü için bir istemci kimliği yoksa istemci kimliği oluşturmak üzere İstemci oluştur'u tıklayın. Sitenizin alan adını Yetkilendirilmiş JavaScript kaynakları kutusuna eklediğinizden emin olun. Yerel testler veya geliştirme yaparken

http://localhostvehttp://localhost:<port_number>öğelerini Yetkilendirilmiş JavaScript kaynakları alanına eklemeniz gerekir.

Uygulamanızı doğrulama

OAuth 2.0 Playground aracını kullanarak uygulamanızı doğrulayabilirsiniz.

Araçta aşağıdaki adımları uygulayın:

- OAuth 2.0 Yapılandırma penceresini açmak için Yapılandırma'yı tıklayın.

- OAuth akışı alanında İstemci tarafı'nı seçin.

- OAuth Uç Noktaları alanında Özel'i seçin.

- OAuth 2.0 uç noktanızı ve Google'a atadığınız istemci kimliğini ilgili alanlarda belirtin.

- 1. adım bölümünde herhangi bir Google kapsamı seçmeyin. Bunun yerine bu alanı boş bırakın veya sunucunuz için geçerli bir kapsam yazın (OAuth kapsamları kullanmıyorsanız rastgele bir dize yazabilirsiniz). İşiniz bittiğinde API'leri yetkilendir'i tıklayın.

- 2. adım ve 3. adım bölümlerinde OAuth 2.0 akışını inceleyin ve her adımın beklendiği gibi çalıştığını doğrulayın.

Uygulamanızı Google Hesabı Bağlantısı Demosu aracını kullanarak doğrulayabilirsiniz.

Araçta aşağıdaki adımları uygulayın:

- Google ile oturum aç düğmesini tıklayın.

- Bağlamak istediğiniz hesabı seçin.

- Hizmet kimliğini girin.

- İsteğe bağlı olarak, erişim isteğinde bulunacağınız bir veya daha fazla kapsam girin.

- Start Demo'yu (Demoyu Başlat) tıklayın.

- İstendiğinde, bağlantı isteğini onaylayabileceğinizi ve reddedebileceğinizi onaylayın.

- Platformunuza yönlendirildiğinizi onaylayın.