Genel Bakış

OAuth tabanlı Google ile Oturum Açma Basitleştirilmiş bağlama, OAuth bağlamanın üzerine Google ile Oturum Açma'yı ekler. Bu, Google kullanıcıları için sorunsuz bir bağlantı oluşturma deneyimi sağlar. Ayrıca, hesap oluşturma özelliğini etkinleştirerek kullanıcının Google Hesabı'nı kullanarak hizmetinizde yeni bir hesap oluşturmasına olanak tanır.

OAuth ile hesap bağlama ve Google ile oturum açma işlemlerini gerçekleştirmek için aşağıdaki genel adımları uygulayın:

- Öncelikle kullanıcıdan Google profiline erişim izni vermesini isteyin.

- Kullanıcı hesabının mevcut olup olmadığını kontrol etmek için profilindeki bilgileri kullanın.

- Mevcut kullanıcılar için hesapları bağlayın.

- Kimlik doğrulama sisteminizde Google kullanıcısıyla eşleşen bir kullanıcı bulamıyorsanız Google'dan alınan kimlik jetonunu doğrulayın. Daha sonra, kimlik jetonunda yer alan profil bilgilerine göre bir kullanıcı oluşturabilirsiniz.

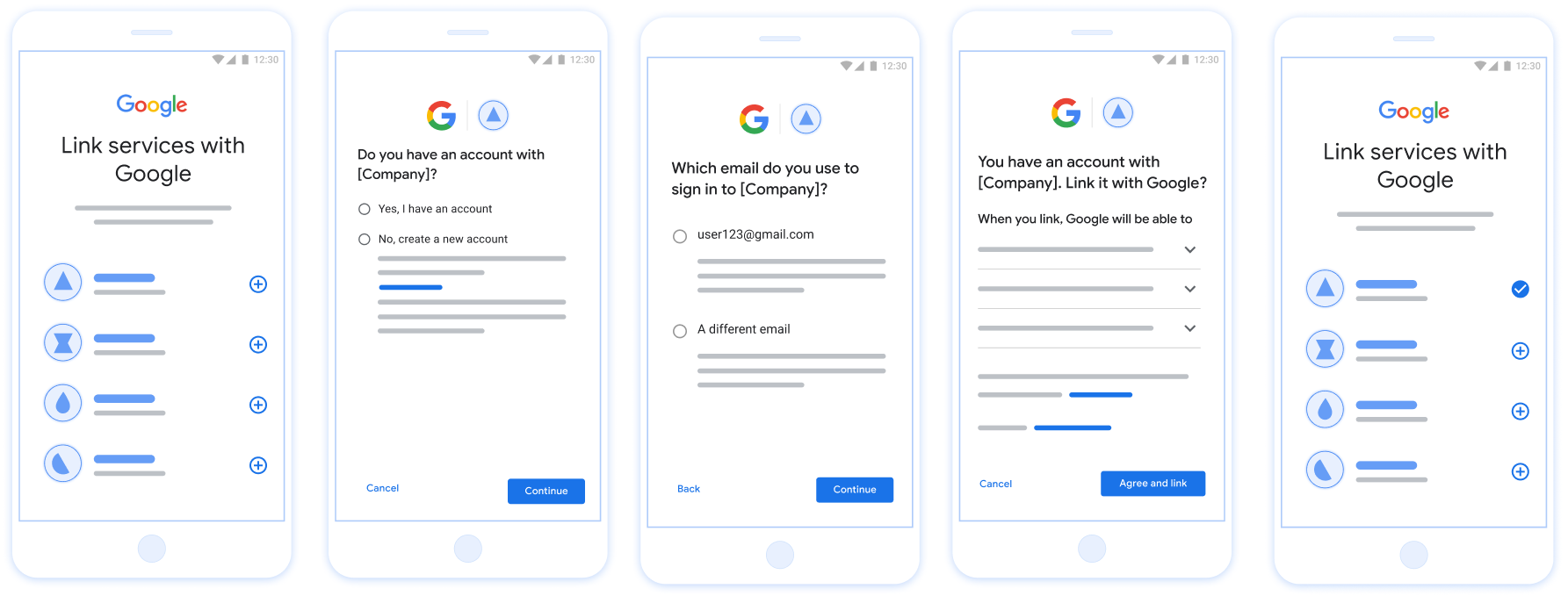

Şekil 1. Basitleştirilmiş Bağlantı ile kullanıcının telefonunda hesap bağlama

Basitleştirilmiş Bağlama: OAuth + Google ile Oturum Açma Akışı

Aşağıdaki sıra şeması, Basitleştirilmiş Bağlantı için Kullanıcı, Google ve jeton değişimi uç noktanız arasındaki etkileşimleri ayrıntılı olarak açıklar.

Roller ve sorumluluklar

Aşağıdaki tabloda, basitleştirilmiş bağlantı oluşturma akışındaki aktörlerin rolleri ve sorumlulukları tanımlanmaktadır.

| İşlemi gerçekleştiren / Bileşen | GAL Rolü | Sorumluluklar |

|---|---|---|

| Google Uygulaması / Sunucusu | OAuth İstemcisi | Google ile oturum açma için kullanıcı izni alır, kimlik onaylarını (JWT) sunucunuza iletir ve sonuç jetonlarını güvenli bir şekilde depolar. |

| Jeton Değişimi Uç Noktanız | Kimlik sağlayıcı / yetkilendirme sunucusu | Kimlik onaylarını doğrular, mevcut hesapları kontrol eder, hesap bağlama amaçlarını (check, get, create) işler ve istenen amaçlara göre jetonlar verir. |

| Hizmet API'niz | Kaynak Sunucusu | Geçerli bir erişim jetonu sunulduğunda kullanıcı verilerine erişim sağlar. |

Basitleştirilmiş bağlantı oluşturma koşulları

- Temel OAuth bağlantısı akışını uygulayın. Hizmetiniz, OAuth 2.0 uyumlu yetkilendirme ve jeton değişimi uç noktalarını desteklemelidir.

- Jeton değişimi uç noktanız JSON Web Token (JWT) onaylarını desteklemeli ve

check,createvegetintent'lerini uygulamalıdır.

Basitleştirilmiş Bağlantı İçin Karar Mantığı

Aşağıdaki mantık, Basitleştirilmiş Bağlantı akışı sırasında amaçların nasıl çağrılacağını belirler:

- Kullanıcının kimlik doğrulama sisteminizde hesabı var mı? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET : Kullanıcı, platformunuzda oturum açmak için Google Hesabı ile ilişkili e-posta adresini kullanıyor mu? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (Onaylamak için

check intentaranır)- EVET :

get intentçağrılır ve get intent başarılı bir şekilde döndürülürse hesap bağlanır. - HAYIR : Yeni Hesap Oluştur? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET :

create intentçağrılır ve oluşturma niyeti başarıyla döndürülürse hesap bağlanır. - HAYIR : OAuth bağlantı akışı tetiklenir, kullanıcı tarayıcısına yönlendirilir ve farklı bir e-postayla bağlantı oluşturma seçeneği sunulur.

- EVET :

- EVET :

- HAYIR : OAuth bağlantı akışı tetiklenir, kullanıcı tarayıcısına yönlendirilir ve farklı bir e-posta adresiyle bağlantı oluşturma seçeneği sunulur.

- EVET : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (Onaylamak için

- HAYIR : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (Onaylamak için

check intentaranır)- EVET :

get intentçağrılır ve get intent başarılı bir şekilde döndürülürse hesap bağlanır. - HAYIR :

create intentçağrılır ve oluşturma amacı başarılı bir şekilde döndürülürse hesap bağlanır.

- EVET :

- EVET : Kullanıcı, platformunuzda oturum açmak için Google Hesabı ile ilişkili e-posta adresini kullanıyor mu? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

Uygulama Tarifi

Jeton değişimi uç noktanız, Basitleştirilmiş Bağlantı'yı desteklemek için check, get ve create amaçlarını uygulamalıdır.

Farklı amaçları işlemek için aşağıdaki adımları uygulayın:

检查现有用户账号(检查 intent)

Google 会调用您的令牌交换端点,以验证 Google 用户是否存在于您的系统中。如需了解参数详情,请参阅简化的关联 intent。

实现方案

如需处理 check intent,请执行以下操作:

验证请求:

- 验证

client_id、client_secret和grant_type(必须为urn:ietf:params:oauth:grant-type:jwt-bearer)。 - 使用 JWT 验证 中的条件验证

assertion(JWT)。

- 验证

查找用户:

- 检查 JWT 中的 Google 账号 ID (

sub) 或电子邮件地址是否与数据库中的用户匹配。

- 检查 JWT 中的 Google 账号 ID (

回应:

- 如果找到:返回 HTTP

200 OK,并附带{"account_found": "true"}。 - 如果未找到:返回 HTTP

404 Not Found,并附带{"account_found": "false"}。

- 如果找到:返回 HTTP

处理自动关联(获取 intent)

如果该账号存在,Google 会使用 intent=get 调用您的端点以检索令牌。如需了解参数详情,请参阅简化的关联 intent。

实施方案

如需处理 get intent,请执行以下操作:

验证请求:

- 验证

client_id、client_secret和grant_type。 - 验证

assertion(JWT)。

- 验证

查找用户:

- 使用

sub或email声明验证用户是否存在。

- 使用

回应:

- 如果成功:在 JSON 响应 (HTTP

200 OK) 中生成并返回access_token、refresh_token和expires_in。 - 如果关联失败:返回 HTTP

401 Unauthorized,其中包含{"error": "linking_error"}和可选的login_hint,以便回退到标准 OAuth 关联。

- 如果成功:在 JSON 响应 (HTTP

使用“使用 Google 账号登录”功能处理账号创建事宜(创建 intent)

如果不存在任何账号,Google 会使用 intent=create 调用您的端点,以创建新用户。如需了解参数详情,请参阅 Streamlined Linking Intents。

实现方案

如需处理 create intent,请执行以下操作:

验证请求:

- 验证

client_id、client_secret和grant_type。 - 验证

assertion(JWT)。

- 验证

验证用户不存在:

- 检查您的数据库中是否已存在

sub或email。 - 如果用户 存在,请返回 HTTP

401 Unauthorized,并使用{"error": "linking_error", "login_hint": "USER_EMAIL"}强制回退到 OAuth 关联。

- 检查您的数据库中是否已存在

创建账号:

- 使用 JWT 中的

sub、email、name和picture声明创建新的用户记录。

- 使用 JWT 中的

回应:

- 在 JSON 响应 (HTTP

200 OK) 中生成并返回令牌。

- 在 JSON 响应 (HTTP

Google API'si istemci kimliğinizi alma

Hesap bağlama kayıt işlemi sırasında Google API istemci kimliğinizi sağlamanız gerekir. OAuth bağlantısı oluşturma adımlarını tamamlarken oluşturduğunuz projeyi kullanarak API istemci kimliğinizi almak için. Bunun için aşağıdaki adımları uygulayın:

- Müşteriler sayfasına gidin.

Bir Google API'leri projesi oluşturun veya seçin.

Projenizde Web uygulaması türü için bir istemci kimliği yoksa istemci kimliği oluşturmak üzere İstemci oluştur'u tıklayın. Sitenizin alan adını Yetkilendirilmiş JavaScript kaynakları kutusuna eklediğinizden emin olun. Yerel testler veya geliştirme yaparken

http://localhostvehttp://localhost:<port_number>öğelerini Yetkilendirilmiş JavaScript kaynakları alanına eklemeniz gerekir.

Uygulamanızı doğrulama

You can validate your implementation by using the OAuth 2.0 Playground tool.

In the tool, do the following steps:

- Click Configuration to open the OAuth 2.0 Configuration window.

- In the OAuth flow field, select Client-side.

- In the OAuth Endpoints field, select Custom.

- Specify your OAuth 2.0 endpoint and the client ID you assigned to Google in the corresponding fields.

- In the Step 1 section, don't select any Google scopes. Instead, leave this field blank or type a scope valid for your server (or an arbitrary string if you don't use OAuth scopes). When you're done, click Authorize APIs.

- In the Step 2 and Step 3 sections, go through the OAuth 2.0 flow and verify that each step works as intended.

You can validate your implementation by using the Google Account Linking Demo tool.

In the tool, do the following steps:

- Click the Sign in with Google button.

- Choose the account you'd like to link.

- Enter the service ID.

- Optionally enter one or more scopes that you will request access for.

- Click Start Demo.

- When prompted, confirm that you may consent and deny the linking request.

- Confirm that you are redirected to your platform.