Wybierz ścieżkę integracji

Wybierz ścieżkę, która najlepiej odpowiada Twoim potrzebom:

| Ścieżka | Urządzenia | Więcej informacji |

|---|---|---|

| Protokół Universal Commerce Protocol (UCP) | Sprzedawcy i detaliści. | Dokumentacja UCP |

| Standardowe łączenie kont | Inteligentny dom, telewizor i YouTube. | Dokumenty |

Łączenie kont umożliwia posiadaczom kont Google szybkie, bezproblemowe i bezpieczne łączenie się z Twoimi usługami. Możesz wdrożyć łączenie kont Google, aby udostępniać dane użytkownika z Twojej platformy aplikacjom i usługom Google.

Bezpieczny protokół OAuth 2.0 umożliwia bezpieczne połączenie konta Google użytkownika z jego kontem na Twojej platformie, dzięki czemu aplikacje i urządzenia Google uzyskują dostęp do Twoich usług.

Użytkownicy mogą połączyć lub rozłączyć swoje konta i opcjonalnie utworzyć nowe konto na Twojej platformie za pomocą łączenia z kontem Google.

Przypadki użycia

Oto niektóre z powodów, dla których warto wdrożyć łączenie z kontem Google:

udostępniać dane użytkownika z Twojej platformy aplikacjom i usługom Google;

Zintegruj się z Zakupami Google i platformami AI (wyszukiwarka, Gemini) za pomocą protokołu Universal Commerce Protocol (UCP).

Odtwarzaj treści wideo i filmy za pomocą Google TV.

zarządzanie połączonymi urządzeniami Google Smart Home i sterowanie nimi za pomocą aplikacji Google Home i Asystenta Google, np. „OK Google, włącz światła”;

Twórz dostosowane do użytkownika funkcje i sposoby działania Asystenta Google za pomocą akcji konwersacyjnych, np. „OK Google, zamów to, co zwykle, w Starbucks”.

Umożliwiać użytkownikom zdobywanie nagród za oglądanie kwalifikujących się transmisji na żywo w YouTube po połączeniu konta Google z kontem partnera oferującego nagrody.

Wstępne wypełnianie nowych kont podczas rejestracji danymi udostępnianymi za zgodą użytkownika z profilu konta Google.

Obsługiwane funkcje

Te funkcje są obsługiwane przez łączenie z kontem Google:

Szybko udostępniaj dane za pomocą przepływu niejawnego łączenia OAuth.

Zapewnij większe bezpieczeństwo dzięki procesowi kodu autoryzacji w przypadku łączenia kont za pomocą OAuth.

Loguj obecnych użytkowników lub rejestruj nowych użytkowników zweryfikowanych przez Google na swojej platformie, uzyskuj ich zgodę i bezpiecznie udostępniaj dane za pomocą uproszczonego łączenia.

Ogranicz przeszkody dzięki przełączaniu aplikacji. W zaufanej aplikacji Google jedno kliknięcie bezpiecznie otwiera zweryfikowaną aplikację na Androida lub iOS, a jedno kliknięcie wyraża zgodę użytkownika i łączy konta.

Zwiększanie prywatności użytkowników przez definiowanie zakresów niestandardowych, aby udostępniać tylko niezbędne dane, oraz zwiększanie zaufania użytkowników przez jasne określanie, w jaki sposób ich dane są wykorzystywane.

Dostęp do danych i usług hostowanych na Twojej platformie można cofnąć, rozłączając konta. Wdrożenie opcjonalnego punktu końcowego unieważniania tokena umożliwia synchronizację z wydarzeniami inicjowanymi przez Google, a funkcja ochrony międzykontowej (RISC) pozwala powiadamiać Google o wszelkich wydarzeniach odłączania, które mają miejsce na Twojej platformie.

Procesy łączenia kont

Istnieją 3 procesy łączenia z kontem Google, które są oparte na protokole OAuth i wymagają zarządzania punktami końcowymi autoryzacji i wymiany tokenów zgodnymi z protokołem OAuth 2.0 lub kontrolowania ich.

Podczas procesu łączenia wydajesz Google tokeny dostępu do poszczególnych kont Google po uzyskaniu zgody właścicieli kont na połączenie kont i udostępnianie danych.

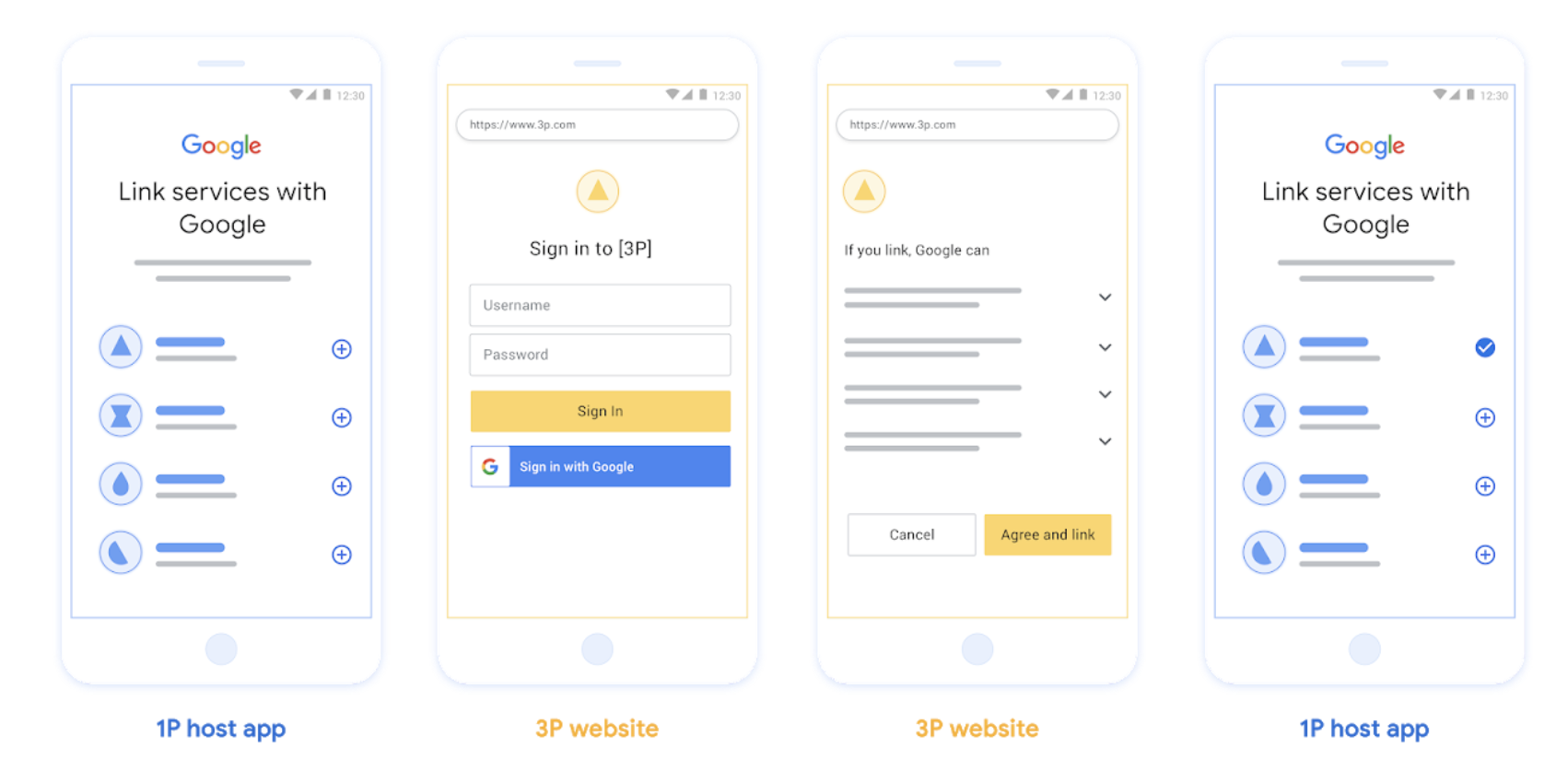

Łączenie kont za pomocą protokołu OAuth („OAuth w internecie”)

Jest to podstawowy proces OAuth, który kieruje użytkowników do Twojej witryny w celu połączenia kont. Użytkownik zostanie przekierowany na Twoją stronę, aby zalogować się na swoje konto. Po zalogowaniu użytkownik wyraża zgodę na udostępnianie Google swoich danych w Twojej usłudze. W tym momencie konto Google użytkownika i Twoja usługa zostaną połączone.

Łączenie OAuth obsługuje przepływy kodu autoryzacji i niejawne przepływy OAuth. Usługa musi hostować punkt końcowy autoryzacji zgodny z protokołem OAuth 2.0 w przypadku przepływu niejawnego oraz udostępniać punkt końcowy autoryzacji i wymiany tokenów w przypadku przepływu kodu autoryzacji.

Rysunek 1. Łączenie kont na telefonie użytkownika za pomocą protokołu OAuth w internecie

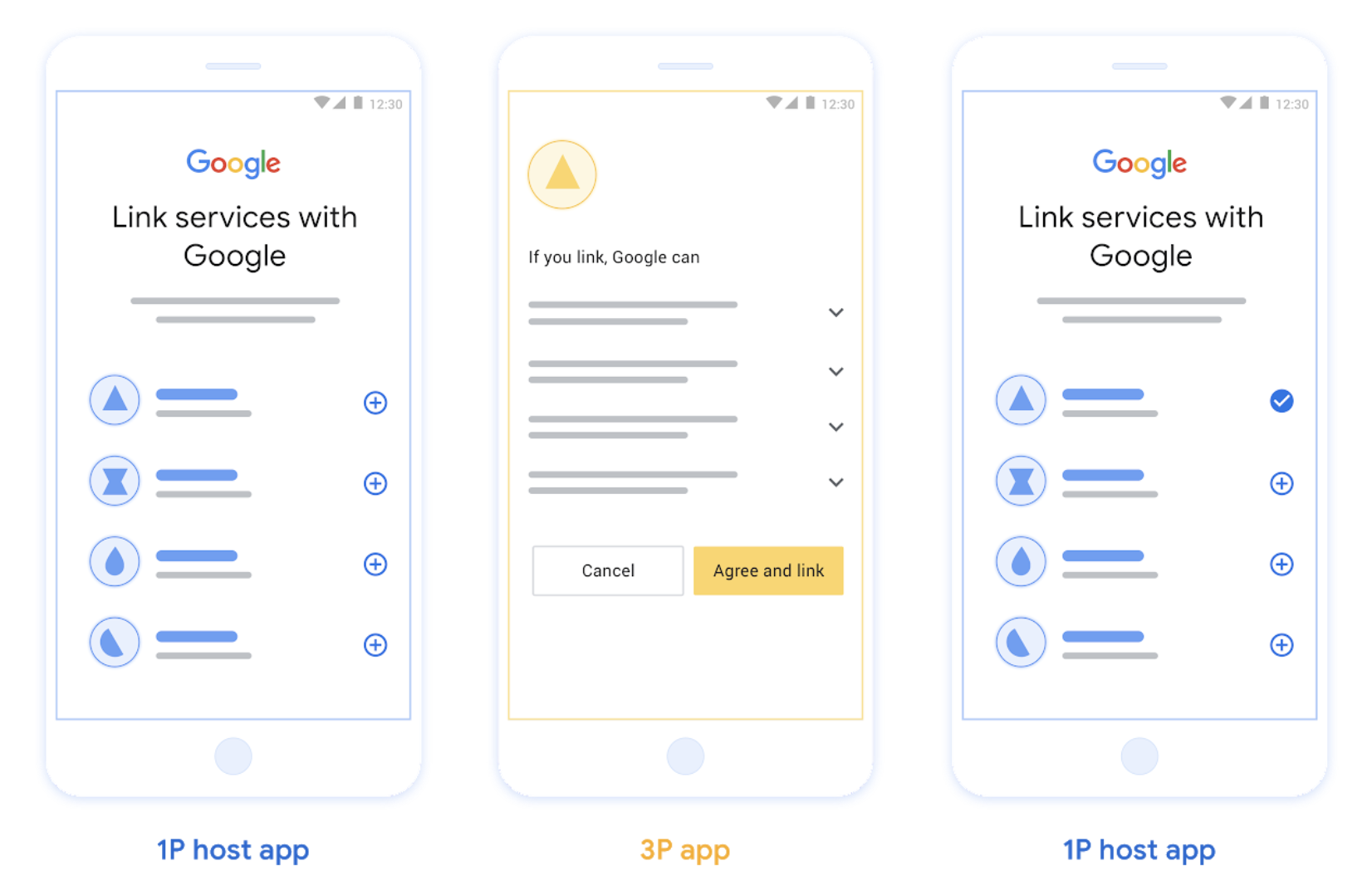

Łączenie za pomocą przejścia do aplikacji opartego na OAuth („Przejście do aplikacji”)

Sposób obsługi protokołu OAuth, który kieruje użytkowników do aplikacji w celu połączenia kont.

Łączenie aplikacji oparte na OAuth prowadzi użytkowników podczas przechodzenia między zweryfikowanymi aplikacjami mobilnymi na Androida lub iOS a platformą Google, aby mogli oni przejrzeć proponowane zmiany w dostępie do danych i wyrazić zgodę na połączenie konta na Twojej platformie z kontem Google. Aby włączyć przejście do aplikacji, usługa musi obsługiwać łączenie za pomocą protokołu OAuth lub łączenie za pomocą Zaloguj się przez Google opartego na protokole OAuth z użyciem przepływu kodu autoryzacji.

Funkcja App Flip jest obsługiwana zarówno na Android, jak i na iOS.

Jak to działa:

Aplikacja Google sprawdza, czy Twoja aplikacja jest zainstalowana na urządzeniu użytkownika:

- Jeśli aplikacja zostanie znaleziona, użytkownik zostanie „przekierowany” do Twojej aplikacji. Aplikacja uzyskuje od użytkownika zgodę na połączenie konta z Google, a następnie „przekierowuje” go z powrotem do usługi Google.

- Jeśli aplikacja nie zostanie znaleziona lub podczas procesu przejścia do aplikacji wystąpi błąd, użytkownik zostanie przekierowany do uproszczonego procesu uwierzytelniania OAuth lub procesu uwierzytelniania OAuth w internecie.

Rysunek 2. Łączenie kont na telefonie użytkownika za pomocą przełączania aplikacji

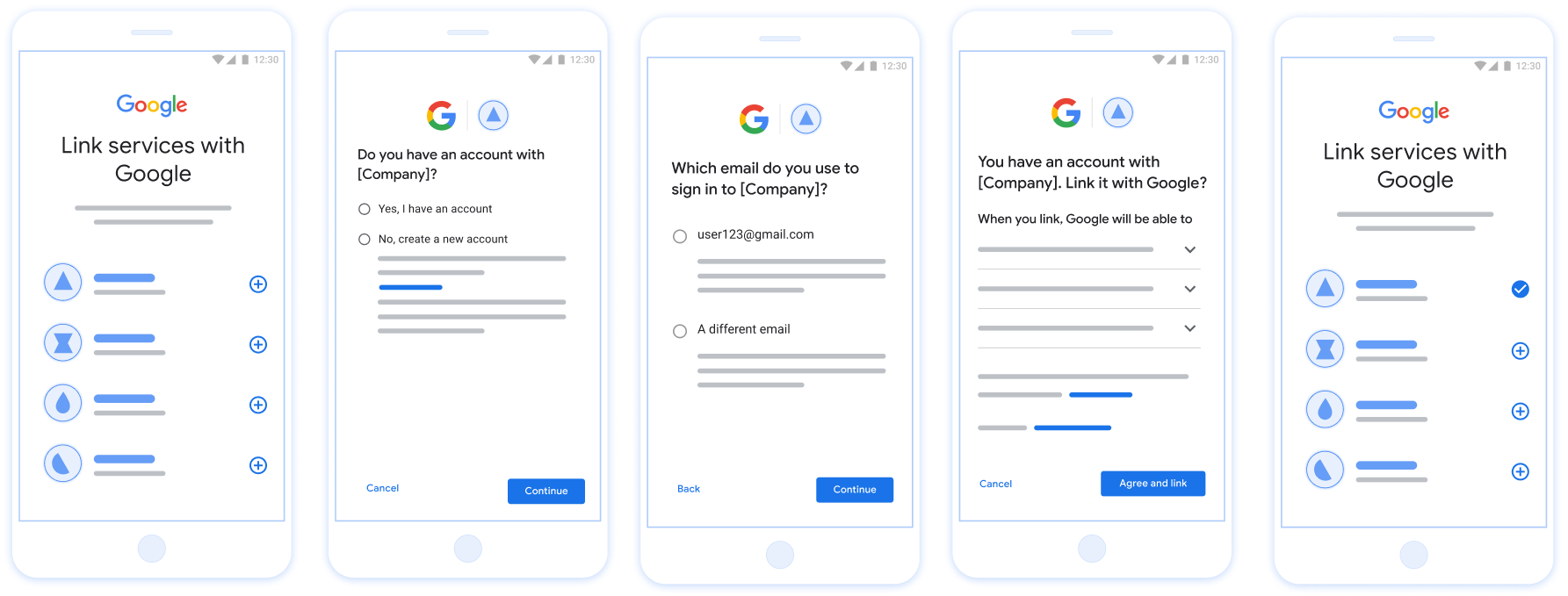

Uproszczone łączenie oparte na OAuth („Uproszczone”)

Uproszczone łączenie za pomocą Logowania przez Google opartego na OAuth dodaje Logowanie przez Google do łączenia za pomocą OAuth, co umożliwia użytkownikom ukończenie procesu łączenia bez opuszczania platformy Google, a tym samym zmniejsza trudności i liczbę rezygnacji.

Uproszczone łączenie oparte na OAuth

zapewnia najlepszą wygodę użytkownikom dzięki płynnemu logowaniu, tworzeniu konta i łączeniu kont

za pomocą funkcji Zaloguj się przez Google i łączenia OAuth. Usługa musi obsługiwać punkty końcowe autoryzacji i wymiany tokenów zgodne z protokołem OAuth 2.0.

Dodatkowo punkt końcowy wymiany tokenów musi obsługiwać asercje tokena sieciowego JSON (JWT) i wdrażać intencje check, create i get.

Jak to działa:

Google potwierdza konto użytkownika i przekazuje Ci te informacje:

- Jeśli w Twojej bazie danych istnieje konto użytkownika, użytkownik pomyślnie połączy swoje konto Google z kontem w Twojej usłudze.

- Jeśli w Twojej bazie danych nie ma konta użytkownika, może on utworzyć nowe konto usługi zewnętrznej, korzystając z informacji przekazanych przez Google : adresu e-mail, imienia i nazwiska oraz zdjęcia profilowego, lub zalogować się i połączyć z innym adresem e-mail (w tym celu musi zalogować się w Twojej usłudze za pomocą protokołu Web OAuth).

Rysunek 3. Łączenie kont na telefonie użytkownika za pomocą uproszczonego łączenia

Którego procesu użyjesz?

Aby zapewnić użytkownikom jak najlepsze wrażenia z łączenia kont, zalecamy wdrożenie wszystkich ścieżek. Uproszczone procesy i procesy przejścia do aplikacji zmniejszają trudności związane z łączeniem, ponieważ użytkownicy mogą ukończyć ten proces w kilku krokach. Połączenie za pomocą OAuth w internecie wymaga najmniej wysiłku i jest dobrym punktem wyjścia. Następnie możesz dodać inne przepływy połączeń.

Praca z tokenami

Łączenie z kontem Google jest oparte na standardzie branżowym OAuth 2.0.

Wydajesz Google tokeny dostępu do poszczególnych kont Google po uzyskaniu zgody właścicieli kont na połączenie kont i udostępnianie danych.

Token types

OAuth 2.0 uses strings called tokens to communicate between the user agent, the client application, and the OAuth 2.0 server.

Three types of OAuth 2.0 tokens can be used during account linking:

Authorization code. A short-lived token that can be exchanged for an access and a refresh token. For security purposes, Google calls your authorization endpoint to obtain a single use or very short-lived code.

Access token. A token that grants the bearer access to a resource. To limit exposure that could result from the loss of this token, it has a limited lifetime, usually expiring after an hour or so.

Refresh token. A long-lived token that can be exchanged for a new access token when an access token expires. When your service integrates with Google, this token is exclusively stored and used by Google. Google calls your token exchange endpoint to exchange refresh tokens for access tokens, which are in turn used to access user data.

Token handling

Race conditions in clustered environments and client-server exchanges can result in complex timing and error handling scenarios when working with tokens. For example:

- You receive a request for a new access token, and you issue a new access token. Concurrently, you receive a request for access to your service's resource using the previous, unexpired access token.

- Your refresh token reply is yet to be received (or is never received) by Google. Meanwhile, the previously valid refresh token is used in a request from Google.

Requests and replies can arrive in any order, or not at all due to asynchronous services running in a cluster, network behavior, or other means.

Immediate and fully consistent shared state both within, and between, your and Google's token handling systems cannot be guaranteed. Multiple valid, unexpired tokens can coexist within or across systems short period of time. To minimize negative user impact we recommend you do the following:

- Accept unexpired access tokens, even after a newer token is issued.

- Use alternatives to Refresh Token Rotation.

- Support multiple, concurrently valid access and refresh tokens. For security, you should limit the number of tokens and token lifetime.

Maintenance and outage handling

During maintenance or unplanned outages Google might be unable to call your authorization or token exchange endpoints to obtain access and refresh tokens.

Your endpoints should respond with a 503 error code and empty body. In this

case, Google retries failed token exchange requests for a limited time. Provided

that Google is later able to obtain refresh and access tokens, failed requests

are not visible to users.

Failing requests for an access token result in a visible error, if initiated by a user. Users will be required to retry linking failures if the implicit OAuth 2.0 flow is used.

Recommendations

There are many solutions to minimize maintenance impact. Some options to consider:

Maintain your existing service and route a limited number of requests to your newly updated service. Migrate all requests only after confirming expected functionality.

Reduce the number of token requests during the maintenance period:

Limit maintenance periods to less than the access token lifetime.

Temporarily increase the access token lifetime:

- Increase token lifetime to greater than maintenance period.

- Wait twice the duration of your access token lifetime, enabling users to exchange short lived tokens for longer duration tokens.

- Enter maintenance.

- Respond to token requests with a

503error code and empty body. - Exit maintenance.

- Decrease token lifetime back to normal.

Zarejestruj się przez Google

Aby włączyć łączenie kont, musimy poznać szczegóły konfiguracji OAuth 2.0 i udostępnić dane logowania. Szczegółowe informacje znajdziesz w sekcji rejestracja.