Para agregar un botón de Acceder con Google o One Tap y mensajes de acceso automático a tu sitio web, primero debes hacer lo siguiente:

- obtener un ID de cliente de OAuth 2.0

- configurar el desarrollo de la marca y los parámetros de configuración de OAuth

- cargar la biblioteca cliente de Google Identity Services

- configurar la Política de Seguridad del Contenido (opcional)

- actualizar la Política de Abridor de Origen Cruzado

Obtén tu ID de cliente de la API de Google

Para habilitar Google Identity Services en tu sitio web, primero debes configurar un ID de cliente de la API de Google. Para ello, completa los siguientes pasos:

- Abre la página Clientes de Google Cloud Console.

- Crea o selecciona un proyecto de Cloud Console. Si ya tienes un proyecto para el botón de Acceder con Google o Google One Tap, usa el proyecto existente y el ID de cliente web. Cuando crees aplicaciones de producción, es posible que necesites varios proyectos. Repite los pasos restantes de esta sección para cada proyecto que administres.

- Haz clic en Crear cliente y, en Tipo de aplicación , selecciona Aplicación web para crear un ID de cliente nuevo. Para usar un ID de cliente existente, selecciona uno de tipo Aplicación web.

Agrega el URI de tu sitio web a Orígenes autorizados de JavaScript. El URI incluye el esquema y el nombre de host completamente calificado. Por ejemplo,

https://www.example.com.De manera opcional, las credenciales se pueden mostrar mediante una redirección a un extremo que alojes en lugar de una devolución de llamada de JavaScript. Si es así, agrega tus URIs de redireccionamiento a URIs de redireccionamiento autorizados. Los URIs de redireccionamiento incluyen el esquema, el nombre de host completamente calificado y la ruta de acceso, y deben cumplir con las reglas de validación de URI de redireccionamiento. Por ejemplo,

https://www.example.com/auth-receiver.

Incluye el ID de cliente en tu app web con los data-client_id o client_id campos.

Configura la pantalla de consentimiento de OAuth

La autenticación de Acceder con Google y One Tap incluye una pantalla de consentimiento que les indica a los usuarios la aplicación que solicita acceso a sus datos, qué tipo de datos se les solicitan y las condiciones que se aplican.

- Abre la página Desarrollo de la marca de la sección Plataforma de autenticación de Google de Cloud Console.

- Si se te solicita, selecciona el proyecto que acabas de crear.

En la página Desarrollo de la marca, completa el formulario y haz clic en el botón "Guardar" .

Nombre de la aplicación: Es el nombre de la aplicación que solicita el consentimiento. El nombre debe reflejar con precisión tu aplicación y ser coherente con el nombre de la aplicación que los usuarios ven en otros lugares.

Logotipo de la aplicación: Esta imagen se muestra en la pantalla de consentimiento para ayudar a los usuarios a reconocer tu app. El logotipo se muestra en la pantalla de consentimiento de Acceder con Google y en la configuración de la cuenta, pero no en el diálogo de One Tap.

Correo electrónico de asistencia: Se muestra en la pantalla de consentimiento para la asistencia del usuario y para los administradores de Google Workspace que evalúan el acceso a tu aplicación para sus usuarios. Esta dirección de correo electrónico se muestra a los usuarios en la pantalla de consentimiento de Acceder con Google cuando el usuario hace clic en el nombre de la aplicación.

Dominios autorizados: Para protegerlos a ti y a tus usuarios, Google solo permite que las aplicaciones que se autentican con OAuth puedan usar dominios autorizados. Los vínculos de tus aplicaciones deben alojarse en dominios autorizados. Obtén más información.

Vínculo a la página principal de la aplicación: Se muestra en la pantalla de consentimiento de Acceder con Google y en la información de exención de responsabilidad compatible con el GDPR de One Tap debajo del botón "Continuar como". Debe alojarse en un dominio autorizado.

Vínculo a la Política de Privacidad de la aplicación: Se muestra en la pantalla de consentimiento de Acceder con Google y en la información de exención de responsabilidad compatible con el GDPR de One Tap debajo del botón "Continuar como". Debe alojarse en un dominio autorizado.

Vínculo a las Condiciones del Servicio de la aplicación (opcional): Se muestra en la pantalla de consentimiento de Acceder con Google y en la información de exención de responsabilidad compatible con el GDPR de One Tap debajo del botón "Continuar como". Debe alojarse en un dominio autorizado.

Navega a la página Acceso a los datos para configurar los permisos de tu app.

- Permisos para las APIs de Google: Los permisos permiten que tu aplicación acceda a los datos privados de tu usuario. Para la autenticación, el permiso predeterminado (correo electrónico, perfil, openid) es suficiente, no es necesario agregar ningún permiso sensible scopes. Por lo general, se recomienda solicitar permisos de forma incremental, en el momento en que se requiere el acceso, en lugar de hacerlo por adelantado.

Consulta "Estado de verificación". Si tu aplicación necesita verificación, haz clic en el botón "Enviar para verificación" para enviarla. Consulta los requisitos de verificación de OAuth para obtener más detalles.

Visualización de la configuración de OAuth durante el acceso

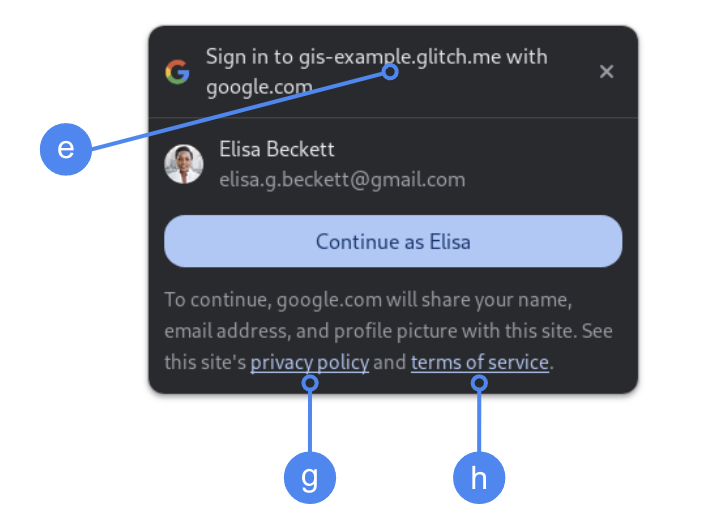

One Tap con FedCM

El dominio autorizado de nivel superior se muestra durante el consentimiento del usuario en Chrome. Solo usar One Tap en iframes de origen cruzado, pero del mismo sitio es un método compatible.

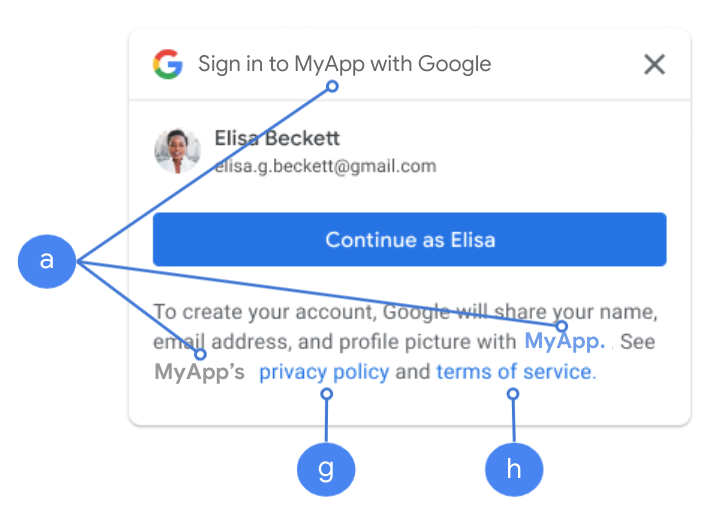

One Tap sin FedCM

El nombre de la aplicación se muestra durante el consentimiento del usuario.

Figura 1: Configuración de consentimiento de OAuth que muestra One Tap en Chrome

Carga la biblioteca cliente

Asegúrate de cargar la biblioteca cliente de Google Identity Services en cualquier página en la que un usuario pueda acceder. Usa el siguiente fragmento de código:

<script src="https://accounts.google.com/gsi/client" async></script>

Puedes optimizar la velocidad de carga de tus páginas si cargas la secuencia de comandos con el atributo async.

Consulta las referencias de la API de HTML y JavaScript para obtener la lista de métodos y propiedades que admite la biblioteca.

Política de Seguridad del Contenido

Si bien es opcional, se recomienda una Política de Seguridad del Contenido para proteger tu app y evitar ataques de secuencias de comandos entre sitios (XSS) attacks. Para obtener más información, consulta Introducción a CSP y CSP y XSS.

Tu Política de Seguridad del Contenido puede incluir una o más directivas, como connect-src, frame-src, script-src, style-src o default-src.

Si tu CSP incluye lo siguiente:

- Directiva

connect-src, agregahttps://accounts.google.com/gsi/para permitir que una página cargue la URL superior de los extremos del servidor de Google Identity Services. - Directiva

frame-src, agregahttps://accounts.google.com/gsi/para permitir la URL superior de los iframes de One Tap y del botón de Acceder con Google. - Directiva

script-src, agregahttps://accounts.google.com/gsi/clientpara permitir la URL de la biblioteca de JavaScript de Google Identity Services. - Directiva

style-src, agregahttps://accounts.google.com/gsi/stylepara permitir la URL de las hojas de estilo de Google Identity Services. - Directiva

default-src, si se usa, es una alternativa si no se especifica ninguna de las directivas anteriores (connect-src,frame-src,script-srcostyle-src). Agregahttps://accounts.google.com/gsi/para permitir que una página cargue la URL superior de los extremos del servidor de Google Identity Services.

Evita enumerar URLs de GIS individuales cuando uses connect-src. Esto ayuda a minimizar las fallas cuando se actualiza GIS. Por ejemplo, en lugar de agregar

https://accounts.google.com/gsi/status usa la URL superior de GIS

https://accounts.google.com/gsi/.

Este encabezado de respuesta de ejemplo permite que Google Identity Services se cargue y se ejecute correctamente:

Content-Security-Policy-Report-Only: script-src

https://accounts.google.com/gsi/client; frame-src

https://accounts.google.com/gsi/; connect-src https://accounts.google.com/gsi/;

Política de Abridor de Origen Cruzado

Es posible que el botón de Acceder con Google y Google One Tap requieran cambios en tu

Cross-Origin-Opener-Policy (COOP) para crear ventanas emergentes correctamente.

Cuando FedCM está habilitado, el navegador renderiza directamente las ventanas emergentes y no se requieren cambios.

Sin embargo, cuando FedCM está inhabilitado, configura el encabezado COOP de la siguiente manera:

- a

same-origin - incluye

same-origin-allow-popups.

Si no se configura el encabezado adecuado, se interrumpe la comunicación entre las ventanas, lo que genera una ventana emergente en blanco o errores similares.