Niektóre interfejsy API Google (te, które akceptują zakresy wrażliwe lub z ograniczeniami ) mają wymagania dotyczące aplikacji, które chcą uzyskać uprawnienia dostępu do danych konsumentów. Te dodatkowe wymagania dotyczące zakresów o ograniczonym dostępie wymagają od aplikacji wykazania, że należy ona do dozwolonego typu, i poddania się dodatkowym weryfikacjom, które mogą obejmować ocenę bezpieczeństwa.

Zastosowanie zakresów z ograniczeniami w interfejsie API zależy głównie od stopnia dostępu wymaganego do udostępnienia odpowiedniej funkcji w aplikacji: tylko do odczytu, tylko do zapisu, do odczytu i zapisu itp.

Gdy używasz OAuth 2.0, aby uzyskać od konta Google uprawnienia do dostępu do tych danych, używasz ciągów znaków zwanych zakresami, aby określić typ danych, do których chcesz uzyskać dostęp, i zakres tego dostępu. Jeśli Twoja aplikacja wymaga zakresów wrażliwych lub z ograniczeniem, musisz przejść proces weryfikacji, chyba że korzystanie z aplikacji kwalifikuje się do wyjątku.

Zakresy z ograniczeniami są mniej liczne niż zakresy wrażliwe. Najczęstsze pytania dotyczące weryfikacji interfejsu OAuth API zawierają aktualną listę zakresów wrażliwych i z ograniczeniami. Te zakresy zapewniają szeroki dostęp do danych użytkowników Google i wymagają przejścia procesu weryfikacji zakresu, zanim poprosisz o nie na dowolnym koncie Google. Informacje o tym wymaganiu znajdziesz w zasadach dotyczących danych użytkownika w usługach interfejsu API Google i dodatkowych wymaganiach dotyczących konkretnych zakresów interfejsu API lub na stronie Google dla deweloperów poświęconej konkretnej usłudze. Jeśli przechowujesz lub przesyłasz dane z zakresów z ograniczeniami na serwerach, musisz przejść ocenę zabezpieczeń.

Omówienie zakresów z ograniczeniami

Jeśli Twoja aplikacja prosi o zakresy z ograniczeniami i nie kwalifikuje się do wyjątku, musisz spełnić dodatkowe wymagania dotyczące zakresów interfejsu API określone w zasadach dotyczących danych użytkownika w usługach Google API lub wymagania dotyczące konkretnych usług na stronie Google dla deweloperów. Wymaga to bardziej szczegółowego procesu weryfikacji.

Informacje o używaniu lunety

- Sprawdź zakresy, których używa Twoja aplikacja lub których chcesz używać. Aby sprawdzić, jakich zakresów używasz, przejrzyj kod źródłowy aplikacji i poszukaj zakresów wysyłanych z prośbami o autoryzację.

- Sprawdź, czy każdy zakres jest niezbędny do zamierzonych działań funkcji aplikacji i czy używa najmniejszych uprawnień wymaganych do udostępnienia tej funkcji. Interfejs API Google ma zwykle dokumentację referencyjną na stronie Google dla deweloperów, która zawiera informacje o punktach końcowych, w tym o zakresie wymaganym do wywołania punktu końcowego lub określonych właściwości. Więcej informacji o zakresach dostępu wymaganych w przypadku punktów końcowych interfejsu API wywoływanych przez aplikację znajdziesz w dokumentacji referencyjnej tych punktów końcowych. For example, for an app that only uses Gmail APIs to occasionally send emails on a user's behalf, don't request the scope that provides full access to the user's email data.

- Dane otrzymane z interfejsu API Google muszą być wykorzystywane wyłącznie zgodnie z zasadami tego interfejsu oraz w sposób, w jaki informujesz o tym użytkowników w działaniach aplikacji i w polityce prywatności.

- Więcej informacji o każdym zakresie, w tym o jego potencjalnym sensitive or restricted stanie, znajdziesz w dokumentacji interfejsu API.

- Zadeklaruj wszystkie zakresy używane przez aplikację w Cloud Console Data Access page. Określone zakresy są grupowane w kategoriach wrażliwych lub z ograniczeniami, aby wyróżnić dodatkową weryfikację, która jest wymagana.

- Znajdź najlepszy zakres, który pasuje do danych używanych przez Twoją integrację, poznaj jego zastosowanie, ponownie sprawdź, czy wszystko działa w środowisku testowym, a następnie przygotuj się do przesłania prośby o weryfikację.

W planie wprowadzenia aplikacji lub nowych funkcji, które wymagają nowego zakresu, uwzględnij czas potrzebny na ukończenie weryfikacji. Jeden z tych dodatkowych wymogów pojawia się, gdy aplikacja uzyskuje dostęp do danych użytkownika Google z serwera lub za jego pośrednictwem albo ma taką możliwość. W takich przypadkach system musi co roku przechodzić ocenę bezpieczeństwa przeprowadzaną przez niezależnego zewnętrznego oceniającego zatwierdzonego przez Google. Z tego powodu proces weryfikacji zakresów z ograniczeniami może potrwać kilka tygodni. Pamiętaj, że wszystkie aplikacje muszą najpierw przejść weryfikację marki, która zwykle trwa 2–3 dni robocze, jeśli informacje o marce zmieniły się od czasu ostatniej zatwierdzonej weryfikacji ekranu zgody OAuth.

Dozwolone typy aplikacji

Niektóre typy aplikacji mogą uzyskiwać dostęp do ograniczonych zakresów w przypadku poszczególnych usług. Rodzaje aplikacji znajdziesz na stronie Google dla deweloperów dotyczącej konkretnego produktu (np. w zasadach interfejsu Gmail API).

Twoim obowiązkiem jest zrozumienie i określenie typu aplikacji. Jeśli jednak nie masz pewności co do typu aplikacji, podczas przesyłania jej do weryfikacji możesz nie zaznaczać żadnej opcji w odpowiedzi na pytanie Jakich funkcji będziesz używać?. Zespół weryfikacyjny interfejsu Google API określi następnie typ aplikacji.

Ocena zabezpieczeń

Każda aplikacja, która prosi o dostęp do danych objętych ograniczeniami użytkowników Google i ma możliwość uzyskiwania dostępu do danych z serwera innej firmy lub za jego pośrednictwem, musi przejść ocenę bezpieczeństwa przeprowadzaną przez ekspertów ds. bezpieczeństwa powołanych przez Google. Ta ocena pomaga chronić dane użytkowników Google, ponieważ weryfikuje, czy wszystkie aplikacje, które mają dostęp do danych użytkowników Google, potrafią bezpiecznie przetwarzać dane i usuwać je na żądanie użytkownika.

Aby ujednolicić ocenę bezpieczeństwa, korzystamy z App Defense Alliance i ramowego programu oceny bezpieczeństwa aplikacji w chmurze (CASA).

Jak wspomnieliśmy wcześniej, aby zachować dostęp do zweryfikowanych zakresów o ograniczonym dostępie, aplikacje muszą być ponownie weryfikowane pod kątem zgodności i przechodzić ocenę bezpieczeństwa co najmniej co 12 miesięcy od daty zatwierdzenia przez oceniającego dokumentu Letter of Assessment (LOA). Jeśli aplikacja doda nowy zakres z ograniczeniami, może być konieczne ponowne sprawdzenie jej pod kątem bezpieczeństwa, aby uwzględnić dodatkowy zakres, jeśli nie został on uwzględniony w poprzedniej ocenie.

Gdy nadejdzie czas ponownej certyfikacji aplikacji, zespół weryfikacyjny Google wyśle Ci e-maila. Aby mieć pewność, że o tym corocznym egzekwowaniu zasad zostaną powiadomieni odpowiedni członkowie Twojego zespołu, powiąż z projektem dodatkowe konta Google jako właściciel lub edytujący. Cloud Console Pomaga też aktualizować adresy e-mail pomocy dla użytkowników i deweloperów podane w specyfikacji Google Cloud Console OAuth Branding page.

Przygotowanie do weryfikacji

Wszystkie aplikacje, które korzystają z interfejsów API Google, aby prosić o dostęp do danych, muszą wykonać te czynności, aby przejść weryfikację marki:

- Sprawdź, czy Twoja aplikacja nie należy do żadnego z przypadków użycia wymienionych w sekcji Wyjątki od wymagań dotyczących weryfikacji.

- Upewnij się, że Twoja aplikacja jest zgodna z wymaganiami dotyczącymi marki powiązanych interfejsów API lub usługi. Na przykład zapoznaj się z wytycznymi dotyczącymi marki w przypadku zakresów logowania się przez Google.

- Potwierdź własność autoryzowanych domen projektu w Google Search Console. Użyj konta Google powiązanego z Twoim projektem API Console jako właściciel lub edytujący.

- Upewnij się, że wszystkie informacje o marce na ekranie zgody OAuth, takie jak nazwa aplikacji, adres e-mail pomocy, identyfikator URI strony głównej, identyfikator URI polityki prywatności itp., dokładnie odzwierciedlają tożsamość aplikacji.

Wymagania dotyczące strony głównej aplikacji

Upewnij się, że Twoja strona główna spełnia te wymagania:

- Strona główna musi być dostępna publicznie, a nie tylko dla zalogowanych użytkowników witryny.

- Strona główna musi być wyraźnie powiązana z aplikacją, która jest sprawdzana.

- Linki do informacji o aplikacji w Sklepie Google Play lub na jej stronie na Facebooku nie są uznawane za prawidłowe strony główne aplikacji.

Wymagania dotyczące linku do polityki prywatności aplikacji

Upewnij się, że polityka prywatności aplikacji spełnia te wymagania:

- Polityka prywatności musi być widoczna dla użytkowników, hostowana w tej samej domenie co strona główna aplikacji i powiązana z ekranem zgody OAuth Google API Console. Pamiętaj, że strona główna musi zawierać opis funkcjonalności aplikacji oraz linki do polityki prywatności i opcjonalnych warunków korzystania z usługi.

- Polityka prywatności musi określać sposób, w jaki aplikacja uzyskuje dostęp do danych użytkowników Google, wykorzystuje, przechowuje lub udostępnia te dane. The privacy policy must comply with the Google API Services User Data Policy and the Limited Use requirements for restricted scopes. Musisz ograniczyć wykorzystywanie danych użytkowników Google do praktyk, które są opisane w opublikowanej polityce prywatności.

- Review example cases of privacy policies that don't meet the Limited Use requirements.

Jak przesłać aplikację do weryfikacji

Google Cloud Console Projekt porządkuje wszystkie zasoby Cloud Console . Projekt składa się z zestawu powiązanych kont Google, które mają uprawnienia do wykonywania operacji w projekcie, zestawu włączonych interfejsów API oraz ustawień płatności, uwierzytelniania i monitorowania tych interfejsów. Projekt może na przykład zawierać co najmniej jednego klienta OAuth, konfigurować interfejsy API do użytku przez tych klientów i konfigurować ekran akceptacji OAuth, który jest wyświetlany użytkownikom, zanim zezwolą oni na dostęp do Twojej aplikacji.

Jeśli któryś z Twoich klientów OAuth nie jest gotowy do wdrożenia w środowisku produkcyjnym, zalecamy usunięcie go z projektu, który prosi o weryfikację. Możesz to zrobić w Clients page.

Aby przesłać dokumenty do weryfikacji, wykonaj te czynności:

- Upewnij się, że Twoja aplikacja jest zgodna z Warunkami korzystania z interfejsów API Google i zasadami dotyczącymi danych użytkownika w usługach interfejsów API Google.

- Dbaj o aktualność ról właściciela i edytującego na powiązanych kontach projektu, a także adresu e-mail pomocy dla użytkowników i informacji kontaktowych dewelopera na ekranie zgody OAuth w Cloud Console. Dzięki temu odpowiedni członkowie zespołu będą otrzymywać powiadomienia o nowych wymaganiach.

- Otwórz Cloud ConsoleCentrum weryfikacji OAuth.

- Kliknij przycisk Selektor projektów.

-

W wyświetlonym oknie Wybierz spośród wybierz swój projekt. Jeśli nie możesz znaleźć projektu, ale znasz jego identyfikator, możesz utworzyć adres URL w przeglądarce w tym formacie:

https://console.developers.google.com/auth/branding?project=[PROJECT_ID]

Zastąp [PROJECT_ID] identyfikatorem projektu, którego chcesz użyć.

- Kliknij przycisk Edytuj aplikację.

- Wpisz niezbędne informacje na stronie ekranu zgody OAuth, a potem kliknij przycisk Zapisz i kontynuuj.

- Kliknij przycisk Dodaj lub usuń zakresy, aby zadeklarować wszystkie zakresy wymagane przez aplikację. W sekcji Zakresy niewrażliwe jest wstępnie wypełniony początkowy zestaw zakresów niezbędnych do Logowania przez Google. Dodane zakresy są klasyfikowane jako niewrażliwe. sensitive, or restricted

- Podaj maksymalnie 3 linki do istotnej dokumentacji dotyczącej powiązanych funkcji w Twojej aplikacji.

-

W kolejnych krokach podaj dodatkowe informacje o aplikacji, o które Cię poprosimy.

- Ensure your app complies with the Additional requirements for specific API scopes, which includes undergoing an annual security assessment if your app accesses restricted scope Google users' data from or through a third-party server.

- Ensure your app is one of the allowed types specified in the Limited Use section of the Additional requirements for specific API scopes page.

- If your app is a task automation platform, your demonstration video must showcase how multiple API workflows are created and automated, and in which directions user data flows.

-

Prepare a video that fully demonstrates how a user initiates and grants access to the requested scopes and shows, in detail, the usage of the granted sensitive and restricted scopes in the app. Upload the video to YouTube Studio and set Visibility as Unlisted. You need to provide a link to the demonstration video in the YouTube link field.

- Show the OAuth grant process that users will experience, in English. This includes the consent flow and, if you use Google Sign-In, the sign-in flow.

- Show that the OAuth consent screen correctly displays the App Name.

- Show that the browser address bar of the OAuth consent screen correctly includes your app's OAuth client ID.

- To show how the data will be used, demonstrate the functionality that's enabled by each sensitive and restricted scope that you request.

- If you use multiple clients, and therefore have multiple OAuth client IDs, show how the data is accessed on each OAuth client.

- Select your permitted application type from the "What features will you use?" list.

- Describe how you will use the restricted scopes in your app and why more limited scopes aren't sufficient.

- Jeśli podana przez Ciebie konfiguracja aplikacji wymaga weryfikacji, możesz przesłać aplikację do weryfikacji. Wypełnij wymagane pola, a następnie kliknij Prześlij, aby rozpocząć proces weryfikacji.

Po przesłaniu aplikacji zespół ds. bezpieczeństwa i zaufania Google skontaktuje się z Tobą e-mailem, aby poprosić o dodatkowe informacje lub poinstruować Cię, co musisz zrobić. Sprawdź adresy e-mail w sekcji Informacje kontaktowe dewelopera oraz adres e-mail pomocy na ekranie zgody OAuth, aby sprawdzić, czy nie ma tam próśb o dodatkowe informacje. Możesz też wyświetlić stronę ekranu zgody OAuth w projekcie, aby sprawdzić jego bieżący stan weryfikacji, w tym czy proces weryfikacji został wstrzymany, ponieważ czekamy na Twoją odpowiedź.

Wyjątki od wymagań weryfikacyjnych

Jeśli Twoja aplikacja będzie używana w którymś z scenariuszy opisanych w kolejnych sekcjach, nie musisz przesyłać jej do sprawdzenia.

Do użytku osobistego

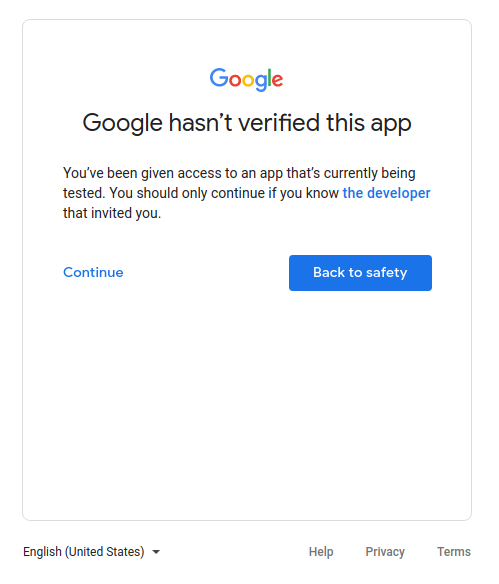

Może to być przydatne, jeśli jesteś jedynym użytkownikiem aplikacji lub jeśli korzysta z niej tylko kilka osób, które znasz osobiście. Ty i ograniczona liczba użytkowników możecie bez obaw przejść przez ekran aplikacji niezweryfikowanej i przyznać dostęp do aplikacji kontom osobistym.

Projekty używane na poziomach Development, Testing lub Staging

Aby zachować zgodność z zasadami dotyczącymi protokołu Google OAuth 2.0, zalecamy używanie różnych projektów w środowiskach testowych i produkcyjnych. Zalecamy przesyłanie aplikacji do weryfikacji tylko wtedy, gdy chcesz udostępnić ją każdemu użytkownikowi mającemu konto Google. Dlatego jeśli aplikacja jest na etapie programowania, testowania lub stagingu, weryfikacja nie jest wymagana.

Jeśli Twoja aplikacja jest w fazie rozwoju lub testów, możesz pozostawić Stan publikowania w ustawieniu domyślnym Testowanie. To ustawienie oznacza, że Twoja aplikacja jest nadal w fazie rozwoju i jest dostępna tylko dla użytkowników, których dodasz do listy testowych. Musisz zarządzać listą kont Google, które są zaangażowane w rozwój lub testowanie Twojej aplikacji.

Tylko dane należące do usługi

Jeśli Twoja aplikacja używa konta usługi, aby uzyskiwać dostęp tylko do własnych danych, i nie uzyskuje dostępu do danych użytkownika (połączonych z kontem Google), nie musisz przesyłać jej do weryfikacji.

Aby dowiedzieć się, czym są konta usługi, zapoznaj się z artykułem Konta usługi w dokumentacji Google Cloud. Instrukcje korzystania z konta usługi znajdziesz w artykule Używanie protokołu OAuth 2.0 w aplikacjach międzyserwerowych.

Jest przeznaczony tylko do użytku wewnętrznego

Oznacza to, że aplikacja jest używana tylko przez osoby z Twojej organizacji Google Workspace lub Cloud Identity. Projekt musi należeć do organizacji, a jego ekran akceptacji OAuth musi być skonfigurowany dla wewnętrznego typu użytkownika. W takim przypadku aplikacja może wymagać zatwierdzenia przez administratora organizacji. Więcej informacji znajdziesz w artykule Dodatkowe kwestie dotyczące Google Workspace.

- Dowiedz się więcej o aplikacjach publicznych i wewnętrznych.

- Dowiedz się, jak oznaczyć aplikację jako wewnętrzną, z często zadawanego pytania Jak oznaczyć aplikację jako przeznaczoną tylko do użytku wewnętrznego.

Instalacja w całej domenie

Jeśli planujesz, że Twoja aplikacja będzie kierowana tylko do użytkowników organizacji Google Workspace lub Cloud Identity i zawsze będzie korzystać z instalacji w całej domenie, nie będzie wymagać weryfikacji marki. Jeśli jednak Twoja aplikacja korzysta z zakresów z ograniczeniami lub wrażliwych, wymagana jest weryfikacja aplikacji. Dzieje się tak, ponieważ instalacja w całej domenie umożliwia administratorowi domeny przyznanie aplikacjom zewnętrznym i wewnętrznym dostępu do danych użytkowników. Tylko administratorzy organizacji mogą dodać aplikację do listy dozwolonych, aby można było jej używać w ich domenach.

Więcej informacji o tym, jak przekształcić aplikację w instalację w całej domenie, znajdziesz w sekcji Najczęstsze pytania. Moja aplikacja ma użytkowników z kontami firmowymi z innej domeny Google Workspace.