अपने ऐप्लिकेशन में App Check लाइब्रेरी जोड़ने के बाद, लेकिन App Check लागू करने से पहले, आपको यह पक्का करना होगा कि ऐसा करने से, आपके मौजूदा असली उपयोगकर्ताओं को कोई परेशानी न हो.

इस फ़ैसले को लेने के लिए, App Check अनुरोध की मेट्रिक का इस्तेमाल किया जा सकता है. App Check की मेट्रिक को Google API Console या Firebase कंसोल में मॉनिटर किया जा सकता है.

Google API Consoleमें मेट्रिक मॉनिटर करना

अपने iOS OAuth क्लाइंट के लिए मेट्रिक देखने के लिए, क्रेडेंशियल पेज में जाकर, क्लाइंट की बदलाव करने वाली व्यू पर जाएं. यहां आपको iOS के लिए Google Identity सेक्शन में, पेज के दाईं ओर मेट्रिक दिखेंगी. इन मेट्रिक से, आपको App Check के अनुरोध की मेट्रिक दिखेंगी. इन मेट्रिक में यह जानकारी शामिल होती है:

- पुष्टि किए गए अनुरोधों की संख्या - ऐसे अनुरोध जिनमें मान्य App Check टोकन मौजूद है. App Check लागू करने की सुविधा चालू करने के बाद, सिर्फ़ इस कैटगरी के अनुरोध पूरे किए जाएंगे.

- पुष्टि नहीं किए गए अनुरोधों की संख्या: हो सकता है कि क्लाइंट के ये अनुरोध पुराने हों - इन अनुरोधों में App Check टोकन मौजूद नहीं है. ऐसा हो सकता है कि ये अनुरोध आपके ऐप्लिकेशन के किसी पुराने वर्शन से किए गए हों, जिसमें App Check लागू नहीं किया गया है.

- पुष्टि नहीं किए गए अनुरोधों की संख्या: अनजान सोर्स से मिले अनुरोध - ऐसे अनुरोध जिनमें App Check टोकन मौजूद नहीं है. साथ ही, ऐसा नहीं लगता कि ये अनुरोध आपके ऐप्लिकेशन से किए गए हैं.

- पुष्टि नहीं किए गए अनुरोधों की संख्या: अमान्य अनुरोध - ऐसे अनुरोध जिनमें App Check का अमान्य टोकन शामिल होता है. ये अनुरोध, ऐसे क्लाइंट से मिल सकते हैं जो आपके ऐप्लिकेशन के नाम पर धोखाधड़ी करने की कोशिश कर रहा है या ये अनुरोध, एमुलेट किए गए एनवायरमेंट से मिल सकते हैं.

Firebase कंसोल में मेट्रिक मॉनिटर करना

अपने प्रोजेक्ट की मेट्रिक को एक साथ या अलग-अलग OAuth क्लाइंट के लिए देखा जा सकता है:

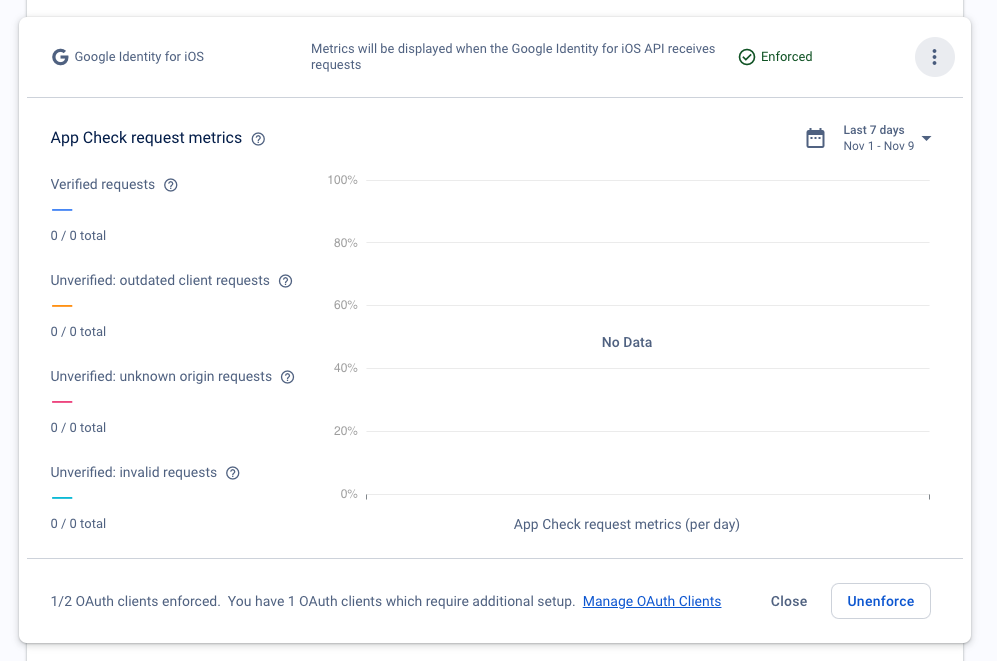

अपने प्रोजेक्ट के लिए, App Check के अनुरोध की मेट्रिक देखने के लिए, Firebase कंसोल के App Check सेक्शन को खोलें. इसके बाद, Google Identity for iOS सेक्शन को बड़ा करें. उदाहरण के लिए:

किसी OAuth क्लाइंट के लिए, App Check के अनुरोध की मेट्रिक देखने के लिए, Firebase कंसोल का OAuth क्लाइंट पेज खोलें. इसके बाद, क्लाइंट से जुड़े सेक्शन को बड़ा करें.

अनुरोध की मेट्रिक को चार कैटगरी में बांटा गया है:

पुष्टि किए गए अनुरोध वे होते हैं जिनमें मान्य App Check टोकन होता है. App Check लागू करने की सुविधा चालू करने के बाद, सिर्फ़ इस कैटगरी के अनुरोध पूरे किए जाएंगे.

पुराने क्लाइंट के अनुरोध वे होते हैं जिनमें ऐप्लिकेशन की जांच करने वाला टोकन मौजूद नहीं होता. ये अनुरोध, Firebase SDK के पुराने वर्शन से किए जा सकते हैं. ऐसा तब होता है, जब ऐप्लिकेशन में App Check को शामिल नहीं किया गया था.

अनजान सोर्स से मिली वे अनुरोध होते हैं जिनमें App Check टोकन मौजूद नहीं होता. साथ ही, ऐसा नहीं लगता कि वे Firebase SDK टूल से मिले हैं. ये अनुरोध, चुराए गए एपीआई पासकोड का इस्तेमाल करके किए गए हो सकते हैं. इसके अलावा, ये ऐसे फ़र्ज़ी अनुरोध भी हो सकते हैं जिन्हें Firebase SDK के बिना किया गया हो.

अमान्य अनुरोध वे होते हैं जिनमें अमान्य App Check टोकन होता है. यह टोकन, ऐसे क्लाइंट से मिल सकता है जो आपके ऐप्लिकेशन के नाम पर झूठा दावा कर रहा हो या यह टोकन, एमुलेट किए गए एनवायरमेंट से मिल सकता है.

अपने ऐप्लिकेशन के लिए इन कैटगरी के डिस्ट्रिब्यूशन से जुड़ी जानकारी के आधार पर, आपको यह तय करना चाहिए कि नीति उल्लंघन रोकने से जुड़ी सुविधा को कब चालू करना है. यहां कुछ दिशा-निर्देश दिए गए हैं:

अगर हाल ही के ज़्यादातर अनुरोध, पुष्टि किए गए क्लाइंट से मिले हैं, तो अपने पुष्टि करने वाले एंडपॉइंट को सुरक्षित रखने के लिए, नीति लागू करने की सुविधा चालू करें.

अगर हाल ही के ज़्यादातर अनुरोध, ऐसे क्लाइंट से मिले हैं जिनके वर्शन पुराने हो चुके हैं, तो उपयोगकर्ताओं को परेशानी से बचाने के लिए, नीति उल्लंघन ठीक करने की सुविधा को चालू करने से पहले, ज़्यादा उपयोगकर्ताओं के ऐप्लिकेशन अपडेट करने का इंतज़ार करें. रिलीज़ किए गए ऐप्लिकेशन पर App Check लागू करने से, ऐप्लिकेशन के पुराने वर्शन काम नहीं करेंगे. ऐसा इसलिए, क्योंकि वे App Check SDK के साथ इंटिग्रेट नहीं किए गए हैं.

अगर आपका ऐप्लिकेशन अब तक लॉन्च नहीं हुआ है, तो आपको App Check लागू करने की सुविधा तुरंत चालू करनी चाहिए. ऐसा इसलिए, क्योंकि इस्तेमाल में कोई भी पुराना क्लाइंट नहीं है.

अगले चरण

जब आपको यह पता चल जाए कि App Check से आपके उपयोगकर्ताओं पर क्या असर पड़ेगा और आप आगे बढ़ने के लिए तैयार हों, तब App Check लागू करने की सुविधा चालू करें.