ภาพรวม

การตรวจสอบนี้จะตรวจสอบว่ามีการแทรกสคริปต์โฆษณาลงในหน้าเว็บหรือไม่ ทรัพยากรอื่นๆ ในหน้าเว็บอาจทำให้การดึงข้อมูลและโหลดข้อมูลที่แทรกได้ล่าช้า สคริปต์ ซึ่งทำให้การโหลดโฆษณาล่าช้า ในบางสถานการณ์ เหตุการณ์เหล่านี้ สคริปต์อาจไม่ถูกดึงข้อมูลเลย ทำให้ไม่สามารถโหลดโฆษณาได้

คำแนะนำ

โหลดสคริปต์ผ่านแท็กสคริปต์แบบไม่พร้อมกันเพื่อเพิ่มความเร็ว ตัวสแกนการโหลดล่วงหน้าของเบราว์เซอร์ สามารถดึงข้อมูลแท็กสคริปต์ก่อนหน้านี้ แม้ว่าทรัพยากรที่บล็อกการแสดงผลจะบล็อกอยู่ การทำงานของสคริปต์

| ไม่ถูกต้อง |

<script>

var el = document.createElement('script');

el.src = 'https://securepubads.g.doubleclick.net/tag/js/gpt.js';

var node = document.getElementsByTagName('script')[0];

node.parentNode.insertBefore(el, node);

</script> |

| ถูกต้อง |

<script async src="https://securepubads.g.doubleclick.net/tag/js/gpt.js"></script> |

ระบุแหล่งที่มาของสคริปต์โฆษณาที่แทรก

บางครั้งอาจไม่ชัดเจนว่าสคริปต์โฆษณาถูกแทรกลงในหน้าเว็บอย่างไร หรือแม้กระทั่งสิ่งที่กำลังถูกแทรกอยู่เลย เช่น เมื่อตรวจสอบแหล่งที่มา ของหน้าเว็บหลังจากโหลด แท็กสคริปต์ที่แทรกอาจปรากฏขึ้น แยกแยะจากแท็กที่โหลดแบบคงที่ไม่ได้

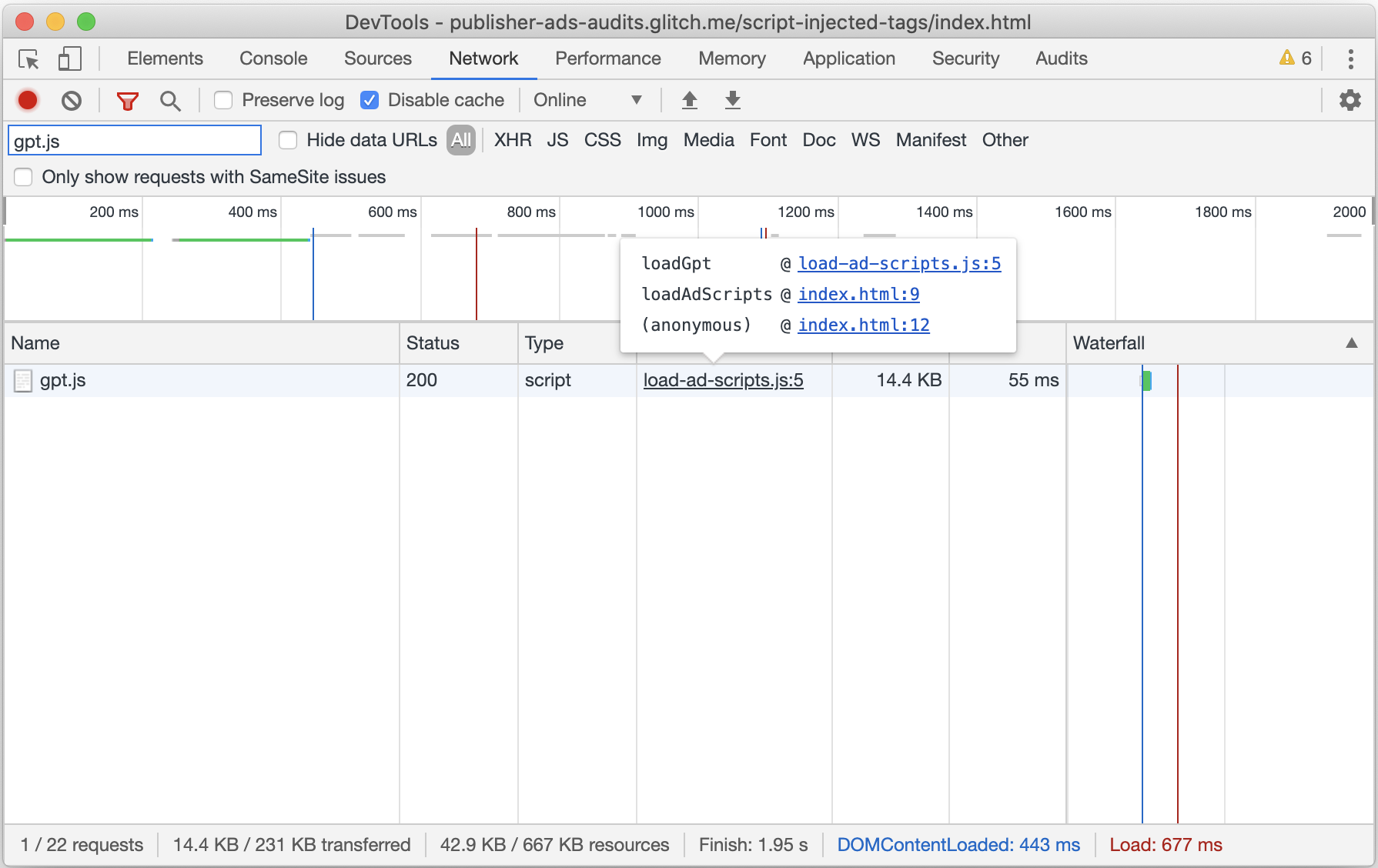

ในกรณีเหล่านี้ ให้ใช้แท็บ "เครือข่าย" ใน Chrome DevTools เพื่อระบุซอร์ส ของสคริปต์โฆษณาที่แทรก

- เปิดเครื่องมือสำหรับนักพัฒนาเว็บโดยกด

Control+Shift+JหรือCommand+Option+J(Mac) - ไปที่แท็บเครือข่าย

- หากไม่เห็น ให้คลิกตัวกรอง

เพื่อเปิดแถบตัวกรองและพิมพ์

ชื่อสคริปต์ที่การตรวจสอบนี้แจ้งว่าไม่เหมาะสมในช่องข้อความ

เพื่อเปิดแถบตัวกรองและพิมพ์

ชื่อสคริปต์ที่การตรวจสอบนี้แจ้งว่าไม่เหมาะสมในช่องข้อความ - หากไม่เห็น ให้คลิกขวาที่ส่วนหัวของตารางใดก็ได้แล้วเลือก ตัวเริ่มเพื่อรวมคอลัมน์ตัวเริ่มต้นในคำขอเครือข่าย ตาราง Waterfall

- โหลดหน้านี้ซ้ำเพื่อบันทึกการจราจรของข้อมูลในเครือข่าย

ดังที่เห็นในภาพหน้าจอด้านบน คอลัมน์ตัวเริ่มต้นจะมีข้อมูล เกี่ยวกับแหล่งที่มาของสคริปต์ที่เป็นปัญหา คุณสามารถคลิกลิงก์แหล่งที่มาเพื่อ ข้ามไปที่โค้ดที่ทำหน้าที่ออกคำขอสคริปต์โฆษณาโดยตรง หรือ ให้วางเมาส์เหนือลิงก์แหล่งที่มาเพื่อดูการโทรทั้งหมดที่นำไปสู่คำขอ

ข้อมูลเพิ่มเติม

การตรวจสอบนี้ดําเนินการกับรายการสคริปต์โฆษณาที่อนุญาตไว้ซึ่งทราบแล้วว่าปลอดภัย เพื่อโหลดแบบคงที่ โดยรายการในปัจจุบันมีดังนี้

| คลัง | สคริปต์ |

|---|---|

| AdSense |

pagead2.googlesyndication.com/pagead/js/adsbygoogle.js

|

| บริการสำหรับผู้เผยแพร่โฆษณา Amazon |

amazon-adsystem.com/aax2/apstag.js

|

| ผู้เสนอราคาโดยตรงของ Criteo |

static.criteo.net/js/*/publishertag.js

|

| แท็กผู้เผยแพร่โฆษณาผ่าน Google |

|

| Index Exchange |

js-sec.indexww.com/ht/p/*.js

|

การแทรกแซง document.write()

"สคริปต์อะซิงโครนัส" ที่มีการแทรกสคริปต์ ถือว่าเป็นอันตราย

การเพิ่มข้อมูลโค้ดแบบไม่พร้อมกัน