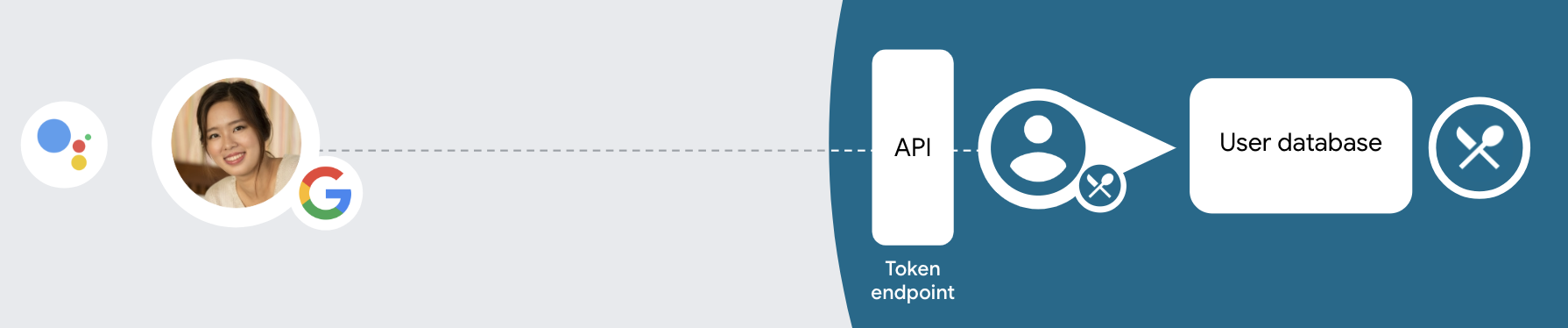

קישור מסוג OAuth וכניסה באמצעות חשבון Google מוסיף 'כניסה באמצעות חשבון Google' על בסיס פרוטוקול OAuth. קישור חשבונות. כך המשתמשים ב-Google יכולים לבצע קישור קולי פשוט וקל וגם לאפשר קישור חשבונות למשתמשים שנרשמו לשירות באמצעות זהות שאינה של Google.

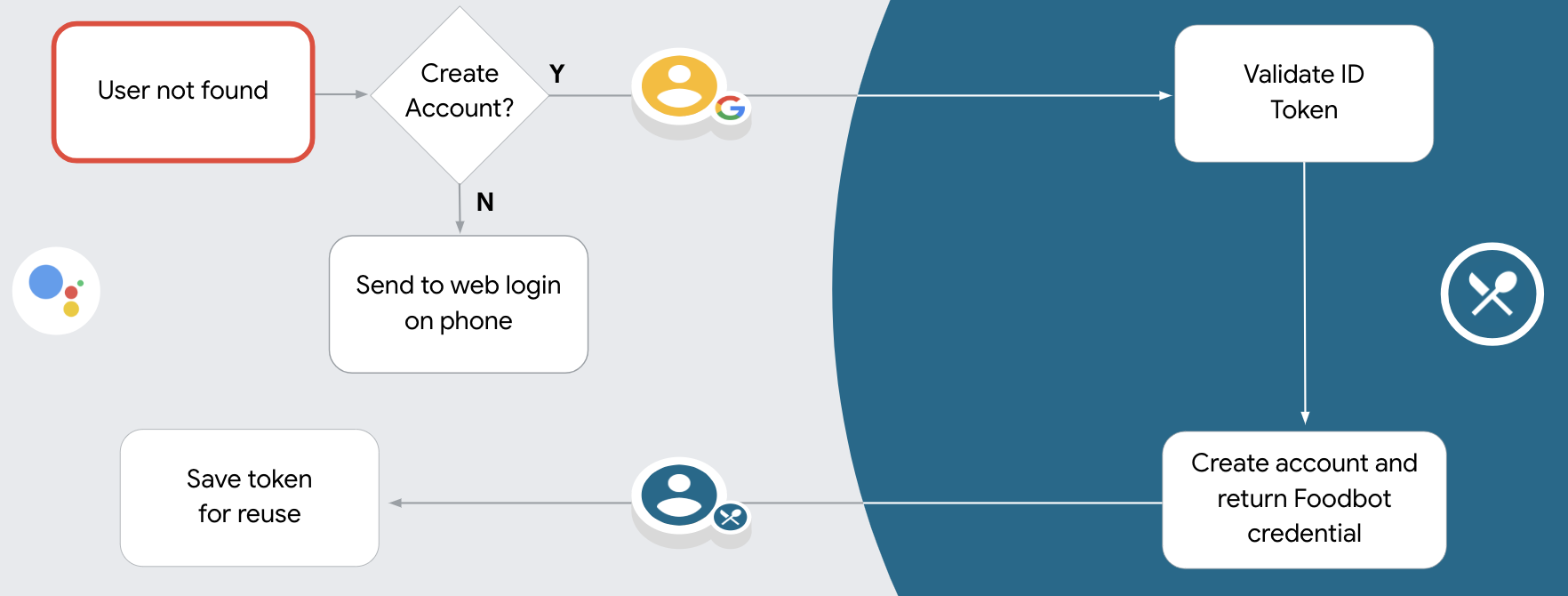

סוג הקישור הזה מתחיל בכניסה באמצעות חשבון Google, שמאפשרת לבדוק אם חשבון המשתמש קיימים במערכת שלך פרטים מפרופיל Google. אם פרטי המשתמש לא נמצא במערכת, מתחיל תהליך סטנדרטי של OAuth. המשתמש יכול גם לבחור אם ליצור חשבון חדש עם הפרטים מפרופיל Google שלו.

כדי לבצע קישור חשבונות באמצעות OAuth וכניסה באמצעות חשבון Google, יש לפעול לפי ההנחיות הכלליות הבאות שלבים:

- קודם כל, מבקשים מהמשתמש להביע הסכמה לגישה לפרופיל Google שלו.

- משתמשים במידע מהפרופיל שלהם כדי לזהות את המשתמש.

- אם לא מצאתם התאמה למשתמש Google במערכת האימות:

התהליך ממשיך בהתאם לאופן שבו הגדרתם את פרויקט הפעולות

במסוף הפעולות כדי לאפשר יצירת חשבונות משתמשים באמצעות קול או רק

באתר שלך.

- אם מאפשרים יצירת חשבון באמצעות הקול, צריך לאמת את המזהה שהתקבל מ-Google. לאחר מכן אפשר ליצור משתמש על סמך את פרטי הפרופיל שבאסימון המזהה.

- אם לא תאפשרו ליצור חשבונות באמצעות הקול, המשתמש יועבר אל דפדפן שבו ניתן לטעון את דף ההרשאה ולהשלים את תהליך המשתמש בתהליך היצירה.

תמיכה ביצירת חשבון באמצעות הקול

אם מאפשרים יצירה של חשבון משתמש באמצעות הקול, Assistant שואלת את המשתמש אם הוא רוצה לבצע את הפעולות הבאות:

- ליצור חשבון חדש במערכת שלכם באמצעות הפרטים של חשבון Google שלו, או

- להיכנס למערכת האימות באמצעות חשבון אחר, אם יש לו חשבון קיים שאינו של Google.

מומלץ לאפשר יצירת חשבונות באמצעות הקול אם רוצים לצמצם את תהליך יצירת החשבון. המשתמש צריך רק לעזוב את התהליך הקולי אם הם רוצים להיכנס באמצעות חשבון קיים שאינו של Google.

אי אפשר ליצור חשבונות באמצעות פקודות קוליות

אם אישרתם את האפשרות ליצור חשבון משתמש באמצעות הקול, Assistant תפתח את כתובת ה-URL של האתר שסיפקת לצורך אימות משתמשים. אם האינטראקציה מתרחשת במכשיר שאין בו מסך, Assistant מפנה את המשתמש לטלפון כדי להמשיך בתהליך קישור החשבונות.

מומלץ למנוע את האפשרות ליצור אם:

אינך רוצה לאפשר למשתמשים שיש להם חשבונות שאינם של Google ליצור חשבון חדש חשבון משתמש מסוים ואתם רוצים שהם יקושרו לחשבונות המשתמש הקיימים שלהם במערכת האימות. לדוגמה, אם אתם מציעים מועדון לקוחות, כדאי לוודא שהמשתמש לא מאבד את הנקודות שנצברו חשבון קיים.

צריכה להיות לך שליטה מלאה על תהליך יצירת החשבון. לדוגמה, אפשר: לאסור את היצירה אם אתם צריכים להציג למשתמש את התנאים וההגבלות שלכם במהלך יצירת חשבון.

הטמעת קישור לחשבון OAuth ולכניסה באמצעות חשבון Google

החשבונות מקושרים לתהליכי OAuth 2.0 המקובלים בתחום. ב-Actions on Google יש תמיכה בתהליכים של קוד ההרשאה המרומז.

在隐式代码流程中,Google 会在用户浏览器中打开您的授权端点。成功登录后,系统会向 Google 返回长期访问令牌。现在,从 Google 助理向你的 Action 发送的每个请求中都包含此访问令牌。

在授权代码流程中,您需要两个端点:

- 授权端点,该端点负责向尚未登录的用户显示登录界面,并以短期授权代码的形式记录所请求的访问。

- 令牌交换端点,负责两种类型的交换:

- 将授权代码交换为长期刷新令牌和短期访问令牌。用户完成帐号关联流程后,系统会进行这种交换。

- 将长期刷新令牌换成短期访问令牌。Google 需要新访问令牌时,由于此令牌已过期,因此会进行此交换。

虽然隐式代码流程的实现更简单,但 Google 建议通过隐式流程发出的访问令牌永远不会过期,因为将令牌过期与隐式流程一起使用会强制用户再次关联其帐号。如果出于安全考虑需要令牌到期,强烈建议您考虑使用身份验证代码流程。

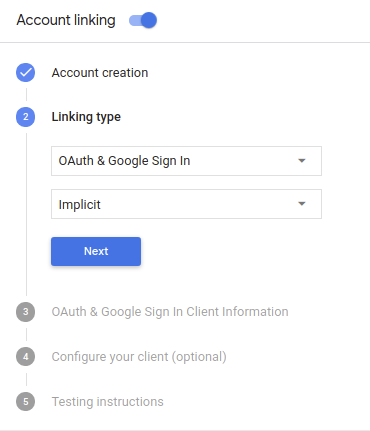

הגדרת הפרויקט

כדי להגדיר בפרויקט שימוש בחשבון OAuth ובחשבון עם כניסה באמצעות חשבון Google קישור, בצעו את השלבים הבאים:

- פותחים את מסוף הפעולות ובוחרים את הפרויקט שבו רוצים להשתמש.

- לוחצים על הכרטיסייה פיתוח ובוחרים באפשרות קישור חשבונות.

- מפעילים את המתג לצד קישור חשבונות.

- בקטע יצירת חשבון, בוחרים באפשרות כן.

בקטע Linking type (סוג הקישור), בוחרים באפשרות OAuth & כניסה באמצעות חשבון Google ומרומז.

ב-Client Information, מבצעים את הפעולות הבאות:

- מקצים ערך ל-Client-ID שהונפק על ידי הפעולות שלכם ל-Google כדי לזהות בקשות מ-Google.

- מוסיפים את כתובות ה-URL של נקודות הקצה ב-Authorization וב-Token Exchange.

לוחצים על שמירה.

הטמעה של שרת OAuth

为了支持 OAuth 2.0 隐式流程,您的服务会进行授权 端点。此端点负责 就数据访问征得用户同意。授权端点 向尚未登录的用户显示登录界面,并记录 同意所请求的访问。

当您的 Action 需要调用您的某项授权的 API 时,Google 会使用 此端点来获得用户许可,以在其上调用这些 API 。

由 Google 发起的典型 OAuth 2.0 隐式流会话具有以下特征: 以下流程:

- Google 会在用户的浏览器中打开您的授权端点。通过 如果用户尚未登录,则可以登录,并且授予 Google 访问 通过您的 API 访问其数据(如果尚未授予权限)。

- 您的服务会创建一个访问令牌并将其返回给 通过使用访问令牌将用户的浏览器重定向回 Google, 附件。

- Google 调用您的服务的 API,并使用 。您的服务会验证访问令牌是否向 Google 授予 访问 API 的授权,然后完成 API 调用。

处理授权请求

当您的 Action 需要通过 OAuth2 隐式流程执行账号关联时, Google 会通过包含以下内容的请求将用户发送到您的授权端点: 以下参数:

| 授权端点参数 | |

|---|---|

client_id |

您分配给 Google 的客户 ID。 |

redirect_uri |

此请求的响应发送到的网址。 |

state |

将一个在 重定向 URI。 |

response_type |

要在响应中返回的值的类型。对于 OAuth 2.0 隐式

则响应类型始终为 token。 |

例如,如果您的授权端点可通过 https://myservice.example.com/auth 访问,

请求可能如下所示:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

为了让授权端点能够处理登录请求,请执行以下步骤:

验证

client_id和redirect_uri值, 防止向意外或配置错误的客户端应用授予访问权限:- 确认

client_id是否与您的客户端 ID 匹配 分配给 Google。 - 确认

redirect_uri指定的网址 参数的格式如下:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- 确认

检查用户是否已登录您的服务。如果用户未登录 中,完成服务的登录或注册流程。

生成 Google 将用于访问您的 API 的访问令牌。通过 访问令牌可以是任何字符串值,但必须唯一地表示 令牌对应的用户和客户端,且不得被猜到。

发送 HTTP 响应,将用户浏览器重定向到相应网址 由

redirect_uri参数指定。添加所有 以下参数:access_token:您刚刚生成的访问令牌token_type:字符串bearerstate:原始状态的未修改状态值 请求 以下是生成的网址示例:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google 的 OAuth 2.0 重定向处理程序将收到访问令牌并确认

state 值没有更改。在 Google 获得

访问令牌,则 Google 会将该令牌附加到后续调用

作为 AppRequest 的一部分添加到您的 Action。

איך מטפלים בקישור האוטומטי

אחרי שהמשתמש מביע הסכמה לפעולה כדי לגשת לפרופיל שלו ב-Google, Google שולחת בקשה שמכילה טענת נכוֹנוּת (assertion) חתומה של זהות המשתמש ב-Google. טענת הנכוֹנוּת (assertion) מכילה מידע שכולל את מספר חשבון Google של המשתמש, את השם שלו וכתובת אימייל. נקודת הקצה להחלפת אסימונים שהוגדרה עבור כינויי הפרויקט שלך של הבקשה.

אם חשבון Google התואם כבר קיים במערכת האימות,

נקודת הקצה (endpoint) של המרת האסימון מחזירה אסימון עבור המשתמש. אם בחשבון Google לא

תואם למשתמש קיים, נקודת הקצה של המרת האסימון תחזיר את השגיאה user_not_found.

הבקשה מוצגת בפורמט הבא:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&consent_code=CONSENT_CODE&scope=SCOPES

נקודת הקצה (endpoint) של המרת האסימונים חייבת להיות מסוגלת לטפל בפרמטרים הבאים:

| פרמטרים של נקודת קצה של אסימון | |

|---|---|

grant_type |

סוג האסימון המוחלף. בבקשות האלה,

מכיל את הערך urn:ietf:params:oauth:grant-type:jwt-bearer. |

intent |

בבקשות האלה, הערך של הפרמטר הזה הוא 'get'. |

assertion |

אסימון רשת מבוסס JSON (JWT) שמספק טענת נכוֹנוּת (assertion) חתומה של זהות המשתמש. ה-JWT מכיל מידע שכולל את סמל Google של המשתמש מספר חשבון, שם וכתובת אימייל. |

consent_code |

אופציונלי: כשהוא קיים, קוד חד-פעמי שמציין המשתמש נתן את הסכמתו לפעולה כדי לגשת להיקפי ההרשאות שצוינו. |

scope |

אופציונלי: היקפי הרשאות שהגדרתם ש-Google תבקש ממשתמשים. |

כשנקודת הקצה של המרת אסימונים מקבלת את בקשת הקישור, היא צריכה לבצע את הבאים:

验证和解码 JWT 断言

您可以使用适用于您语言的 JWT 解码库来验证和解码 JWT 断言。 使用 Google 的公钥(适用于 JWK 或 PEM 格式)来验证令牌的 签名。

解码后,JWT 断言如以下示例所示:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

除了验证令牌的签名之外,还要验证断言的颁发者

(iss 字段)为 https://accounts.google.com,且受众群体(aud 字段)

是分配给您的 Action 的客户端 ID。

בודקים אם חשבון Google כבר קיים במערכת האימות

בודקים אם אחד מהתנאים הבאים מתקיים:

- מספר חשבון Google, שמופיע בשדה

subשל טענת הנכוֹנוּת (assertion), קיים במסד הנתונים של המשתמשים. - כתובת האימייל בטענת הנכונות (assertion) תואמת למשתמש במסד הנתונים של המשתמשים.

אם אחד מהתנאים מתקיים, המשתמש כבר נרשם וניתן להנפיק אסימון גישה.

אם מספר חשבון Google או כתובת האימייל לא צוינו בטענת הנכונות (assertion)

תואם למשתמש במסד הנתונים שלכם, המשתמש עדיין לא נרשם. במקרה הזה,

נקודת הקצה (endpoint) של המרת אסימון צריכה להשיב עם שגיאת HTTP 401 שמציינת error=user_not_found,

כמו בדוגמה הבאה:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"user_not_found",

}

user_not_found,

קוראת לנקודת הקצה (endpoint) של המרת האסימון עם הערך של הפרמטר intent

מוגדר כיצירה ושליחה של אסימון מזהה שמכיל את פרטי הפרופיל של המשתמש

עם הבקשה.

איך מטפלים ביצירת החשבון דרך הכניסה באמצעות חשבון Google

כשמשתמש צריך ליצור חשבון בשירות שלך, Google יוצרת

בקשה לנקודת הקצה של המרת האסימון שמציינת

intent=create, כמו בדוגמה הבאה:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&consent_code=CONSENT_CODE&assertion=JWT[&NEW_ACCOUNT_INFO]

הפרמטר assertion מכיל אסימון רשת מבוסס JSON (JWT) שמספק

טענת נכוֹנוּת (assertion) חתומה על זהות המשתמש ב-Google. ה-JWT מכיל מידע

שכוללות את מספר חשבון Google, השם וכתובת האימייל של המשתמש, שבהם אפשר להשתמש

כדי ליצור חשבון חדש בשירות.

כדי להגיב לבקשות ליצירת חשבון, נקודת הקצה (endpoint) של המרת האסימונים חייבת הבאים:

验证和解码 JWT 断言

您可以使用适用于您语言的 JWT 解码库来验证和解码 JWT 断言。 使用 Google 的公钥(适用于 JWK 或 PEM 格式)来验证令牌的 签名。

解码后,JWT 断言如以下示例所示:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

除了验证令牌的签名之外,还要验证断言的颁发者

(iss 字段)为 https://accounts.google.com,且受众群体(aud 字段)

是分配给您的 Action 的客户端 ID。

אימות פרטי המשתמש ויצירת חשבון חדש

בודקים אם אחד מהתנאים הבאים מתקיים:

- מספר חשבון Google, שמופיע בשדה

subשל טענת הנכוֹנוּת (assertion), קיים במסד הנתונים של המשתמשים. - כתובת האימייל בטענת הנכונות (assertion) תואמת למשתמש במסד הנתונים של המשתמשים.

אם אחד מהתנאים מתקיים, מבקשים מהמשתמש לקשר את החשבון הקיים עם

לחשבון Google שלהם, על ידי שליחת תגובה לבקשה עם שגיאת HTTP 401, וציון

error=linking_error וכתובת האימייל של המשתמש כ-login_hint, כמו ב-

בדוגמה הבאה:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

אם אף אחד מהתנאים לא מתקיים, צריך ליצור חשבון משתמש חדש באמצעות המידע הזה שצוינו ב-JWT. לחשבונות חדשים בדרך כלל לא מוגדרת סיסמה. זה כן מומלץ להוסיף כניסה באמצעות חשבון Google לפלטפורמות אחרות כדי לאפשר למשתמשים להתחבר דרך Google בפלטפורמות השונות של האפליקציה שלכם. לחלופין, אפשר לשלוח למשתמש קישור שמתחיל בתהליך שחזור הסיסמה כדי לאפשר לו להגדיר סיסמה לכניסה בפלטפורמות אחרות.

כשהיצירה הושלמה, צריך להנפיק אסימון גישה ומחזירים את הערכים באובייקט JSON הגוף של תגובת ה-HTTPS, כמו בדוגמה הבאה:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

התחלת תהליך האימות

להשתמש בכוונת העזר לכניסה לחשבון כדי להתחיל את תהליך האימות.

const app = dialogflow({ // REPLACE THE PLACEHOLDER WITH THE CLIENT_ID OF YOUR ACTIONS PROJECT clientId: CLIENT_ID, }) // Intent that starts the account linking flow. app.intent('Start Signin', conv => { conv.ask(new SignIn('To get your account details')) })

private String clientId = "<your_client_id>"; @ForIntent("Start Signin") public ActionResponse text(ActionRequest request) { ResponseBuilder rb = getResponseBuilder(request); return rb.add(new SignIn().setContext("To get your account details")).build(); }

const app = actionssdk({ clientId: CLIENT_ID, }) app.intent('Start Signin', conv => { conv.ask(new SignIn('To get your account details')) })

private String clientId = "<your_client_id>"; @ForIntent("actions.intent.TEXT") public ActionResponse text(ActionRequest request) { ResponseBuilder rb = getResponseBuilder(request); return rb.add(new SignIn().setContext("To get your account details")).build(); }

טיפול בבקשות גישה לנתונים

אם הבקשה של Assistant מכילה אסימון גישה, קודם צריך לבדוק שאסימון הגישה בתוקף ושלא פג התוקף שלו, ואז לאחזר מסד נתונים של חשבונות משתמשים, חשבון המשתמש שמשויך לאסימון.