Wenn Sie eine neue Organisation über Ihre EMM-Konsole registrieren möchten, müssen Sie eine

Enterprise-Bindung. Eine

Enterprises-Ressource steht für

zwischen einem EMM und einer Organisation. Sie nutzen eine Instanz davon,

Vorgänge im Namen der Organisation aufrufen.

Die Play EMM API bietet drei Möglichkeiten zum Erstellen einer Bindungsinstanz für Unternehmen:

Registrierung einer verwalteten Google-Domain – Diese Methode kann anstelle der beiden anderen Methoden verwendet werden. Organisationen mit einer bestehende verwaltete Google-Domain und -Organisation, die neu bei der Arbeit sind Google verwendet dieselbe Benutzeroberfläche für die Anmeldung. Der Weg, den sie durch die Benutzeroberfläche durchlaufen, je nach Situation und Anforderungen. Das Unternehmen muss nicht erhalten Sie vorab ein EMM-Token.

Registrierung für Managed Google Play-Konten – Eine Organisation möchte Managed Google Play-Konten verwenden. Sie können über die Anmelde-UI von Google Android mit Ihrer EMM-Konsole schnelle Möglichkeit, eine Enterprise-Bindungsinstanz zu erstellen, an die sie gebunden werden Ihrem EMM-Anbieter. Dadurch werden Managed Google Play-Konten für Nutzer und Geräte aktiviert. Dieser Ansatz wird in der API manchmal als EMM-initiiert bezeichnet. Dokumentation. Diese Methode wird zugunsten der verwalteten Google-Domain eingestellt Anmeldemethode vor.

Verwaltete Google-Domainregistrierung – Eine Organisation hat bereits eine verwaltete Google-Domain. IT-Administratoren abgeschlossen verschiedene manuelle Aufgaben wie die Bestätigung der Domaininhaberschaft bei Google, die ein EMM-Token erstellen und ein Enterprise-Dienstkonto erstellen. Dieser Ansatz ist in der API-Dokumentation manchmal als von Google initiiert bezeichnet.

Beide Ansätze können Sie in Ihrer EMM-Konsole mithilfe der

Enterprises. Tabelle 1

zeigt die relevanten Felder und Vorgänge dieser Ressource für die Bindung an

von Unternehmen bis EMMs.

Tabelle 1: Enterprises APIs und alternative Bindungsprozesse

| Kontogruppe für Managed Google Play | Verwaltete Google-Domain | Beschreibung | |

|---|---|---|---|

| Feld | |||

| id | Eindeutige Kennung der Organisation, die von enroll- und completeSignup-Aufrufen zurückgegeben wird. | ||

| Typ | Identifiziert den Ressourcentyp mit einem festen Stringwert, "androidenterprise#enterprise". | ||

| Name | Organisation verknüpft

durch das enterprise-Objekt. | ||

| primaryDomain | Nicht festgelegt | Da Kontogruppen für Managed Google Play nicht miteinander verknüpft sind, auf das Google-Domainmodell angewendet wird, ist dieses Feld nur für verwaltete Google-Konten Domains. | |

| Administrator[] | Nicht Satz | Der IT-Administrator, der sich für Android über die Der von EMM initiierte Anmeldeprozess wird zum Administrator (Inhaber) des Enterprise-Bindung. Über die Managed Google Play Console kann der IT-Administrator andere Nutzer in der Organisation an Verwaltungsaufgaben beteiligt. Weitere Informationen finden Sie unter Verwaltete Google- Google Play-Hilfe. | |

| administrator[].email | Nicht festgelegt | ||

| Methoden | |||

| completeSignup | Mit completionToken

und ein enterpriseToken, gibt eine Enterprise-Ressource im

Antworttext. | ||

| generateSignupUrl | Bei einem callbackUrl,

gibt eine URL und einen completionToken-Wert zurück. | ||

| anmelden | Registriert den Aufrufer beim EMM, dessen wird zusammen mit der Anfrage gesendet. | ||

| getServiceAccount | Gibt ein Dienstkonto zurück und Anmeldedaten. | ||

| setAccount | Legt das Konto fest, das für Folgendes verwendet wird: sich als das Unternehmen bei der API zu authentifizieren. | ||

| abmelden | EMMs können die Bindung an Folgendes aufheben: Art des Unternehmens mithilfe der Abmeldung. Muss über die EMM-Schnittstellen aufgerufen werden nicht die ESA-Anmeldedaten. | ||

Registrierung für Managed Google Play-Konten

Diese Registrierungsmethode wurde eingestellt. Verwenden Sie die Methode verwaltete Google-Domain registrieren.

Registrierung einer verwalteten Google-Domain

Sie können den Registrierungsprozess in Ihre EMM-Konsole einbinden:

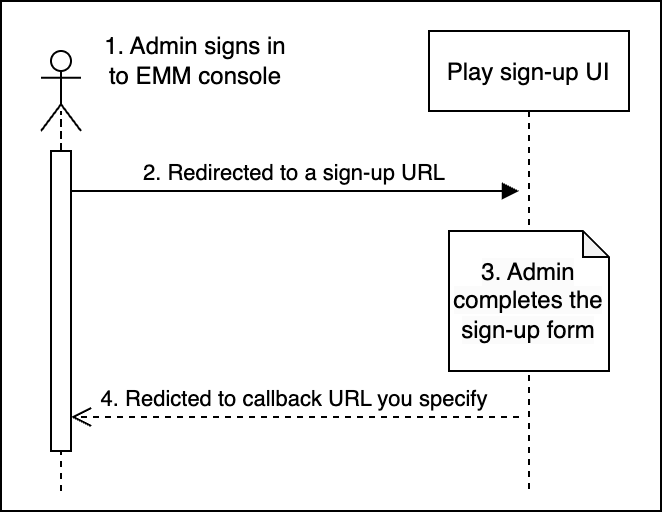

Ein IT-Administrator initiiert die Erstellung eines Unternehmens. Dazu muss die IT-Abteilung Administrator:

- Sie werden in der EMM-Konsole angemeldet.

- klickt oder wählt sie beispielsweise Android konfigurieren aus und wird weitergeleitet zu einem von Google gehostete Benutzeroberfläche für die Anmeldung.

- Enthält auf der Benutzeroberfläche für die Registrierung Details zum Unternehmen.

- Wird zu Ihrer EMM-Konsole weitergeleitet.

Die E-Mail-Adresse des IT-Administrators ist jetzt mit einem Google-Konto verknüpft, das ein Administrator ist für eine verwaltete Google-Domain.

Best Practice: Befolgen Sie die Google-Sicherheitshinweise Richtlinien, die Ihnen dabei helfen, Administratorkonto sicher.

Vorbereitung

Für IT-Administratoren

Zugriff auf Ihre EMM-Konsole und die Berechtigungen, die zum in der Konsole auswählen (z. B. Android verwalten).

Eine geschäftliche E-Mail-Adresse Dies sollte Teil einer Domain sein, die dem und nicht auf eine freigegebene Domain wie Gmail.com

Für die EMM-Konsole

Um den Registrierungsvorgang für eine verwaltete Google-Domain zu implementieren, muss Folgendes können:

Verwenden Sie Ihre MSA-Anmeldedaten, wenn Sie Aufrufe über die Play EMM APIs aufrufen. Ihre Haupt-Servicevereinbarung wird verwendet, um viele der Vorgänge im Auftrag eines IT-Administrators aufzurufen, bis der Enterprise Service Account (ESA) der Organisation festgelegt ist.

Weiterleitung über eine sichere URL zu einer von Google bereitgestellten externen Website Initiieren Sie die Registrierung und schließen Sie die Registrierung ab.

Sie können nach der Registrierung mit ESA-Anmeldedaten konfiguriert werden. Da Ihr EMM-Anbieter können Sie in der Konsole viele Unternehmen müssen Sie für jedes

enterpriseId-Element einen eigenen Dienst Konto und Anmeldedaten. Erstellen Sie gegebenenfalls Dienstkonten für die in Ihrer Organisation, indem SieEnterprises.getServiceAccountanrufen und die Schlüsselverwaltung mitServiceaccountkeysAPIs. Siehe Unternehmensdienstkonten programmatisch erstellen .

Bei der Android-Anmeldung müssen Sie einen sicheren (https)-Dienst für die Nutzung der Konsole zur Laufzeit. Die URL zu diesem sicheren Dienst kann eine lokale URL sein und kann Sitzungs- oder andere eindeutige Informationen enthalten, und korrekt formatiert ist, sodass das System sie parsen kann. Beispiel:

https://localhost:8080/enrollmentcomplete?session=12345

Registrierung

Die Registrierung dauert weniger als fünf Minuten. Gehen Sie dazu so vor:

davon aus, dass der Server, auf dem callbackUrl gehostet wird, aktiv ist. Diese Schritte

Außerdem wird davon ausgegangen, dass Ihre Konsole eine UI-Komponente enthält, wie z. B. eine Menüauswahl

mit der Option Android verwalten. Diese Option startet den Registrierungsprozess, sobald

authentifizierter IT-Administrator die Option aus.

- </ph>

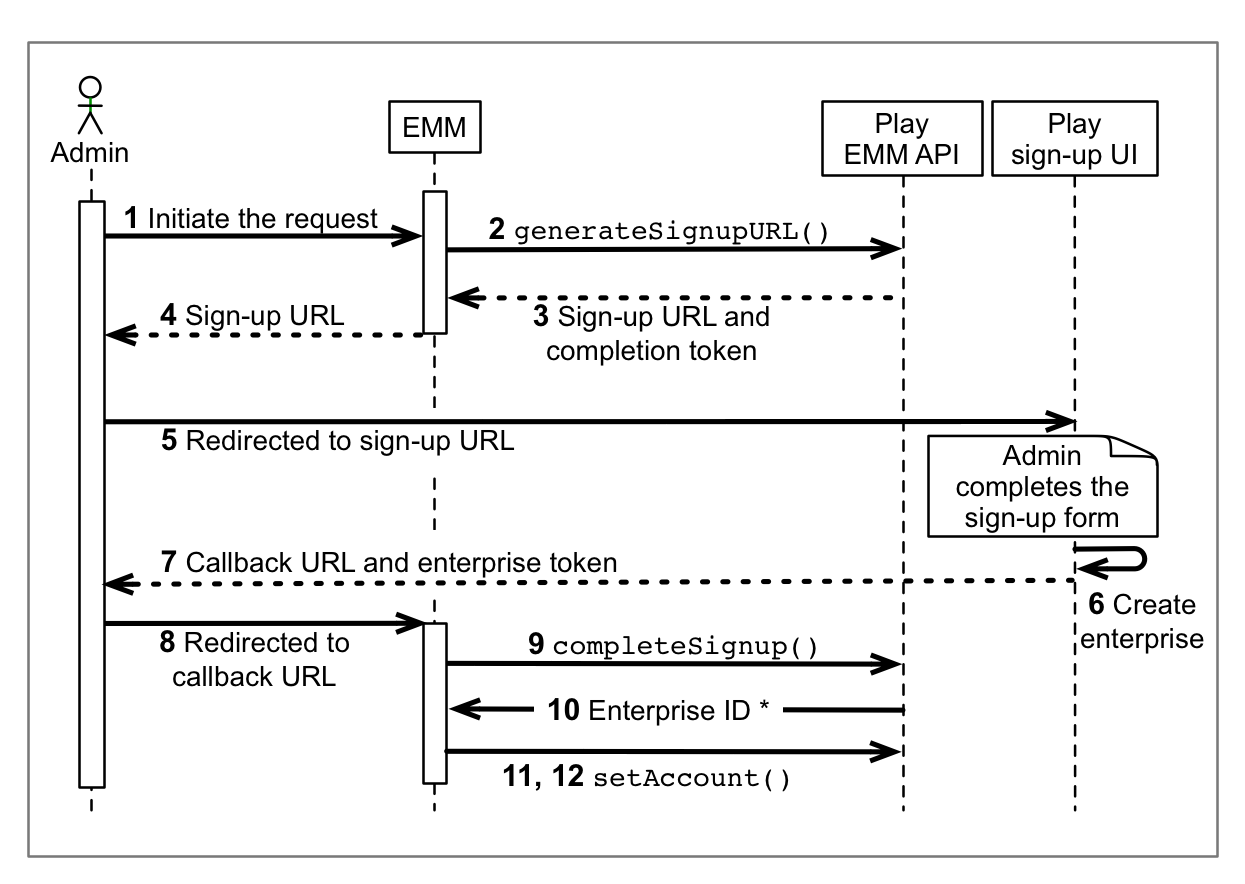

Ein IT-Administrator initiiert in Ihrer EMM-Konsole eine Registrierungsanfrage.

Enterprises.generateSignupUrlanrufencallbackURList der einzige Parameter. Beispiel:https://localhost:8080/enrollcomplete?session=12345

Die Antwort enthält eine Registrierungs-URL (gültig für 30 Minuten) und einen Abschlusstokens. Extrahieren und speichern Sie das Abschlusstoken.

Best Practice:Verknüpfen Sie das Abschlusstoken mit dem IT-Administrator, der hat die Anmeldung begonnen.

Extrahieren Sie

urlaus dergenerateSignupURL-Antwort.An die in Schritt 4 extrahierte URL weiterleiten.

Der IT-Administrator erstellt anhand der Einrichtung auf der Benutzeroberfläche für die Registrierung ein Unternehmensbindung:

Der IT-Administrator gibt Details über sich selbst und seine Organisation ein und legt ein Passwort fest, wenn sie noch kein Google-Konto haben.

Dem IT-Administrator wird der EMM-Name angezeigt und er bestätigt, Organisation an diesen EMM-Anbieter gebunden ist.

Der IT-Administrator stimmt den Google-Nutzungsbedingungen zu.

Die Anmelde-Benutzeroberfläche generiert eine Rückruf-URL auf der Grundlage der in Schritt 2 angegebenen URL.

Über die Benutzeroberfläche für die Anmeldung wird der IT-Administrator zur Rückruf-URL weitergeleitet. Extrahieren und speichern das Enterprise-Token an die URL anhängen. Beispiel:

https://localhost:8080/enrollcomplete?session=12345&enterpriseToken=5h3jCC903lop1

Rufen Sie uns unter

Enterprises.completeSignupan. Übergeben SiecompletionToken(Schritt 3) undenterpriseToken(Schritt 8).Der Aufruf gibt eine

EnterprisesInstanz im Antworttext ein. Speichern Sie dieid,nameund die Administrator-E-Mail-Adresse (wenn heute) für die zukünftige Verwendung.Erstellen Sie ein Enterprise-Dienstkonto (Enterprise Service Account, ESA). Es gibt folgende ESA-Anmeldedaten: eine E-Mail-Adresse und einen privaten Schlüssel. Es gibt zwei Möglichkeiten, eine ESA zu erstellen:

- Best Practice: ESA programmatisch erstellen mit der Play EMM API.

- Seite aufrufen, auf der der IT-Administrator aufgefordert wird, eine ESA im Google API-Konsole. Siehe Dienst erstellen Konto um ausführlichere Informationen zu erhalten. Bitten Sie den Administrator, Projekt > Rolle „Bearbeiter“ und prüfen Sie den heruntergeladenen privaten Schlüssel. Feld. Nachdem der IT-Administrator die ESA erstellt hat, konfigurieren Sie Ihre Konsole mit Anmeldedaten mit privatem Schlüssel der ESA

Rufen Sie mit Ihren MSA-Anmeldedaten Zum Festlegen von

setAccountder ESA für diese Organisation.

Die Registrierung ist abgeschlossen

- Die neue verwaltete Google-Domain ist an Ihren EMM-Anbieter gebunden.

- Das Google-Konto des IT-Administrators ist als Administrator der Domain und des können auf https://play.google.com/work zugreifen und die Apps der Organisation verwalten.

- Mit der ESA können Sie in Ihrer EMM-Konsole die Daten der Organisation über die Google Play EMM API.

ESAs programmatisch erstellen

Um die Schlüsselverwaltung für ESAs zu vereinfachen, kannst du mit der Google Play EMM API Dienstkonten für Organisationen statt über die Google Cloud Console. Dienst Konten, die über die Play EMM API generiert wurden:

- sind in keinem Cloud Console-Projekt sichtbar, das zu Ihnen oder dem Unternehmen; müssen sie programmatisch verwaltet werden.

- Sie werden gelöscht, wenn Sie abmelden Unternehmen.

So generieren Sie ein Dienstkonto programmatisch:

Enterprises.getServiceAccountanrufen mit derenterpriseId(siehe Schritt 10 der Registrierung ) und geben Sie den gewünschten Schlüsseltyp (keyType) an (googleCredentials, pkcs12). Das System gibt einen Dienstkontonamen und einen privaten Schlüssel für den Dienst zurück -Konto (in denselben Formaten, die von der Google API-Konsole zurückgegeben werden) verwendet werden.Enterprises.setAccountanrufen und legen Sie das Dienstkonto für die Organisation fest.

Best Practice:Bitten Sie den IT-Administrator, die ESA-Anmeldedaten zu ändern. Aufgabe

Rufe dazu in deiner EMM-Konsole die vorhandene ESA auf und rufe setAccount auf.

Dienstkontoschlüssel verwalten

Die Dienstkonten, die von

Enterprises.getServiceAccount

werden von Google transparent erstellt. Als EMM-Anbieter haben Sie keinen Zugriff auf diese

Konten. Sie können die

Serviceaccountkeys

API in Ihre Konsole einbinden, damit Organisationen ihre eigenen

programmatisch generierte ESAs und Schlüssel.

Die Serviceaccountkeys API

ermöglicht es einer Organisation, die aktiven Anmeldedaten für

ihre Dienstkonten. Diese APIs müssen aufgerufen werden, solange sie als ESA autorisiert sind

für die Organisation festgelegt wurde und dass die ESA generiert worden sein muss,

von getServiceAccount. Mit anderen Worten: Nachdem ein Unternehmen angerufen hat,

Enterprises.setAccount

(mit dem Dienstkonto, das von

Enterprises.getServiceAccount),

nur diese Organisation berechtigt ist, Aufrufe auf der

Serviceaccountkeys API

das Konto verwalten.

Tabelle 2: Serviceaccountkeys API

| Felder | |

| id | Eine intransparente eindeutige String-ID für den ServiceAccountKey die vom Server zugewiesen wurden. |

| Typ | Identifiziert die Ressource mit dem festen String

androidenterprise#serviceAccountKey |

| Typ | Dateiformat der generierten Schlüsseldaten. Zulässige Werte:

|

| Daten | Ein String mit dem Text der privaten Anmeldedaten -Datei. Wird bei der Erstellung ausgefüllt. Nicht von Google gespeichert. |

| Methoden | |

| Löschen | Entfernen und entwerten Sie die angegebenen Anmeldedaten für die

Dienstkonto (angegeben mit enterpriseId und keyId).

|

| insert | Neue Anmeldedaten für das Dienstkonto generieren die mit dem Unternehmen verbunden sind. |

| list | Alle aktiven Anmeldedaten für das Dienstkonto auflisten die mit dem Unternehmen verbunden sind. Gibt nur die ID und den Schlüsseltyp zurück. |

Benachrichtigungen

Sie können Benachrichtigungen von programmatisch generierten ESAs erhalten, indem Sie

Enterprises.pullNotificationSet wird aufgerufen.

Weitere Informationen finden Sie unter EMM-Benachrichtigungen einrichten.

.

Verwaltete Google-Domainregistrierung

Wenn Sie Geräte verwalten möchten, die zu einer verwalteten Google-Domain gehören, müssen Sie ein Verbindung (Bindung) zwischen Ihrer EMM-Konsole, der Organisation und Google.

Vorbereitung

Die Organisation muss eine verwaltete Google-Domain, ein EMM-Registrierungstoken und Enterprise Service Account (ESA) ein. Anleitung für IT-Administratoren zum Erhalt von Weitere Informationen dazu finden Sie in der Android Enterprise-Hilfe .

Verwaltete Google-Domain

Wenn der IT-Administrator der Organisation eine verwaltete Version Domain bei der Registrierung für Google Workspace haben, kann er Android über die Admin-Konsole verwalten. Wenn das Unternehmen keine verwalteten Google-Domain verwaltet, muss der IT-Administrator einmalig mit Google.

EMM-Token

IT-Administratoren können ein EMM-Token über die Admin-Konsole (unter Geräte > Mobil und Endpunkte > Einstellungen > Integrationen von Drittanbietern).

ESA

Der IT-Administrator Ihrer Organisation kann die ESA in der Regel über in der Google Cloud Console für ein Projekt, das mit Ihrer EMM-Konsole verknüpft ist. ESAs einen Namen, eine ID und einen Schlüssel haben, mit dem das Konto für durchgeführte Aktionen authentifiziert wird im Namen der Person. Die ID ist ähnlich wie eine E-Mail-Adresse formatiert, wobei das Zeichen Name des Dienstkontos vor dem @-Symbol und dem Projektnamen zusammen mit Informationen zu Google-Diensten (z. B. some-orgs-esa@myemmconsole313302.iam.gserviceaccount.com).

Registrierung

- IT-Administratoren erhalten über die Admin-Konsole ein EMM-Token.

- Der IT-Administrator teilt Ihnen das EMM-Token mit, wodurch Sie die Berechtigung zur Verwaltung Android auf der eigenen Domain.

- Verwenden Sie in der EMM-Konsole das EMM-Token für den Aufruf

Enterprises.enrollDadurch wird die Android-Lösung der Organisation an die Google-Domain gebunden.- Die Methode

enrollgibt eine eindeutigeenterpriseIdzurück, die Sie abrufen können (nur für verwaltete Google-Domains) mit demlist-Methode. - Optional können Sie Informationen zur Bindung speichern (

enterpriseId,primaryDomain) in einem Datenspeicher verwenden, um API-Aufrufe zum Abrufen dieser Details. In einem Szenario mit Google-Konten wird derprimaryDomainder Organisation ist der eindeutige Schlüssel, der die Organisation gegenüber dem EMM und Google.

- Die Methode

- So senden Sie organisationsspezifische Aufrufe an die Google Play EMM API:

<ph type="x-smartling-placeholder">

- </ph>

- Sie erstellen entweder eine ESA im Namen der Organisation oder ein Administrator erstellt und teilt sie mit Ihnen.

- Rufen Sie über die EMM-Konsole

setAccount, mit dieenterpriseIdund die E-Mail-Adresse der ESA. Dadurch kann die ESA um sich bei der API als Enterprise zu authentifizieren.

Beispiel

Hier ist ein Beispiel für die Registrierung einer Organisation mit einem primaryDomainName,

serviceAccountEmail und authenticationToken:

public void bind(String primaryDomainName, String serviceAccountEmail,

String authenticationToken) throws IOException {

Enterprise enterprise = new Enterprise();

enterprise.setPrimaryDomain(primaryDomainName);

Enterprise result = androidEnterprise.enterprises()

.enroll(authenticationToken, enterprise)

.execute();

EnterpriseAccount enterpriseAccount = new EnterpriseAccount();

enterpriseAccount.setAccountEmail(serviceAccountEmail);

androidEnterprise.enterprises()

.setAccount(result.getId(), enterpriseAccount)

.execute();

}In diesem Beispiel werden die Client-Bibliothek für Java und die

AndroidEnterprise-Serviceklasse aus dem

com.google.api.services.androidenterprise.model

Paket. Das im Beispiel gezeigte Verfahren kann so zusammengefasst werden:

- Neues

AndroidEnterprise-Objekt mit den Parametern erstellenbind, einer Modellklasse, die den primären Domainnamen enthält, die E-Mail-Adresse des Dienstkontos und das EMM-Registrierungstoken. - Geben Sie den primären Domainnamen des neu erstellten Unternehmensobjekts an.

- Rufen Sie die Registrierungsmethode auf und geben Sie das Enterprise-Objekt und das Registrierungstoken an.

- Neues EnterpriseAccount-Objekt mit der ESA-ID des Kunden erstellen

(

serviceAccountEmail) - Richten Sie das Konto ein, indem Sie die

enterpriseIdangeben (in Schritt 3 zurückgegeben). undenterpriseAccount.

Optional können Sie Informationen zur Bindung speichern (enterpriseId,

primaryDomain) in einem Datenspeicher verwenden, um API-Aufrufe zum Abrufen dieser

Details. In einem Google-Konten-Szenario ist der primaryDomain der Organisation:

Der eindeutige Schlüssel, der die Organisation gegenüber dem EMM und Google identifiziert.

Lokale Bereitstellung einrichten

Wenn eine Organisation verlangt, dass ihre Daten auf der Website verbleiben und für Sie unzugänglich sind, dass Ihre Server niemals aktive Anmeldedaten für den ESA. Generieren und speichern Sie dazu eine Reihe von ESA-Anmeldedaten auf der Website:

- Schließen Sie die Registrierung ab:

<ph type="x-smartling-placeholder">

- </ph>

- Rufen Sie

getServiceAccountmit Ihrer Haupt-Servicevereinbarung auf (wie in Schritt 11 gezeigt). Dieses generiert ESA-Anmeldedaten. - Wie in Schritt 12 gezeigt, verwende

setAccountin der ESA, um sie als ESA festzulegen. für diese Organisation.

- Rufen Sie

- Leiten Sie die ESA an den lokalen Server der Organisation weiter.

- Führen Sie auf dem lokalen Server die folgenden Schritte aus :

<ph type="x-smartling-placeholder">

- </ph>

Serviceaccountkeys.insertanrufen um eine neue für die ESA. Dieser private Schlüssel wird nicht auf Google-Servern gespeichert und nur einmal zurückgegeben, wenn das Konto erstellt wird. Es ist nicht zugänglich auf andere Weise.- Verwenden Sie die neuen ESA-Anmeldedaten für den Aufruf

Serviceaccountkeys.listDadurch werden die Anmeldedaten des aktiven Dienstkontos zurückgegeben. - Anruf

Serviceaccountkeys.deleteum alle Anmeldedaten zu löschen, außer die ESA-Anmeldedaten, die gerade lokal erstellt wurden. - Anruf (optional)

Serviceaccountkeys.listum zu prüfen, ob die derzeit lokal verwendeten Anmeldedaten gültige Anmeldedaten für das Dienstkonto.

Der lokale Server ist jetzt der einzige Server mit den ESA-Anmeldedaten. Nur eine

Die über getServiceAccount generierte ESA hat Zugriff auf

ServiceAccountKeys – Ihre MSA darf sie nicht aufrufen.

Best Practice: Speichern Sie die Anmeldedaten des Masterdienstkontos (MSA) nicht in Gebäude. Verwenden Sie für jede lokale Bereitstellung eine separate ESA.

Unternehmensbindung aufheben, neu registrieren oder löschen

Abmelden

Um die Bindung einer Organisation an Ihre EMM-Lösung aufzuheben, verwenden Sie

unenroll Unternehmen

Die Bindung wird beim Abmelden nicht gelöscht, sondern für die von EMM verwalteten Nutzer und alle

Die zugehörigen Nutzerdaten werden nach 30 Tagen gelöscht. Hier ein Beispiel:

Implementierung:

public void unbind(String enterpriseId) throws IOException {

androidEnterprise.enterprises().unenroll(enterpriseId).execute();

}

Best Practice: Wenn Sie einen Datenspeicher für Organisationsnamen und Unternehmen haben

Bindungs-ID-Zuordnungen, löschen Sie die Informationen nach dem Aufruf von

unenroll

Erneut registrieren

Ein IT-Administrator kann ein Unternehmen mit seiner vorhandenen enterpriseId neu registrieren. Bis

meldet er sich mit einem Konto auf Inhaberebene an und folgt der Registrierung

Der Ablauf der erneuten Anmeldung ist aus Ihrer Perspektive transparent: Es gibt keine Möglichkeit, feststellen, ob das in der Weiterleitungs-URL (Schritt 8) zurückgegebene Enterprise-Token von eine neue Organisation oder eine Organisation, die zuvor mit einer anderen Organisation registriert wurde, EMM

Wenn eine Organisation zuvor bei Ihrer EMM-Lösung registriert war, sind Sie möglicherweise die Bindungs-ID des Unternehmens erkennen. Von EMM verwaltete Nutzer können wiederherstellen und zugehörige Nutzerdaten, wenn ein IT-Administrator eine Organisation nicht mehr als 30 Tage nachdem Sie sich von Ihnen abgemeldet haben. Wenn eine Organisation zuvor Nutzer-IDs von EMM-verwalteten Nutzern, die vom anderen EMM-Anbietern nicht zugänglich sind. Das liegt daran, dass diese User-IDs EMM-spezifisch

Löschen

Ein IT-Administrator kann seine Organisation aus Managed Google Play löschen. Innerhalb von 24

Stunden, in denen die Daten, Konten, Lizenzzuweisungen und andere Informationen der Organisation

Ressourcen sind für den Administrator, die Endnutzer und Sie nicht mehr zugänglich. Als

erhalten Ihre API-Aufrufe den HTTP-Antwortstatuscode 404 Not Found.

für den Parameter enterpriseId. So beheben Sie diesen Fehler in der EMM-Konsole:

den IT-Administrator um Bestätigung bitten, bevor die Verknüpfung mit dem

Unternehmen.