O provisionamento é o processo de configuração de um dispositivo para ser gerenciado usando

policies por uma enterprise. Durante o processo, um dispositivo instala

o Android Device Policy, que é usado para receber e aplicar policies. Se

o provisionamento for bem-sucedido, a API criará um devices objeto, vinculando o

dispositivo a uma empresa.

A API Android Management usa tokens de registro para acionar o processo de provisionamento. O token de registro e o método de provisionamento usados estabelecem a propriedade de um dispositivo (pessoal ou corporativo) e o modo de gerenciamento (perfil de trabalho ou dispositivo totalmente gerenciado).

Um sistema de cotas controla quantos dispositivos cada projeto pode gerenciar. É necessário solicitar a cota inicial de dispositivos antes de provisionar o primeiro dispositivo.

Dispositivos pessoais

Android 5.1 ou mais recente

Os dispositivos de propriedade dos funcionários podem ser configurados com um perfil de trabalho. Um perfil de trabalho oferece um espaço independente para apps e dados de trabalho, separados de apps e dados pessoais. A maioria dos policies de app, dados e outros gerenciamentos se aplica apenas ao

perfil de trabalho, enquanto os apps e dados pessoais do funcionário permanecem privados.

Para configurar um perfil de trabalho em um dispositivo pessoal, crie um token de registro (verifique se allowPersonalUsage está definido como

PERSONAL_USAGE_ALLOWED) e use um dos seguintes métodos de provisionamento:

- Adicionar perfil de trabalho em "Configurações"

- Fazer o download do Android Device Policy

- Link do token de registro

- URL de login

Dispositivos corporativos para uso profissional e pessoal

Android 8 ou mais recente

A configuração de um dispositivo corporativo com um perfil de trabalho permite que o dispositivo seja usado para fins profissionais e pessoais. Em dispositivos corporativos com perfis de trabalho:

- A maioria das

policiesde app, dados e outros gerenciamentos se aplica apenas ao perfil de trabalho. - O perfil pessoal do funcionário permanece privado. No entanto, as empresas podem aplicar determinadas políticas de uso pessoal e de dispositivos.

- As empresas podem usar

blockScopepara aplicar ações de conformidade em um dispositivo inteiro ou apenas no perfil de trabalho. devices.deletee comandos de dispositivo se aplicam a um dispositivo inteiro.

Para configurar um dispositivo corporativo com um perfil de trabalho, crie um token

de registro (verifique se

allowPersonalUsage está definido como PERSONAL_USAGE_ALLOWED) e use um dos

seguintes métodos de provisionamento:

Dispositivos corporativos apenas para uso profissional

Android 5.1 ou mais recente

O gerenciamento total de dispositivos é adequado para dispositivos corporativos destinados exclusivamente a fins profissionais. As empresas podem gerenciar todos os apps no dispositivo e aplicar todo o espectro de políticas e comandos da API Android Management.

Também é possível bloquear um dispositivo (por política) para um único app ou pequeno conjunto de apps para atender a uma finalidade ou caso de uso específico. Esse subconjunto de dispositivos totalmente gerenciados é chamado de dispositivos dedicados. Os tokens de registro para

esses dispositivos precisam ter allowPersonalUsage definido como

PERSONAL_USAGE_DISALLOWED_USERLESS.

Para configurar o gerenciamento total em um dispositivo corporativo, crie um token de registro,

garantindo que allowPersonalUsage esteja definido como

PERSONAL_USAGE_DISALLOWED

ou

PERSONAL_USAGE_DISALLOWED_USERLESS,

e use um dos seguintes métodos de provisionamento.

- Registro sem toque

- QR code

- URL de login (não adequado para dispositivos dedicados)

- NFC

- Identificador do DPC

As políticas podem afetar a geração da interface durante o provisionamento do dispositivo. Essas políticas são:

PasswordPolicyScope: determina os requisitos de senha.PermittedInputMethods: determina os métodos de entrada de pacote.PermittedAccessibilityServices: determina quais serviços de acessibilidade são permitidos para dispositivos totalmente gerenciados e perfil de trabalho.SetupActions: determina quais ações são executadas durante a configuração.ApplicationsPolicy: determina a política de um app individual.

Se você quiser que as etapas de senha sejam mostradas junto com a instalação de apps de trabalho e cartões de registro de dispositivos durante o provisionamento de dispositivo, sugerimos atualizar suas políticas para atrasar a inicialização da geração de interface, mantendo o dispositivo em estado de quarentena, o que ocorre se ele for registrado sem uma política associada, até especificar a política selecionada final para a configuração do dispositivo preenchida com itens relevantes para suas necessidades de configuração. Depois que o provisionamento do dispositivo for concluído, você poderá mudar a política conforme necessário.

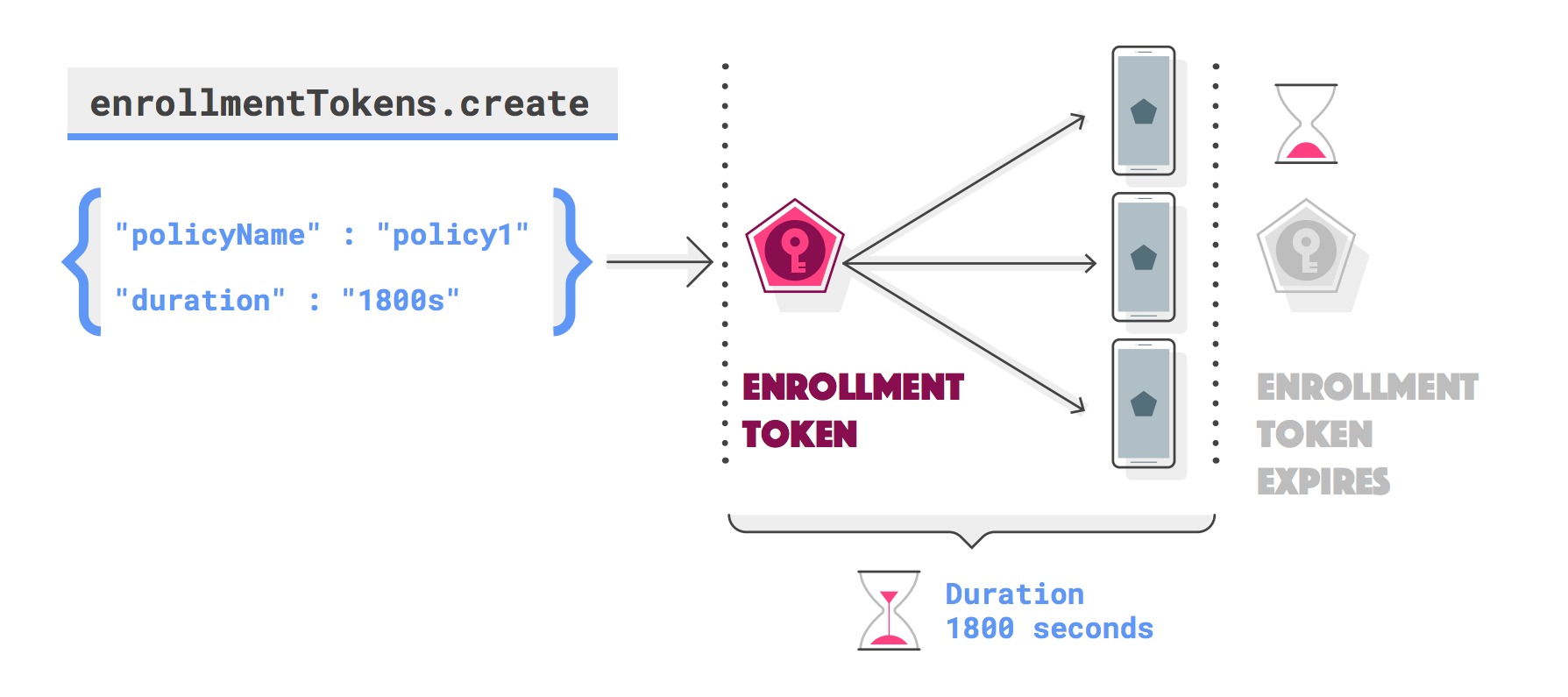

Criar um token de registro

Você precisa de um token de registro para cada dispositivo que quiser registrar (é possível usar o mesmo token para vários dispositivos). Para solicitar um token de registro, chame

enterprises.enrollmentTokens.create. Os tokens de registro expiram após uma

hora por padrão, mas você pode especificar um tempo de expiração personalizado (duration)

de até aproximadamente 10.000 anos.

Uma solicitação bem-sucedida retorna um enrollmentToken objeto que contém um

enrollmentTokenId e um qrcode que os administradores de TI e os usuários finais podem usar para

provisionar dispositivos.

Especificar uma política

Você também pode especificar um policyName na solicitação para aplicar uma política ao mesmo tempo em que um dispositivo é registrado. Se você não especificar um policyName, consulte

Registrar um dispositivo sem uma política.

Especificar uso pessoal

allowPersonalUsage determina se um perfil de trabalho pode ser adicionado ao dispositivo durante o provisionamento. Defina como PERSONAL_USAGE_ALLOWED para permitir que um usuário crie um perfil de trabalho (necessário para dispositivos pessoais, opcional para dispositivos corporativos).

Sobre QR codes

Os QR codes funcionam como um método eficiente de provisionamento de dispositivos para empresas que mantêm muitas políticas diferentes. O QR code retornado de enterprises.enrollmentTokens.create é composto por um payload de pares de chave-valor que contém um token de registro e todas as informações necessárias para que o Android Device Policy provisione um dispositivo.

Exemplo de pacote de QR code

O pacote inclui o local de download do Android Device Policy e um token de registro.

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.google.android.apps.work.clouddpc/.receivers.CloudDeviceAdminReceiver",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM": "I5YvS0O5hXY46mb01BlRjq4oJJGs2kuUcHvVkAPEXlg",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=setup",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":{

"com.google.android.apps.work.clouddpc.EXTRA_ENROLLMENT_TOKEN": "{enrollment-token}"

}

}

Você pode usar o QR code retornado de enterprises.enrollmentTokens.create diretamente ou personalizá-lo. Para uma lista completa de propriedades que podem ser incluídas em

um pacote de QR code, consulte Criar um QR code.

Para converter a string qrcode em um QR code legível, use um gerador de QR code como o ZXing.

Métodos de provisionamento

Esta seção descreve diferentes métodos para provisionar um dispositivo.

Adicionar perfil de trabalho em "Configurações"

Android 5.1 ou mais recente

Para configurar um perfil de trabalho no dispositivo, um usuário pode:

- Acesse Configurações > Google > Configurar e restaurar.

- Toque em Configurar seu perfil de trabalho.

Essas etapas iniciam um assistente de configuração que faz o download do Android Device Policy no dispositivo. Em seguida, o usuário vai receber uma solicitação para ler um QR code ou inserir manualmente um token de registro para concluir a configuração do perfil de trabalho.

Fazer o download do Android Device Policy

Android 5.1 ou mais recente

Para configurar um perfil de trabalho no dispositivo, um usuário pode fazer o download do Android Device Policy na Google Play Store. Depois que o app for instalado, o usuário vai receber uma solicitação para ler um QR code ou inserir manualmente um token de registro para concluir a configuração do perfil de trabalho.

Link do token de registro

Android 5.1 ou mais recente

Usando o token de registro retornado de enrollmentTokens.create ou o

signinEnrollmentToken da empresa,

gere um URL com o seguinte formato:

https://enterprise.google.com/android/enroll?et=<enrollmentToken>

Você pode fornecer esse URL aos administradores de TI, que podem fornecê-lo aos usuários finais. Quando um usuário final abrir o link no dispositivo, ele será guiado pela configuração do perfil de trabalho.

URL de login

Com esse método, os usuários são direcionados a uma página para inserir outras informações necessárias para concluir o provisionamento. Com base nas informações inseridas pelo usuário, você pode calcular a política adequada para o usuário antes de prosseguir com o provisionamento de dispositivo. Exemplo:

Especifique o URL de login em

enterprises.signInDetails[]. DefinaallowPersonalUsagecomoPERSONAL_USAGE_ALLOWEDse quiser permitir que um usuário crie um perfil de trabalho (necessário para dispositivos pessoais, opcional para dispositivos corporativos).Adicione o

signinEnrollmentTokenresultante como extra de provisionamento a um QR code, payload NFC ou configuração sem toque. Como alternativa, você pode fornecer osigninEnrollmentTokendiretamente aos usuários.Escolha uma opção:

- Dispositivos corporativos:depois de ativar um dispositivo novo ou redefinido para a configuração original, transmita o

signinEnrollmentTokenpara o dispositivo (via QR code, NFC bump etc.) ou peça aos usuários que insiram o token manualmente. O dispositivo vai abrir o URL de login especificado na etapa 1. - Dispositivos pessoais: peça aos usuários para adicionar um perfil de trabalho em

"Configurações". Quando solicitado, o usuário lê um QR code que contém o

signinEnrollmentTokenou insere o token manualmente. O dispositivo vai abrir o URL de login especificado na etapa 1. - Dispositivos pessoais: forneça aos usuários um link de token de registro, em que o token de registro é o

signinEnrollmentToken. O dispositivo vai abrir o URL de login especificado na etapa 1.

- Dispositivos corporativos:depois de ativar um dispositivo novo ou redefinido para a configuração original, transmita o

Verifique se o Google já autenticou o usuário. Receba as informações de provisionamento do dispositivo (durante o registro do dispositivo) usando o parâmetro GET

provisioningInfoe verifique se há um valor para o campoauthenticatedUserEmail. Se houver um valor nesse campo, o usuário já foi autenticado pelo Google e você pode usar essa identidade sem mais autenticação.Se o Google ainda não tiver autenticado o usuário, o URL de login vai solicitar que os usuários insiram as credenciais. Com base na identidade, você pode determinar a política adequada e receber as informações de provisionamento de dispositivo (durante o registro do dispositivo) usando o parâmetro GET

provisioningInfo.Chame

enrollmentTokens.create, especificando opolicyIdcom base nas credenciais do usuário.Retorne o token de registro gerado na etapa 5 usando o redirecionamento de URL, no formato

https://enterprise.google.com/android/enroll?et=<token>.

Método de QR code

Android 7.0 ou mais recente

Para provisionar um dispositivo corporativo, você pode gerar um QR code e mostrá-lo no console de EMM:

- Em um dispositivo novo ou redefinido para a configuração original, o usuário (normalmente um administrador de TI) toca na tela seis vezes no mesmo local. Isso aciona o dispositivo para solicitar que o usuário leia um QR code.

- O usuário lê o QR code mostrado no console de gerenciamento (ou aplicativo semelhante) para registrar e provisionar o dispositivo.

Método NFC

Android 6.0 ou mais recente

Esse método exige que você crie um app de programador NFC que contenha o token de registro, as políticas iniciais e a configuração de Wi-Fi, as configurações e todos os outros detalhes de provisionamento exigidos pelo cliente para provisionar um dispositivo totalmente gerenciado ou dispositivo dedicado. Quando você ou seu cliente instala o app de programador NFC em um dispositivo Android, esse dispositivo se torna o dispositivo do programador.

Orientações detalhadas sobre como oferecer suporte ao método NFC estão disponíveis na documentação para desenvolvedores da API Play EMM. O site também inclui um exemplo de código dos parâmetros padrão enviados a um dispositivo em um NFC bump. Para instalar o Android Device Policy, defina o local de download do pacote de administrador do dispositivo como:

https://play.google.com/managed/downloadManagingApp?identifier=setup

Método de identificador do DPC

Se o Android Device Policy não puder ser adicionado usando o QR code ou o NFC, um usuário ou administrador de TI poderá seguir estas etapas para provisionar um dispositivo corporativo:

- Siga o assistente de configuração em um dispositivo novo ou redefinido para a configuração original.

- Insira os detalhes de login do Wi-Fi para conectar o dispositivo à Internet.

- Quando solicitado a fazer login, insira afw#setup, que faz o download do Android Device Policy.

- Leia um QR code ou insira manualmente um token de registro para provisionar o dispositivo.

Registro sem toque

Android 8.0 ou mais recente (Pixel 7.1 ou mais recente)

Os dispositivos comprados de um revendedor autorizado sem toque são qualificados para o registro sem toque, um método simplificado para pré-configurar dispositivos para provisionar automaticamente na primeira inicialização.

As organizações podem criar configurações que contenham detalhes de provisionamento para dispositivos sem toque, pelo portal de registro sem toque ou usando o console de EMM (consulte a API de registro sem toque para clientes). Na primeira inicialização, um dispositivo sem toque verifica se uma configuração foi atribuída a ele. Em caso afirmativo, o dispositivo faz o download do Android Device Policy, que conclui a configuração do dispositivo usando os extras de provisionamento especificados na configuração atribuída.

Se os clientes usarem o portal de registro sem toque, eles precisarão selecionar Android Device Policy como o DPC de EMM para cada configuração que eles criarem. Instruções detalhadas sobre como usar o portal, incluindo como criar e atribuir configurações a dispositivos, estão disponíveis na Central de Ajuda do Android Enterprise.

Se você preferir que seus clientes definam e atribuam configurações diretamente do seu

console de EMM, será necessário fazer a integração com a API de registro sem toque para clientes. Ao

criar uma configuração, especifique extras de provisionamento no campo

dpcExtras. O snippet JSON a seguir mostra um exemplo básico do que incluir em dpcExtras, com um token de login adicionado.

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME":"com.google.android.apps.work.clouddpc/.receivers.CloudDeviceAdminReceiver",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"I5YvS0O5hXY46mb01BlRjq4oJJGs2kuUcHvVkAPEXlg",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":{

"com.google.android.apps.work.clouddpc.EXTRA_ENROLLMENT_TOKEN":"{Sign In URL token}"

}

}

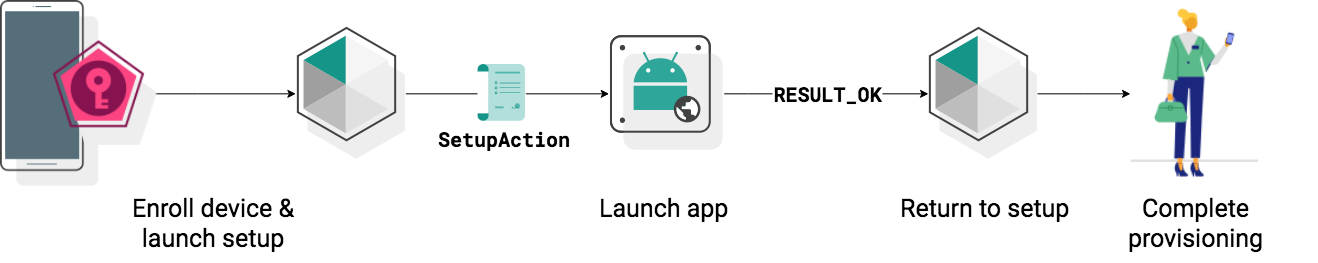

Iniciar um app durante a configuração

setupActions para iniciar um app

durante a configuração.Em policies, você pode especificar um app para o Android Device Policy iniciar durante a configuração do dispositivo ou a configuração do perfil. Por exemplo, você pode iniciar um app de VPN para que os usuários possam configurar as configurações de VPN como parte do processo de configuração. O app precisa

retornar RESULT_OK para sinalizar a conclusão e permitir que o Android Device Policy

conclua o provisionamento do dispositivo ou do perfil de trabalho. Para iniciar um app durante a configuração:

Verifique se o installType do app é REQUIRED_FOR_SETUP. Se o app não puder ser instalado ou iniciado no dispositivo, o provisionamento vai falhar.

{

"applications":[

{

"packageName":"com.my.vpnapp.",

"installType":"REQUIRED_FOR_SETUP"

}

]

}

Adicione o nome do pacote do app a setupActions. Use title e description para especificar instruções voltadas ao usuário.

{

"setupActions":[

{

"title":{

"defaultMessage":"Configure VPN"

},

"description":{

"defaultMessage":"Enable your VPN client to access corporate resources."

},

"launchApp":{

"packageName":"com.my.vpnapp."

}

}

]

}

Para distinguir que um app é iniciado de launchApp, a atividade que é iniciada primeiro como parte do app contém o extra de intent booleano com.google.android.apps.work.clouddpc.EXTRA_LAUNCHED_AS_SETUP_ACTION (definido como true). Esse extra permite personalizar o app com base em se ele é iniciado de setupActions ou por um usuário.

Depois que o app retornar RESULT_OK, o Android Device Policy vai concluir as etapas restantes necessárias para provisionar o dispositivo ou o perfil de trabalho.

Cancelar o registro durante a configuração

O app iniciado como SetupAction pode cancelar o registro retornando

RESULT_FIRST_USER.

O cancelamento do registro redefine um dispositivo corporativo ou exclui o perfil de trabalho em um dispositivo pessoal.

Observação: o cancelamento do registro aciona a ação sem uma caixa de diálogo de confirmação do usuário. É responsabilidade do app mostrar uma caixa de diálogo de erro adequada ao usuário antes de retornar RESULT_FIRST_USER.

Aplicar uma política a dispositivos recém-registrados

O método usado para aplicar políticas a dispositivos recém-registrados depende de você e dos requisitos dos seus clientes. Confira as diferentes abordagens que você pode usar:

(Recomendado) Ao criar um token de registro, você pode especificar o nome da política (

policyName) que será inicialmente vinculada ao dispositivo. Quando você registra um dispositivo com o token, a política é aplicada automaticamente ao dispositivo.Defina uma política como a política padrão de uma empresa. Se nenhum nome de política for especificado no token de registro e houver uma política com o nome

enterprises/<enterprise_id>/policies/default, cada novo dispositivo será vinculado automaticamente à política padrão no momento do registro.Inscreva-se em um tópico do Cloud Pub/Sub para receber notificações sobre dispositivos recém-registrados. Em resposta a uma

ENROLLMENTnotificação, chameenterprises.devices.patchpara vincular o dispositivo a uma política.

Registrar um dispositivo sem uma política

Se um dispositivo for registrado sem uma política válida, ele será colocado em quarentena. Os dispositivos em quarentena são bloqueados de todas as funções do dispositivo até que ele seja vinculado a uma política.

Se um dispositivo não estiver vinculado a uma política em cinco minutos, o registro do dispositivo vai falhar e o dispositivo será redefinido para a configuração original. O estado de quarentena do dispositivo oferece a oportunidade de implementar verificações de licenciamento ou outros processos de validação de registro como parte da sua solução.

Exemplo de fluxo de trabalho de verificação de licenciamento

- Um dispositivo é registrado sem uma política padrão ou específica.

- Verifique quantas licenças a empresa ainda tem.

- Se houver licenças disponíveis, use

devices.patchpara anexar uma política ao dispositivo e, em seguida, diminua a contagem de licenças. Se não houver licenças disponíveis, usedevices.patchpara desativar o dispositivo. Como alternativa, a API redefine para a configuração original qualquer dispositivo que não esteja anexado a uma política em até cinco minutos após o registro.